Vor wenigen Tagen berichtete OTORIO, Experte für IT-Sicherheit, über das Eindringen der Hackergruppe GhostSec in 55 Berghof-SPS-Systeme. Nun veröffentlichte die Hacktivistengruppe eine weitere Meldung, in der sie behauptete, erfolgreich in weitere industrielle Steuerungssysteme eingedrungen zu sein.

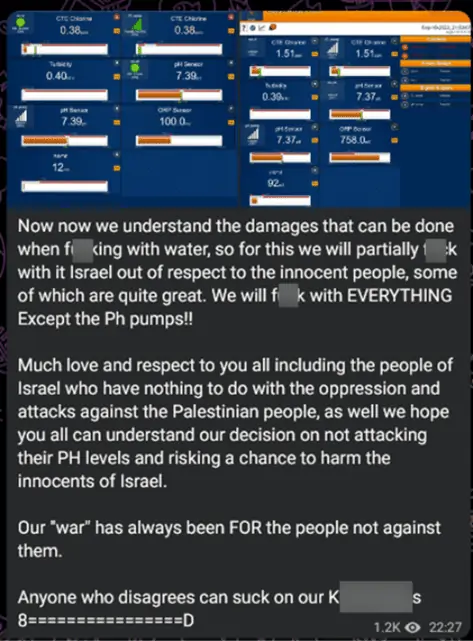

Den von GhostSec veröffentlichten Bildern zufolge schien die Gruppe die Kontrolle über den pH-Wert und den Chlorgehalt eines Wassersystems übernommen zu haben. In der veröffentlichten Nachricht erklärten die Hacktivisten, dass sie „den Schaden verstehen, der angerichtet werden kann …“ und dass die „pH-Pumpen“ eine Ausnahme für ihre anti-israelischen Cyberkampagnen darstellen.

Im Gegensatz zu den Aktivitäten der Hacktivisten, über die OTORIO letzte Woche berichtet hatte, haben sie dieses Mal außer ein paar Screenshots keine spezifischen Details über den Hack (z. B. eine IP-Adresse, Daten-Dumps des angegriffenen Systems) veröffentlicht.

Wie schon im vorherigen Fall wollten die OT-Sicherheitsspezialisten herausfinden, wie GhostSec Zugang zu dem frisch geknackten Controller erlangt hat. Anhand der Daten im Bild konnte das OTORIO-Forschungsteam das betroffene System jedoch erfolgreich aufspüren und sich einen Eindruck davon verschaffen, was und wie es anscheinend durchbrochen wurde.

Der angegriffene Controller

Bei dem betroffenen Controller handelt es sich um einen Aegis II Controller des Herstellers ProMinent:

Auf der Website des Unternehmens wird er wie folgt beschrieben:

Der AEGIS II Controller misst und steuert kontinuierlich die Leitfähigkeit und die Biozidkonzentration, um Rohrleitungen und Wärmetauscher sauber zu halten.

Die Anwendungen des AEGIS II Controllers umfassen:

- Regelung der Entlüftung in Verdunstungskühlsystemen

- Volumenproportionale Steuerung oder Regelung der Dosierung von Korrosionsinhibitoren, Entschäumern und Dispergiermitteln

- Messung und Regelung der Inhibitorkonzentration durch den Einsatz eines Fluoreszenzsensors

- Messung und ggf. Regelung des pH-Wertes und der Redox-Spannung

- Dosierung von Bioziden, basierend auf Zeit oder Messwerten

Das System misst zwar den pH-Wert und andere Parameter, doch scheint sein Einsatz eher auf Nicht-Trinkwasser ausgerichtet zu sein, da für Trinkwasser eine viel größere Bandbreite an Parametern überwacht und konfiguriert werden muss. Weitere Details deuten darauf hin, dass dieses System nicht zur Regelung von Trinkwasserparametern gedacht ist.

Das tatsächliche Opfer finden

Nachdem die Sicherheitsforscher nun mehr über den betroffenen Controller wussten, versuchten sie, das genaue System zu finden, in das GhostSec eingedrungen war. Nachdem sie nach Aegis-II-Controllern gesucht hatten, die in Israel dem Internet ausgesetzt sind, gelang es ihnen, den angegriffenen Controller zu finden.

Interessanterweise stimmt die IP-Adresse mit IP-Bereichen überein, die mit Sicherheitsverletzungen der letzten Woche in Verbindung stehen. Möglicherweise sucht die Gruppe die IP-Adressen in diesem Bereich nach potenziellen neuen Zielen ab.

Die Nachforschungen ergaben, dass zwei Swimmingpool-Steuerungen betroffen sein könnten. So scheint es, dass das wahrscheinlichste Ziel des Eindringens darin bestand, zu zeigen, dass die Angreifer in der Lage sind, den pH-Wert des Wassers in den Pools des Hotels zu kontrollieren. Dies wurde in der Telegram-Nachricht von GhostSec behauptet.

Wie bei der früheren OT-Sicherheitsstudie im Bereich der Wasserhygiene sind die Administrationspanels der AEGIS-II-Steuerungen für diese beiden Pools leider auch über die im Handbuch des Herstellers angegebenen Standardpasswörter zugänglich.

Behebung der OT-Sicherheitslücke

OTORIO informierte das israelische Cyber Emergency Response Team (CERT) über die Einzelheiten des Sicherheitsverstoßes und arbeitete eng mit den Behörden zusammen, um den Vorfall schnell zu beheben. Aktuell ist der Controller nicht mehr öffentlich zugänglich.

Dieser Vorfall ist wieder einmal ein Beispiel für ein Unternehmen, das eine schlechte Passwortpolitik verfolgt und die Standard-Zugangsdaten einfach nicht geändert hat. Zudem war das System ohnehin dem Internet ausgesetzt, was es zu einem äußerst leichten Ziel für Cyberangriffe machte.

Auch wenn der Schaden – diesmal – nicht so groß ist, wie er hätte sein können, versprach die Hackergruppe in ihrer Telegram-Nachricht, dass sie die israelische Wasserversorgung nicht angreifen werde. GhostSec behauptet, die Hacker hätten auch Schlimmeres anrichten können. An einem anderen Tag oder im Falle einer anderen aktiven Hackergruppe könnten die Risiken eines ähnlichen Cyberangriffs potenziell enorm sein.

Generell zeigen die jüngsten Aktivitäten von GhostSec, wie schlecht es um die Cybersicherheit in industriellen Steuerungssystemen (Industrial Control Systems, ICS) bestellt ist. Diese jüngsten, öffentlich bekannt gewordenen Vorfälle deuten auf weitere hin, die OTORIO noch nicht bekannt sind oder die sich in Zukunft ereignen könnten.

www.otorio.com