Südostasien gilt seit Jahren als geopolitischer Brennpunkt – nicht nur wegen territorialer Streitigkeiten im Südchinesischen Meer, sondern zunehmend auch im digitalen Raum.

Anfang 2024 entdeckten Sicherheitsexperten der Bitdefender Labs in dieser Region eine neuartige Angriffskampagne: Die Angreifer setzten ein komplexes Fileless-Malware-Framework namens EggStreme gegen ein philippinisches Militärunternehmen ein. Laut den Forschern deuten die Spuren auf eine chinesische APT-Gruppe hin.

Unsichtbare Präsenz im Netzwerk

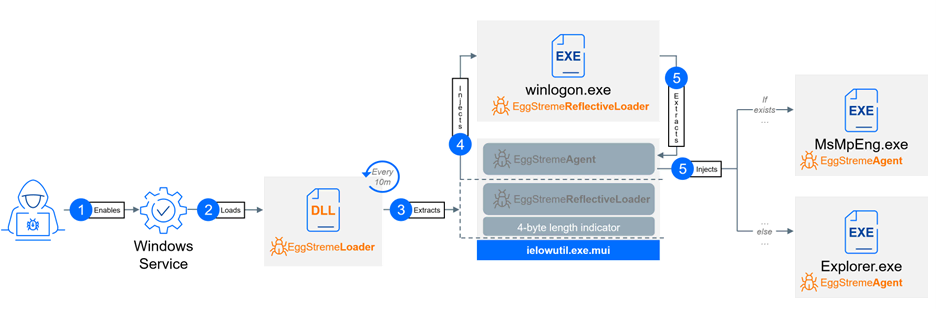

EggStreme arbeitet vollständig speicherbasiert und hinterlässt kaum Spuren auf der Festplatte. Dadurch ist die Schadsoftware für klassische Sicherheitslösungen nur schwer aufzuspüren. Über Techniken wie DLL-Sideloading wurde Schadcode direkt in Prozesse eingeschleust und dort ausgeführt. Kernstück ist das Modul EggStremeAgent, das eine leistungsfähige Hintertür öffnet und den Angreifern dauerhaften Zugriff ermöglicht.

Funktionsumfang der Malware

Mit dieser Backdoor standen den Hackern zahlreiche Befehle zur Verfügung. Dazu gehörten unter anderem:

- Eskalation von Benutzerrechten

- Exfiltration sensibler Daten

- Manipulation von Verzeichnissen und Dateien

- Erstellen und Löschen von Inhalten

- Ausführung zusätzlichen Schadcodes über Prozessinjektionen

Insgesamt konnten 58 verschiedene Kommandos genutzt werden, um Systeme auszuspionieren, Netzwerke zu durchdringen und gezielt Informationen abzufangen.

Tarnung durch legitime Software

Besonders gefährlich ist die Fähigkeit der Malware, ihre Aktivitäten unter dem Deckmantel legitimer Anwendungen zu verstecken. So wurde beispielsweise beim Start von WinMail.exe eine manipulierte DLL geladen. Auch weitere Windows-Komponenten wie MSiSCSI, AppMgmnt oder SWPRV wurden missbraucht, um unauffällig bösartige Befehle auszuführen. Damit verschmolzen die Angriffe nahtlos mit normalem Systemverhalten.

Abbildung : Infiltration des EggStremeLoader über eine Manipulation von Windows-Diensten. (Quelle: Bitdefender)

Geopolitische Dimension

Die technische Raffinesse der Angriffe ist nur ein Teil des Gesamtbilds. In Verbindung mit den geopolitischen Spannungen in Südostasien verdeutlicht EggStreme, wie eng Cyberoperationen mit territorialen Interessen verflochten sein können. Dass gerade ein militärischer Akteur auf den Philippinen ins Visier geriet, unterstreicht den politischen Charakter der Attacke.

EggStreme zeigt, wie weitentwickelt moderne Cyberoperationen inzwischen sind: fileless, mehrstufig, getarnt und politisch motiviert. Für Verteidiger wird es damit immer schwieriger, Angriffe frühzeitig zu erkennen und abzuwehren – besonders wenn staatlich unterstützte Gruppen hinter den Operationen stehen.