Bitdefender hat einen für Werbebetrug entwickelte Malware entdeckt, die seit 2012 aktiv ist. Die Malware, von Bitdefender ‚Zacinlo‘ getauft, ist eine Rootkit-basierte Adware, die auf einem konfigurierbaren und hoch modularem Design aufbaut, das seine Funktionalität über Skripte und Konfigurationsdateien jederzeit erweitern kann.

Ein mit Zacinlo infizierter PC öffnet entweder unsichtbare Browserinstanzen, um Werbebanner darin zu laden und Klicks auf diese zu simulieren, oder es tauscht die im Browser geladenen Anzeigen mit den Anzeigen des Angreifers aus, so dass die Betrüger im Hintergrund Werbeeinnahmen sammeln.

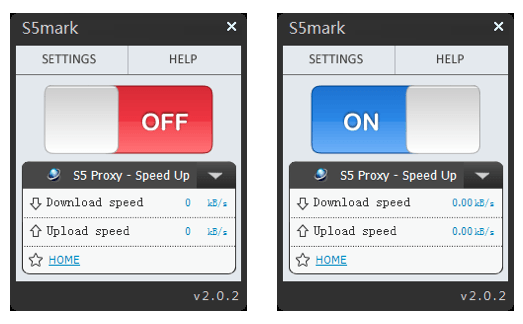

Zacinlo wird vom Nutzer selbst über einen kostenlosen und anonymen VPN-Dienst namens „s5Mark“ installiert. Die Software s5Mark hat eine einfache grafische Oberfläche, die als legitim erscheinende Fassade für das unerwünschte Verhalten hinter den Kulissen dient. Technisch weniger versierte Nutzer sind nach der Installation im Glauben, eine VPN-Verbindung zu nutzen, obwohl die Software dies nicht einmal versucht. Anders als andere Malware, wie etwa Ransomware, ist Zacinlo für den Nutzer an sich unsichtbar und kann so über sehr lange Zeit seine betrügerischen Zwecke erfüllen, die den Online-Werbeplattformen erheblichen finanziellen Schaden zufügen.

Bild: Als Fassade für die Installation der Malware dient ein vermeintlicher VPN-Dienst namens „s5mark“.

Dabei ist die Software für Nutzer keinesfalls ungefährlich. Die Malware ist Rootkit-basiert und kommuniziert im Hintergrund ständig mit einer zentralen Stelle, die die Software verwaltet, konfiguriert und bei Bedarf erweitern kann. So kann der Rootkit-Treiber sich selbst und seine Komponenten vor anderer Software schützen, insbesondere davor, erkannt zu werden oder seine kriminelle Funktionalität einzuschränken. Die Malware kann somit oft nicht ohne weiteres erkannt, gestoppt oder gelöscht werden.

Darüber hinaus öffnet die Malware Tür und Tor für weitere mögliche Sicherheitslücken: So kann die Malware benutzerdefinierten JavaScript-Code in die vom Benutzer besuchten Webseiten einzufügen oder die Installation von nahezu jeder Software im laufenden Betrieb aufnehmen und somit seine Funktionalität erweitern. Außerdem kann Zacinlo Informationen des infizierten Computers exfiltrieren und an die Zentrale melden, etwa über installierte Antimalware-Lösungen oder Autostart-Anwendungen. Die Malware kann außerdem Screenshots anfertigen und diese an die Command&Control Server der Angreifer senden.

Um Werbung zu beziehen, verwendet Zacinlo mehrere Plattformen, einschließlich Google AdSense. Die Malware läuft auf Windows-Betriebssystemen und hat eine klare Affinität zu Windows 10. Geografisch ist die Software weltweit aktiv, insbesondere jedoch in Märkten mit großer Werberelevanz wie etwa den USA, Deutschland und Frankreich. Die Malware kann eine Vielzahl an Browsern für seine Aktivitäten nutzen, inklusive Edge, Internet Explorer, Firefox, Chrome, Opera und Safari. Die kriminellen Aktivitäten mit Zacinlo können bis 2012 zurückdatiert werden. Wobei die Nutzung seit Ende 2017 sprunghaft angestiegen ist.

Zacinlo ist aufgrund der engen Integration mit dem Betriebssystem extrem schwierig zu entfernen und wird dank seiner Abwehrmechanismen auch nicht von gängigen Anti-Malware-Lösungen erkannt. Im Falle einer Infektion empfiehlt Bitdefender einen System-Scan im Bitdefender Rescue Modus, um das Rootkit und alle seine Adware-Komponenten zu entfernen.

Um der Security-Gemeinschaft dabei zu helfen, Zacinlo und die Cyberkriminellen hinter der Malware zu stoppen, hat Bitdefender die Malware und seine Prozesse im Detail analysiert. Der vollständige englischsprachige Bericht steht kostenlos unter diesem Link zur Verfügung.