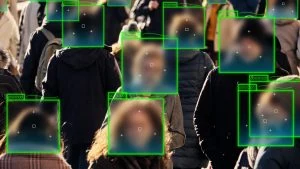

VPNs (Virtual Private Networks) werden Mainstream – zum Beispiel hat NordVPN dieses Jahr 300% mehr Benutzer verzeichnet, vor allem aufgrund neuer Internetbestimmungen und Einschränkungen in verschiedenen Ländern auf der ganzen Welt. Neue Regelungen beinhalten aktuelle staatliche Überwachungsmethoden oder zusätzliche geografisch beschränkte Inhalte.

VPNs (Virtual Private Networks) werden Mainstream – zum Beispiel hat NordVPN dieses Jahr 300% mehr Benutzer verzeichnet, vor allem aufgrund neuer Internetbestimmungen und Einschränkungen in verschiedenen Ländern auf der ganzen Welt. Neue Regelungen beinhalten aktuelle staatliche Überwachungsmethoden oder zusätzliche geografisch beschränkte Inhalte.

Durch das Verwenden eines VPN wird der persönliche Internetverkehr verschlüsselt und durch einen sicheren Tunnel zwischen zwei Punkten geleitet: dem Computer und einem VPN-Server. Auf diese Weise kann niemand auf die Daten zugreifen, die durch diesen Tunnel laufen – sie werden unsichtbar für Internetprovider, die Regierung, Werbetreibende, Identitätsdiebe und Hacker.

Allerdings gibt es noch viele Mythen rund um VPNs und wie sie einem durchschnittlichen Internetbenutzer helfen können. NordVPN listet einige der größten Missverständnisse auf und klärt einige wichtige Probleme, die Nutzer mit VPNs haben.

1. Egal, was behauptet wird, alle VPNs protokollieren den Benutzerverkehr

Einige VPN-Anbieter haben eigentlich keine Wahl – sie müssen die Internetaktivitäten ihrer Benutzer laut Gesetz des Landes, in dem sie tätig sind, aufzeichnen. VPN-Dienstleister mit Sitz in einem der 14 Eyes- oder 5 Eyes-Länder müssen in der Regel den Benutzerverkehr protokollieren. Wenn Benutzerinformationen protokolliert werden, könnten sie leicht an die Regierung oder an Dritte weitergegeben werden. Wenn jedoch ein VPN aus einem Land operiert, in dem Verkehrslogs nicht von der Regierung vorgeschrieben sind, wird es die Benutzeraktivität nach jeder Sitzung löschen – und es gibt keine Hürden, die verhindern, dass die Organisation einen protokollfreien Dienst ausführt.

2. Kostenlose VPNs bieten das gleiche Maß an Schutz.

Ein VPN-Anbieter, der einen kostenlosen Service anbietet, muss irgendwie Geld verdienen. Server-Wartung ist teuer, ganz zu schweigen von den Gehältern für das Personal und andere Ausgaben. In der Regel ist es so, dass jeder VPN-Anbieter, der einen kostenlosen Service anbietet, andere Möglichkeiten nutzt, um Geld zu verdienen, und dies geschieht in der Regel durch Verkauf von Benutzerdaten. Ein sichereres VPN wird etwas kosten. Bezahlte VPNs werden in der Regel auch schnellere Geschwindigkeiten und andere Vorteile bieten.

3. VPNs verlangsamen den Internetverkehr.

Da VPN als ein Verschlüsselungstunnel arbeitet, kann es das Internet manchmal verlangsamen. Allerdings sollte die Verlangsamung in den meisten Fällen nicht signifikant sein. Wenn das aber der Fall ist, bedeutet es, dass das VPN irgendwelche vorübergehenden technischen Probleme haben könnte, oder es ist Zeit, zu einem anderen Anbieter zu wechseln. Wenn ein VPN-Anbieter eine bezahlte Dienstleistung ist, bietet er in der Regel eine größere Auswahl an Servern an, mit denen man eine Verbindung herstellen kann – wenn also einer dieser Server stark überlastet und langsam ist, ist es leicht, sich mit einem anderen zu verbinden. Verbindung zu einem Server, der geographisch näher liegt, kann das Problem von langsamen Internet lösen.

4. VPN ist ein Tool, das für jeden gleichermaßen funktioniert.

Tatsächlich hängt die VPN-Anschlussqualität von einer Vielzahl von Faktoren ab. Verschiedene Netzwerkumgebungen, ISPs und die Art und Weise, wie sie mit dem Verkehr umgehen, VPN-Serverbelastungen und der Abstand zwischen dem Benutzer und einem Rechenzentrum, das Gerät – all das spielt eine wichtige Rolle im Verhalten des Dienstes. Ganz zu schweigen von installierter Zusatzsoftware, Konfigurationsmethode und so weiter.

5. Alle VPNs bieten das gleiche Maß an Verschlüsselung.

In Wahrheit können sich VPN-Verschlüsselungsprotokolle unterscheiden, einige dieser Protokolle sind sicherer als andere. Nutzer sollten das PPTP Protokoll vermeiden, das als eines der ersten Sicherheitsprotokolle eingeführt wurde – da es jetzt als schwach und unsicher angesehen wird. Die sichersten VPN-Protokolle sind OpenVPN und auch IKEv2/IPsec, die sehr starke kryptographische Algorithmen und Schlüssel nutzen.

6. Proxy ist das gleiche wie VPN.

Einige Benutzer machen den Fehler, Proxies mit VPNs zu verwechseln – auf Kosten ihrer Online-Sicherheit. Proxies schützen nicht vor staatlicher Überwachung, Datenverfolgung oder Hackern. Diejenigen, die sich nicht darüber sorgen, ihren Internetverkehr zu schützen, und nur einen Film streamen möchten, können Proxys verwenden. Ansonsten wird ein VPN statt einem Proxy empfohlen, um Sicherheit und Privatsphäre zu schützen.

7. Funktioniert auf allen Plattformen.

Nicht alle VPNs funktionieren auf jeder Plattform – einige laufen zum Beispiel nur auf Apple-Geräten. Ein gut etabliertes VPN funktioniert auf verschiedenen Plattformen, einschließlich iOS, MacOS, Android und Windows.

8. VPN ist nur für technisch versierte Leute.

Es gibt noch einige VPNs mit plumpen Webseiten und schwer zu findenden Tasten. Das kommt daher, weil VPNs, als sie auf den Markt kamen, ursprünglich hauptsächlich von Technik-Freaks benutzt wurden. Inzwischen haben viele VPNs ihre Benutzeroberflächen aktualisiert und sind von jedem, der online geht, einfach zu bedienen. NordVPN erfordert zum Beispiel nur, die ON-Taste anzuschalten. Es bietet Apps für MacOS, iOS, Windows und Android an und kann einen Benutzer schnell mit dem gewünschten Ziel verbinden, indem er einfach auf den Ländernamen klickt. Die NordVPN App enthält viele benutzerfreundliche Funktionen, einschließlich Nottrennung (Kill Switch), detaillierter Serverliste, Zugang zu SmartPlay Technologie und mehr.

www.nordvpn.com