Technologische Entwicklungen wie künstliche Intelligenz, Cloud Computing und Virtual Reality halten verstärkt Einzug in unser privates und geschäftliches Leben. Sie alle sind Ausläufer des digitalen Wandels, der in Unternehmen mit großen Schritten voran schreitet. Kein Wunder, denn durch elektronisch gestützte Prozesse werden Arbeitsabläufe beschleunigt und effizienter gestaltet. Ohne moderne Cybersicherheit sind Digitalisierungsstrategien jedoch zum Scheitern verurteilt.

Je mehr digital gespeicherte Informationen in Unternehmen zum Einsatz kommen, desto komplexer werden dort die IT-Architekturen. Unvermeidlich wächst dadurch auch die Angriffsfläche für Cyberbedrohungen um ein Vielfaches – ein gefundenes Fressen für Internetkriminelle, die täglich neue Malware-Varianten entwickeln. Die Experten von Kaspersky Lab verzeichnen ein derzeitiges Rekordniveau von 323.000 neu entdeckten Schädlingen pro Tag.

IT-Schutz auf dem Prüfstand

Herkömmliche Sicherheitslösungen wie klassische Anti-Malware-Technologien oder Firewalls bieten hier nicht mehr ausreichenden Schutz. Unternehmen sollten deshalb ihre Bestandssoftware auf den Leistungsumfang prüfen und bisherige Security-Maßnahmen kritisch hinterfragen. Schützt die aktuelle Lösung auch vor gezielten Angriffen? Werden bis dato unbekannte Ausprägungen von Schadsoftware proaktiv aufgespürt und sofort geblockt? Verfügen die Mitarbeiter über genügend Know-how im Umgang mit Cybergefahren und wie lässt sich dieses gegebenenfalls verbessern?

Viele Unternehmen sind sich der Relevanz von zeitgemäßem IT-Schutz bewusst, müssen sich jedoch eingestehen, dass sie hier noch Verbesserungspotenzial besitzen. So belegt eine aktuelle Studie im Auftrag von Kaspersky Lab, dass 54 Prozent der mittelständischen Unternehmen davon ausgehen, dass sie Ziel von Cyberangriffen sein werden, und sich gegen zukünftige Attacken präventiv rüsten wollen. Gleichzeitig geben 40 Prozent zu, dass es derzeit noch am nötigen Know-how mangelt, entsprechende Gefahren wirksam abzuwehren.

IT-Sicherheit in einer neuen Dimension

Um heutigen und künftigen Bedrohungen effektiv zu begegnen, brauchen Unternehmen neue Lösungsansätze für die IT-Sicherheit. Anbieter von Cybersicherheit sprechen hier von Next Generation Security. So bietet Kaspersky Lab Unternehmen einen ganzheitlichen Sicherheitsansatz mit Lösungen, die zuverlässig, effizient, anpassbar und einfach zu verwalten sind.

Mehrschichtige und flexibel skalierbare Konzepte ermöglichen es, auf Veränderungen in der IT-Landschaft schnell zu reagieren – beispielsweise wenn virtualisierte Umgebungen hinzukommen oder der Endpoint-Schutz auf Sicherheit für Web-Gateway, E-Mail- und Collaboration-Server ausgedehnt werden soll.

NextGen Security

Der Einsatz von Sicherheitstechnologien ist unverzichtbar, stellt aber nur eine der Säulen dar, wenn es um ganzheitliche Security-Strategien geht. Beim Anbieter schließt die NextGen Security deshalb auch spezifische Services mit ein. Schulungsprogramme helfen Mitarbeiter zu sensibilisieren und die unternehmensweite Sicherheitskultur zu stärken. Mithilfe von Data Feeds können bestehende SIEM-Systeme erweitert werden, digitale Forensik sowie Malware-Analyse ermöglichen eine detaillierte Rekonstruktion von Sicherheitsvorfällen. Next- Gen Security zeichnet sich dadurch aus, dass sie Gefahrenpotenziale vorhersagt, eliminiert, Cybersicherheitsvorfälle frühzeitig entdeckt und Unternehmen, die bereits Opfer einer Attacke geworden sind, unterstützt, richtig zu reagieren.

Mensch-Maschine-Technologien

Eine Vorreiterrolle im Security-Markt kommt Anbietern von HuMachine-Technologien zu – der intelligenten Verzahnung von Mensch und Maschine in einem einzigen Sicherheitsansatz. Dieser vereint Threat Intelligence, also das Wissen um aktuelle Bedrohungen, mit sich ständig weiterentwickelnden, also „lernenden“, Sicherheitstechnologien und dem Wissen, das sich Security-Experten durch die langjährige Erfahrung mit Cyberkriminalität angeeignet haben. So entsteht eine einzigartige Security Intelligence, die Unternehmen dabei hilft, alle Bereiche ihrer IT-Infrastruktur lückenlos zu schützen.

Wandel der Bedrohungslandschaft

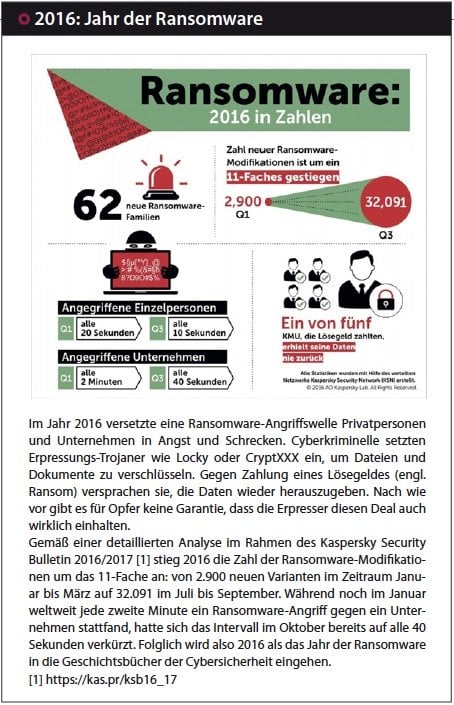

Die Welt der Cyberbedrohungen wandelt sich schnell. Noch während eine Attacke aktiv ist, differenziert sich Schadsoftware immer weiter aus und wird ständig intelligenter. Dies hat die Ransomware-Angriffswelle des vergangenen Jahres einmal mehr gezeigt. Für Unternehmen gilt es, heute und in Zukunft gewappnet zu sein.