Der Petya Ransomware Vorfall hat uns in den letzten zwei Tagen in Atem gehalten. Die Sicherheitsexperten der F-Secure Labs haben den Code analysiert und aktuell sieht es nicht so aus, als wäre diese Malware etwas anderes als klassische Ransomware. In diesem Beitrag wurden nochmals die wichtigsten Punkte zusammengefasst.

Der Petya Ransomware Vorfall hat uns in den letzten zwei Tagen in Atem gehalten. Die Sicherheitsexperten der F-Secure Labs haben den Code analysiert und aktuell sieht es nicht so aus, als wäre diese Malware etwas anderes als klassische Ransomware. In diesem Beitrag wurden nochmals die wichtigsten Punkte zusammengefasst.

Schützen mich Produkte von F-Secure gegen Petya?

Ja, alle Endpoint-Produkte von F-Secure erkennen und blocken die Malware.

Ist es wirklich eine Variante von Petya oder nicht doch eine neue Ransomware?

„Wir konnten bestätigen, dass der MBR Code in dieser Malware sehr ähnlich zum MBR Code einer Petya-Version vom letzten Dezember ist,“ sagt Karmina Aquino, Service Lead der F-Secure Labs. „Es gibt nur minimale Unterschiede.“

Entsprechend gehen wir davon aus, dass es sich um eine neue Variante von Petya handelt.

Ist Petya Ransomware?

Ja.

Aber macht Petya nicht deutlich mehr als nur Daten zu verschlüsseln?

Die Malware stielt auch Zugangsdaten, stimmt. Da die Ransomware die Komponenten eines Netzwerkwurms mitbringt, benötigt es diese Daten um sich Netzwerk weiterzuverbreiten.

Woher kam die Attacke?

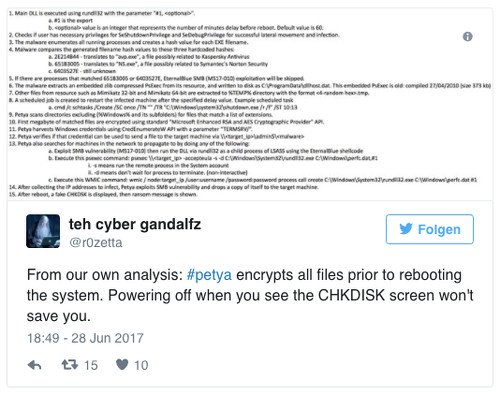

Laut einem Blog-Eintrag von Microsoft handelt es sich um eine sogenannte „Supply Chain Attack“. Die aktuelle Petya-Variante nutzt „EternalBlue“ und „EternalRomance“, zwei Schwachstellen, die von der NSA entdeckt und Anfang des Jahres von einer Gruppe namens „ShadowBroker“ publik gemacht wurden. Damit ist es ein ähnliches Vorgehen wie bei der WannaCry-Ransomware vor wenigen Wochen.

Scheinbar wurde der Update-Prozess der Software „MEDoc“, hergestellt von einer ukrainischen Firma übernommen und für die initiale Verbreitung genutzt. Es ist möglich, dass die Update-Server von MEDoc zuvor kompromittiert wurden.

Für F-Secure ist es allerdings noch zu früh um sich darauf festzulegen oder zu spekulieren. „Die bekannten Unbekannten sind noch zu groß“, so Sean Sullivan, F-Secure Security Advisor.

Beschränkt sich Petya bei der Infektion auf Firmennetze?

Nein.

„In unseren Analysen haben wir gesehen, dass Petya Rechner auch dann infiziert, wenn sie nicht Teil eines Firmennetzes sind“, sagt Karmina. „Allerdings deuten sowohl der Angriffsvektor wie auch Opfer darauf hin, dass Firmen das Hauptziel sind. Das entspricht auch dem Vorgehen früherer Petya-Varianten.“

Steckt eine Regierung hinter der Attacke?

„Da würde ich nicht darauf wetten“, sagt Sean.

Karmina fügte hinzu: „Wir haben den Code untersucht. Aktuell sieht es nicht so aus, als wäre diese Malware etwas anderes als klassische Ransomware.“

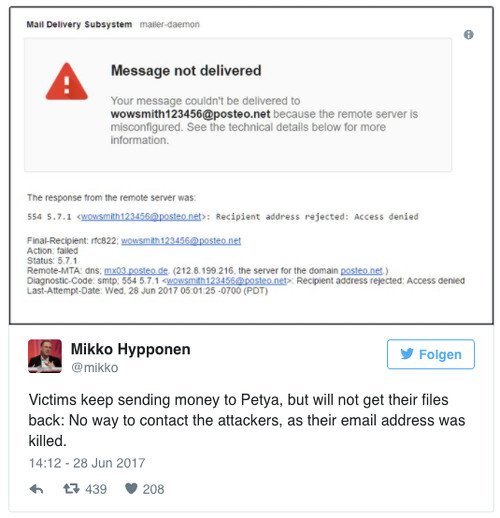

Ist die E-Mail-Adresse der Kriminellen tatsächlich nicht erreichbar?

Ja. F-Secure konnte bestätigen, dass E-Mails an die Adresse als unzustellbar zurückkommen.

Der Hoster Posteo schreibt dazu in seiner Stellungnahme: „Heute Mittag haben wir Kenntnis darüber erhalten, dass Ransomware-Erpresser aktuell eine Posteo-Adresse als Kontaktmöglichkeit angeben. Unser Abuse-Team hat dies sofort geprüft – und das Postfach umgehend gesperrt.“

Können Firmen also für die Entschlüsselung zahlen?

Im Moment, nein. Dieser Schritt stoppt aktuell alle Entschlüsselungsmöglichkeiten, allerdings nicht permanent. Allerdings kann natürlich dennoch Geld an die Bitcoin-Adresse überwiesen werden. Nur einen Entschlüsselungs-Key erhalten die Zahler nicht. Theoretisch können die Kriminellen andere Lösungen erstellen, solange sie Zugriff auf die Ransomware haben.

„Sie könnten beispielsweise ein Portal aufsetzen“, so Sean. „Oder sie könnten die Entschlüsselungsinformationen an andere Kriminelle verkaufen.“

Oder sie machen nichts und ziehen weiter.

Gehen wir immer noch davon aus, dass hinter Petya Profis stecken?

Einige Spekulationen ranken sich darum, dass hinter Petya vielleicht doch Amateure stecken oder eine Regierung einen ganz anderen Zweck verfolgte, vor allem, da die zugehörige E-Mail-Adresse so leicht zu blocken war. Dabei wird ignoriert wie Ransomware arbeitet.

„Die Kriminellen möchten gezahlt werden“, sagt Sean. Wie er auf Twitter erklärt, gibt es für Kriminelle zwei Wege um an Geld zu kommen: Eine E-Mail oder ein Portal, das meist im Dark Web betrieben wird. Wie die meisten anderen Ransomware-Attacken setzt Petya auf E-Mail.

Als wir vor knapp einem Jahr Ransomware-Anbieter genauer untersuchten, fand fast die komplette Kommunikation per E-Mail statt. Nur zwei der Anbieter mit einem Web-Portal reagierten auf unsere Anfragen.

Gibt es einen Killswitch für Petya?

Jein – denn ein Killswitch ist eigentlich eine zentrale Lösung. Malware setzt oftmals einen „Bullshit Detector“ ein, um etwa zu erkennen, ob sie auf Testsystemen in einem Anti-Viren-Labor ausgeführt wird. Dann stoppen sie die Ausführung, um einer Analyse entgegenzuwirken. Bei WannaCry waren es bestimmte Domains, bei Petya soll die Datei „perfc“ in c:\Windows eine Infektion verhindern.

Allerdings wird Petya trotzdem ausgeführt, theoretisch könnte ein Update diese Hürde überwinden und die Infektion dennoch starten. Es handelt sich eher um eine Impfung als um einen Killswitch.

Großartig! Sollte ich diese Impfung einspielen?

Ganz ehrlich? „Wer die Zeit hat, so eine Impfung auszurollen, der kann bessere Dinge tun, als sich gegen eine einzige Ransomware-Variante zu schützen“, sagt Sean. „Starten Sie Microsoft Update, entfernen Sie ungenutzte Programme, verwenden Sie einen Passwort-Manager, aktualisieren Sie ihre Kennwörter…. Diese Maßnahmen helfen gegen viele Arten von Malware, nicht nur eine. Es ist wichtiger, die Grundlagen richtig hinzubekommen.“

Hier sind Informationen, was Unternehmen tun können, um Petya abzuwehren.

Rettet ein Ausschalten während des CHKDSK-Bildschirms meine Dateien?

Wie Andy Patel von F-Secure meint, scheinbar nicht.

Stimmt es, dass ein White-Hat-Hacker ein Entschlüsselungstool erstellt hat?

Wir untersuchen diese Aussage noch, aktuell ist uns nichts bekannt.