Phishing ist zweifellos die Cyber-Bedrohung Nummer eins, mit der Unternehmen heute konfrontiert sind. Cyber-Kriminelle wissen, dass jeder klickt, und das nutzen sie zu ihrem Vorteil.

Phishing ist zweifellos die Cyber-Bedrohung Nummer eins, mit der Unternehmen heute konfrontiert sind. Cyber-Kriminelle wissen, dass jeder klickt, und das nutzen sie zu ihrem Vorteil.

Sie nehmen sich die Zeit zur Erstellung ausgefeilter Phishing-E-Mails, weil sie wissen, dass heutige Internetnutzer Spam-Belästigung sehr wohl von nützlichen E-Mails unterscheiden können, aber mit Phishing-Mails nach wie vor Schwierigkeiten haben. Insbesondere dann, wenn die E-Mails individuell auf jeden Empfänger zugeschnitten sind.

Unternehmen aller Branchen sind ein Ziel für Phishing, aber ein Bereich ist für Cyber-Kriminelle besonders lukrativ: Rechenzentren.

Das Rechenzentrum

Daten sind die Währung des 21. Jahrhunderts, und wegen der Fülle von Informationen, die Rechenzentren vorhalten, bietet ein erfolgreicher Angriff die Gelegenheit, einen großen Gewinn zu erzielen. Die verschiedenen Möglichkeiten für Hacker, aus einem Angriff Kapital zu schlagen, reichen von Datendiebstahl mit dem Verkauf der Daten im cyberkriminellen Untergrund über die Verschlüsselung bestimmter Teile kritischer Daten mit der Forderung von Lösegeld für deren Entschlüsselung bis dahin, Mitarbeiter zur unbewussten Überweisung von Geld an einen Angreifer zu veranlassen.

Ob das Rechenzentrum von einer Bank, einem Händler oder einer Software-Firma zur Datenspeicherung benutzt wird: Cyber-Kriminelle wissen, wie man mit einem erfolgreichen Angriff viel Ertrag erzielt.

Die Top-Bedrohungen für Rechenzentren

Was sind nun die drei wichtigsten Bedrohungen durch Social Engineering, vor denen sich die Mitarbeiter von Rechenzentren am meisten hüten müssen, und wie lassen sie sich vermeiden?

Bösartige Makros:

Bösartige Makros sind der Versuch von Cyber-Kriminellen, Social Engineering zusammen mit bösartigen Word-Makros für Angriffe zu nutzen.

Social Engineering bedeutet, dass Cyber-Kriminelle bestimmte Informationen verwenden, um ein Opfer dazu zu bringen, etwas Bestimmtes zu tun. Bei einem Angriff mit einem bösartigen Makro könnte ein Angreifer eine bestimmte Person in einem Rechenzentrum anschreiben und die E-Mail so anpassen, dass sie dem persönlichen oder beruflichen Leben des Opfers entspricht. Dies führt dazu, dass das Opfer denkt, die E-Mail komme von einer vertrauenswürdigen Quelle. Dies erhöht die Chancen, dass es die Mail öffnet und Links und Anhänge anklickt. Doch in den meisten Fällen enthält der Link oder Anhang bösartige Makros und infiziert den Computer des Benutzers mit Malware oder installiert eine Backdoor, so dass der Angreifer einen Einstiegspunkt in das Netzwerk des Rechenzentrums erhält und weitere Angriffe durchführen kann.

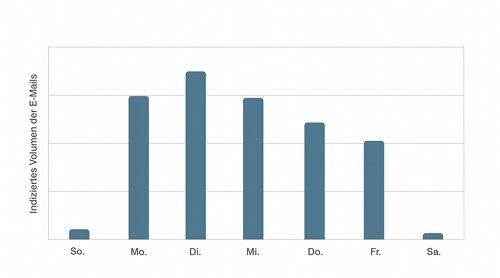

Bild 1: Indizierter Durchschnitt des Tagesvolumens gesendeter schädlicher Nachrichten nach Wochentag

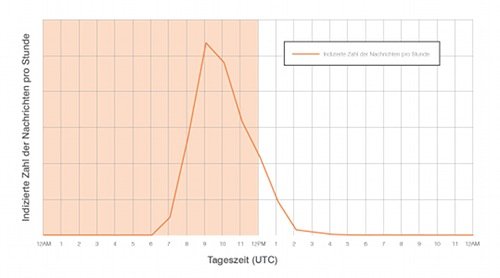

In dem von Proofpoint kürzlich veröffentlichten „Der Faktor Mensch“ Bericht wurde deutlich, dass Angreifer heute lieber auf die Ausnutzung menschlicher Schwäche vertrauen als Angriffe unter Nutzung von technischen Exploits durchzuführen. Der Grund dafür ist, dass einfach jeder klickt. Der Bericht zeigt auch, dass die Angreifer ihre E-Mail- und Social-Media-Kampagnen mittlerweile auf die Zeiten ausrichten, in denen die Mitarbeiter durch andere legitime Nutzungen dieser Anwendungen am meisten abgelenkt sind. Bösartige E-Mail-Nachrichten werden beispielsweise zu Beginn des Geschäftstages (09:00–10:00 Uhr) verschickt, während Social-Media-Spam zu den Spitzenzeiten für legitime Social-Media-Aktivitäten auftritt.

Bild 2: Beispiel für die Zustellung schädlicher Nachrichten nach Tageszeit, Dridex-Kampagnen (Großbritannien)

Mitarbeiter von Rechenzentren sollten dies im Hinterkopf behalten und immer besonders wachsam sein, wenn sie E-Mails von unbekannten Absendern öffnen, vor allem während der Stoßzeiten und wenn sie von Mobilgeräten auf E-Mails zugreifen. Angreifer führen vor einem Angriff Untersuchungen durch, um ein Verständnis dafür zu entwickeln, welche E-Mails am ehesten durch das Sicherheits-Netz schlüpfen und wann die beste Zeit ist, um sie zu versenden.

Anmeldedaten-Phishing:

Eine andere Technik, durch die Mitarbeiter von Rechenzentren besonders gefährdet sind, ist das Anmeldedaten-Phishing oder Credential Phishing. Dabei zielt ein Angreifer auf eine wichtige Person in einer Organisation, die Zugang zu wertvollen Anmeldeinformationen wie Benutzernamen und Passwörter für wichtige Systeme oder nützliche Dienste hat, und überlistet diese dahingehend, dass sie ihm gewissermaßen den „Hausschlüssel“ übergibt.

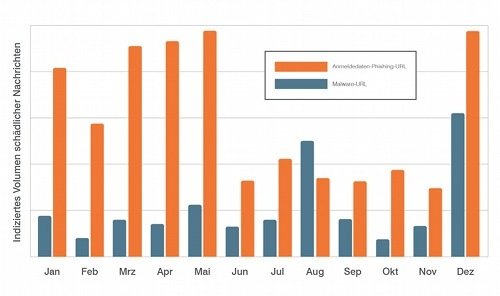

Der Bericht „Der Faktor Mensch“ von Proofpoint untersucht auch das Anmeldedaten-Phishing und kommt zu dem Schluss, dass diese Angriffe in mittelgroßen Kampagnen recht häufig sind. URLs mit Links zu Phishing-Seiten zum Diebstahl von Anmeldeinformationen sind fast dreimal häufiger als Links zu Seiten, die Malware hosten. Bei einer E-Mail-Phishing-Kampagne verschickt der Angreifer Links zu Webseiten, die so aufgebaut sind, dass sie die Mitarbeiter dazu verleiten, ihre Logins und andere persönliche Informationen anzugeben. Im Prinzip übernimmt das Opfer selbst die Arbeit von Keyloggern, Datendiebstahlssoftware und anderer automatisierter Malware, die in früheren Kampagnen verwendet worden wären, um diese Informationen zu stehlen.

Bild 3: Indizierter Durchschnitt des Tagesvolumens gesendeter schädlicher Nachrichten nach Wochentag

Hochstapler-E-Mails:

Eine andere Angriffstechnik gegen Mitarbeiter von Rechenzentren wird „CEO-Betrug“ genannt. Dabei verschickt ein Angreifer eine E-Mail, in der er vorgibt, der Geschäftsführer oder jemand aus dem Management zu sein, und einen Angestellten auffordert, eine dringende Überweisung vorzunehmen. Nach Angaben des FBI haben Angreifer mit betrügerischen E-Mails in den letzten zwei Jahren mehr als zwei Milliarden Dollar gestohlen, was deutlich zeigt, wie gefährlich diese Bedrohung ist.

Erkenntnisse aus Proofpoints „Faktor Mensch“ Bericht zeigen, dass die Angreifer für diese Betrugsform in der Regel ein hohes Maß an Hintergrundforschung betreiben. Bei diesen E-Mails ist der Absender gefälscht, damit es so aussieht, als stammen sie vom Geschäftsführer, vom Finanzvorstand oder einer anderen Führungskraft; sie enthalten nur selten Links oder Anhänge; und sie fordern den Empfänger dringend dazu auf, Geld auf ein Konto zu überweisen, das in der Regel das des Angreifers ist.

Die Überweisungen enden im Allgemeinen bei Banken in Übersee, und das Unternehmen verliert im Ergebnis viel Geld.

Mitarbeiter von Rechenzentren sind zweifellos ein Ziel für Hochstapler-E-Mails. Mitarbeiter sollten niemals Überweisungen tätigen, bevor sie die E-Mail und den Absender mit 100%iger Sicherheit überprüft haben.

Verteidigung gegen Social Engineering

Welche Maßnahmen sollten also die Betreiber von Rechenzentren ergreifen, um sicherzugehen, dass ihre Mitarbeiter nicht Opfer eines dieser Angriffe werden? Erstens muss man sich darüber im Klaren sein, dass nunmehr die Mitarbeiter die primären Angriffsziele sind. Zugleich sind sie aber auch die erste Verteidigungslinie.

Wenn man die folgenden Schritte befolgt, hilft das bei der Verteidigung gegen Social-Engineering-Angriffe sehr:

- Reduzieren Sie die Angriffsfläche. Setzen Sie Tools ein, die Nachrichten, URLs, Anhänge und Benutzerklicks mit dynamischen Verhaltenstechniken überwachen und analysieren.

- Erweitern Sie Ihre Verteidigung um Cloud-basierte Abwehrverfahren, die Ihre Mitarbeiter schützen, wo immer sie arbeiten.

- Stellen Sie sicher, dass Ihre Sicherheitstechnologie die Vorteile von Big Data und Techniken des maschinellen Lernens nutzt, um aufkommende oder ganz neue Angriffe vorausschauend abzufangen, bevor der Benutzer klickt.

- Verschaffen Sie sich einen besseren Einblick in Ihre Umgebung und die allgemeine Bedrohungslandschaft. Echtzeit-Bedrohungsanalyse und eine Einschätzung der Bedrohungsaktivität in Ihrem System helfen Ihnen, schneller zu reagieren und Schäden schneller zu beheben. Setzen Sie Tools ein, die Ihnen zu erkennen helfen, welche Bedrohungen auf wen zielen, welche Bedrohungen Ihre Verteidigungslinien durchbrochen haben und wer getroffen wurde.

Angesichts der zunehmenden Menge an sensiblen und vertraulichen Informationen und einer wachsenden Angriffsfläche von Geräten, Cloud-Anwendungen und mobilen Standorten können Unternehmen es sich nicht leisten, allein auf herkömmliche Verteidigung zu setzen, um Social-Engineering-Bedrohungen zu stoppen. Innovative neue Tools arbeiten innerhalb des Arbeitsablaufs, überwachen URLs und Anhänge, geben Echtzeit-Bedrohungsanalysen weiter und überwachen die Benutzeraktivität innerhalb und außerhalb des Unternehmensnetzwerks. Ein gezielter Angriffsschutz kann Rechenzentren helfen, Bedrohungen zu erkennen, abzuschwächen und auf sie zu reagieren, bevor sie Erfolg haben.

Darüber hinaus ist gezielte und spezifische Schulung von entscheidender Bedeutung. Unternehmen müssen ihre Mitarbeiter dahingehend schulen, dass sie keine verdächtigen Anwendungen herunterladen und nicht auf Phishing-Nachrichten, gleich ob per E-Mail oder per SMS, reagieren. Sie sollten auch wachsam in Bezug auf die Links sein, die sie anklicken, und die Anhänge, die sie öffnen, und immer mit möglichen Angriffen rechnen.

Monika Schaufler, Regional Director Central EMEA bei Proofpoint

Weitere Informationen:

Proofpoints Bericht „Der Faktor Mensch “ finden Sie hier.