Allein 2021 verursachten Cyberattacken laut Angaben des Bundeskriminalamts im aktuellen „Lagebild Cybercrime“ in Deutschland wirtschaftliche Schäden in Höhe von 223,5 Milliarden Euro – ein Rekordwert mit steigender Tendenz. Und die Zeiten, in denen nur große Konzerne von solchen Angriffen betroffen waren, sind längst vorbei. Unternehmen aller Größe und Art müssen sich wappnen – denn nicht nur drohen bei Kompromittierung oder Datenverlust hohe Strafen von Seiten der Behörden, Hacker haben mittlerweile selbst die Fähigkeit erlangt, Betriebe für Wochen oder gar Monate lahmzulegen und damit deren wirtschaftliche Existenz zu gefährden. Was gilt es zu tun?

Bedrohungen: Wie, wo und warum?

Nie war es wichtiger für Unternehmen, sich um ihre eigene Cybersicherheit zu kümmern. Mit dem Fortschreiten der Digitalisierung steigt die Zahl der Cyberangriffe schon seit Jahren und seit 2020 hat sich diese Entwicklung nochmals rasant beschleunigt. Die Pandemie-bedingte Umstellung auf Remote Work in vielen Unternehmen – die häufig sehr schnell und ungeplant erfolgen musste – öffnete unzählige neue Einfallstore für Angreifer. Speziell aufgrund der Zunahme von für die Arbeit genutzten Endgeräten im Remote Office über alle Netzwerke hinweg vergrößerte sich die Bedrohung um ein Vielfaches – und brachte völlig neue Angriffsvektoren hervor. Denn nicht nur mussten Unternehmen zur Aufrechterhaltung ihrer Lieferkette neue Wege beschreiten, auch gingen in zahlreichen Branchen Fachkräfte verloren oder der bestehende Mangel an professionell ausgebildeten Spezialisten verstärkte sich noch. Die gestiegene Bedrohung durch organisierte Hackergruppen seit Beginn des Krieges in der Ukraine tut ihr Übriges.

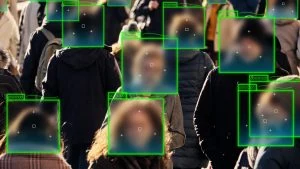

So nehmen Quantität und Qualität von Angriffen zu. Ransomware-Attacken, Identitätsdiebstahl, Social Engineering und Ausfälle kritischer Infrastrukturen ist dabei gemein, dass sie die Tatsache ausnutzen, dass menschliches Verhalten und Interaktion zunehmend von Technologie beeinflusst werden. Damit sind auch kleinere Unternehmen ins Fadenkreuz geraten, denen die Bedrohungslage noch weniger geläufig ist, die aber dennoch lohnende Ziele abgeben.

Das Problembewusstsein ist gering

Anlass zur Sorge gibt, dass Angreifer ihre Taktik stetig anpassen – Beispiel Ransomware: Hacker nehmen die Daten eines Unternehmens durch Verschlüsselung als Geisel, drohen mit der Offenlegung von Daten und sorgen so dafür, dass ihre Opfer auf die eine oder andere Art finanzielle Verluste erleiden – entweder durch Zahlung an Kriminelle oder durch Bußgelder, die ihnen für die Verletzung datenschutzrechtlicher Vorgaben vom Staat auferlegt werden.

Selten genug verfügen Unternehmen über angemessene Budgets und Ressourcen für den Schutz vor Bedrohungen. Und selbst wenn dies der Fall ist – der Faktor Mensch ist immer die größte Schwachstelle. So können sich die Verantwortlichen nie völlig sicher sein, ob nicht doch bereits Kriminelle unbemerkt in ihren Systemen operieren.

Die wichtigste Investition in ordentliche Cybersecurity besteht also in Fortbildungen für Mitarbeiter. Zahlreiche der größten und schwerwiegendsten Angriffe der vergangenen Monate und Jahre liefen nur deshalb erfolgreich ab, weil Angestellte unbedarft Links oder Dokumente öffneten, die ihnen per Mail oder über andere Kanäle von Unbekannten zugesandt wurden. Über genau diese Wege aktivierten die Mitarbeiter unabsichtlich Schadprogramme, die den Kriminellen Tür und Tor in die eigenen Systeme öffneten – gleichsam als trojanisches Pferd.

An die Peripherie: Endpoint Cybersecurity

Soweit zum Faktor Mensch, doch auch Technologie spielt noch immer eine wichtige Rolle. Regelmäßige Updates und Patches können zusammen mit durchdachten Richtlinien zu Kennwortkomplexität und dem Blockieren unnötiger Firewall-Ports zur Erhöhung der Sicherheit beitragen. Unternehmen sollten unnötig gespeicherte Daten regelmäßig löschen und den Zugriff darauf streng reglementieren. Und gerade der letzte Punkt kommt besonders in Zeiten von Remote Work zum Tragen – Stichwort Endpoint Security.

Denn die Sicherung von Endpunkten – in anderen Worten: End- und Peripheriegeräten – spielt eine entscheidende Rolle für die Cybersicherheit jedes Unternehmens. Da jedes Gerät ein Endpunkt sein kann, der von außerhalb seiner Firewall mit der IT verbunden ist, ist jeder von ihnen auch ein potenzieller Angriffspunkt und muss entsprechend gesichert und verwaltet werden.

Wie lässt sich Verlust von Daten hier verhindern? Idealerweise schon dadurch, dass streng kontrolliert wird, welche Daten an welche Mitarbeiter gelangen und lokal gespeichert werden müssen. Idealerweise sollten Endgeräte einem fest definierten Sicherheitslevel entsprechen und die Compliance-Anforderungen des jeweiligen Unternehmens erfüllen.

Was ist also die Antwort?

Eine Zero-Trust-Policy ist ein Muss, um dem Social Engineering einen Riegel vorzuschieben. Doch auch und besonders technologisch müssen alle Register gezogen werden, um größtmögliche Sicherheit zu gewährleisten: Für bestmögliche Sicherheit sorgt nur Hardware-basierte Verschlüsselung – mit Geräten, die schon von Werk an mit dem Fokus auf größtmöglichen Schutz entworfen wurden und daher das Risiko menschlichen Fehlverhaltens deutlich reduzieren. Gerade verschlüsselte USB-Sticks können hier sehr effektiv wirken und garantieren die sichere Speicherung und Übertragung sensibler Daten.

„Hardware-verschlüsselte Geräte erfüllen strenge Sicherheitsstandards und bieten ein Höchstmaß an Datenschutz“, sagt Christian Marhöfer, Regional Director DACH, Nordics and Benelux bei Kingston Technology. „Damit eignen sie sich ideal, um Bedrohungen sicher zu bewältigen und Risiken zu mindern – nicht zuletzt, da sie keine zusätzliche Software auf dem Host-Computer benötigen.“

www.kingston.de