Rund 38 Prozent der Befragten verzeichneten mehr Flexibilität, Mobilität und Produktivität der Mitarbeiter. Beschleunigte Entscheidungsprozesse registrierten knapp 30 Prozent. Dabei geht es mitnichten nur um das Schreiben von E-Mails mit dem Smartphone. Zeitgemäße Mobilstrategien gehen wesentlich weiter: Die Geräte sollen so nahtlos an die Unternehmensinfrastruktur angebunden sein wie der stationäre Office-PC im Büro. Dafür sind große Teile der IT mobil anzubinden – nur dadurch sind Unternehmensdaten für die Mitarbeiter auch von unterwegs verfügbar und können bearbeitet werden.

Enterprise Mobility Management (EMM) beginnt für Unternehmen im Prinzip, wenn der erste Mitarbeiter sein privates Smartphone zückt, um eine Mail an einen Kunden zu schreiben. Denn sobald dies geschieht, müssen Unternehmen beginnen, die verschiedene Endgeräte und Verfahren zu managen und gegen Datenverluste abzusichern. Moderne Enterprise Mobility schließt aber noch viel mehr ein. Erforderlich ist die Anbindung der Mobilsysteme an Anwendungen und IT-Systeme im Backend, etwa Oracle- und SAP-Systeme, Microsoft SharePoint oder IBM Notes/Domino. Dafür müssen Prozesse angepasst und Schnittstellen zwischen mobilen Endgeräten und Business-Anwendungen geschaffen werden.

Wem gehört das Smartphone und was darf man damit?

Von restriktiv bis leger haben Unternehmen die Wahl zwischen unterschiedlichen Strategien, was den Einsatz von Mobilsystemen für den geschäftlichen Zweck betrifft. Es gilt zunächst, sich einen Überblick über die unterschiedlichen Ansätze zu verschaffen und den passenden festzulegen.

Der wohl bekannteste Ansatz Bring Your Own Device (BYOD) bezeichnet den Einsatz privater Mobilsysteme für geschäftliche Zwecke. Etwas mehr Kontrolle für das Unternehmen bietet der Choose Your Own Device (CYOD) Ansatz – hier stellt die IT-Abteilung den Mitarbeitern eine Palette von Endgeräten zur Auswahl. Diese sind im Besitz des Unternehmens und bleiben damit im Zugriff der IT-Administratoren. Darüber hinaus ist festgelegt was installiert wird und ob das Gerät auch privat verwendet werden darf.

Corporate Liable – Employee Owned (CLEO) ist eine Strategie, bei der das Endgerät dem Nutzer gehört und das Unternehmen dem Mitarbeiter eine Art monatliche Service-Gebühr dafür bezahlt. Das setzt voraus, dass die IT-Abteilung diese privaten Systeme in das Systemmanagement mit einbezieht. Es muss möglich sein, Geschäftsdaten auf abhanden gekommenen Endgeräten zu löschen.

Für einen restriktiven Umgang mit dem Smartphone steht Company Owned – Business Only (COBO). Hierbei stattet das Unternehmen den Mitarbeiter mit einem bestimmten Endgerät aus und gibt genau vor, welche Anwendungen darauf laufen sollen und für welche Zwecke das System eingesetzt werden darf. Vor allem in Bereichen mit hohen Sicherheitsanforderungen ist dieses Modell häufig anzutreffen – Verstöße gegen die Vorgaben können arbeitsrechtliche Folgen haben, etwa eine Abmahnung.

Für zwei unterschiedliche Welten auf einem Smartphone steht Company Owned – Personally Enabled (COPE). Das Mobilsystem ist Eigentum des Arbeitgebers und wird in die Enterprise-Mobility- oder Device-Management-Infrastruktur eingebunden. Der Nutzer darf das Endgerät beruflich und privat verwenden, Daten und Anwendungen sind aber voneinander getrennt. Dafür kommen beispielsweise Container-Technologien wie Samsung KNOX zum Einsatz.

Bild 1: Laut einer Studie von IDC gehen Unternehmen in Deutschland dazu über, die Entwicklung von mobilen Business-Apps externen Partnern zu übergeben. Die Gründe: Zeitdruck und Überlastung der eigenen IT-Abteilung. (Bild: IDC )

Unterschiedliche Geräte und Plattformen in den Griff bekommen

Ist entschieden, wo die mobilen Geräte herkommen, gilt es sich um deren Verwaltung zu kümmern. Das ist Aufgabe des Mobile Device Management (MDM) und die Lösungen bestehen in der Regel aus einer Client-Software auf dem Endgerät sowie einer Server-Komponente im hauseigenen Rechenzentrum oder dem eines Cloud-Service-Providers. Hinzu kommt ein Gateway, welches für die Verschlüsselung der Daten beim Transport zwischen den Endgeräten und Backend-Systemen im Firmennetz zuständig ist. Im Idealfall kann die IT-Abteilung alle Endgeräte und alle gängigen Mobilbetriebssysteme „cross-platform“ verwalten, also iOS, Android, Windows Phone und Blackberry OS. Zu den wichtigsten Funktionen des MDM zählt, dass es Bedrohungen wie Jail-Breaking (“Rooten”) von iOS-Systemen und das Rooten von Android-Systemen erkennt und den Administrator darüber informiert. Schutzmaßnahmen wie ein Device-Wipe, also das Löschen der Daten auf dem Endgerät oder die Sperrung des Zugriffs auf Unternehmensdaten können als Gegenmaßnahmen sogar automatisiert erfolgen. Führende MDM-Lösungen stellen eine Mehrfaktor-Authentifizierung des Nutzers bereit. Dieser kann sich mittels PIN, SMS, Token, Kennwort oder Zertifikat am System und am Firmennetzwerk anmelden.

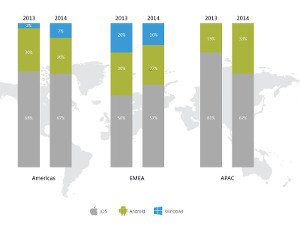

Bild 2: Unterschiedliche Betriebssysteme machen die Einbindung von Mobilgeräten in Geschäftsprozesse zu einer komplexen Aufgabe. (Bild: Citrix)

Business to Device statt nur Verwaltung verschiedener Geräte

Um den maximalen Nutzen aus dem Einsatz mobiler Geräte zu ziehen – reicht es nicht nur Geräte und Anwendungen zu verwalten. Das eigentliche Ziel des Enterprise Mobility Management ist es, große Teile des Datenschatzes im Unternehmen mobil zugänglich zu machen. Die Technologie ist heute so weit, dass sich fast jeder Unternehmensprozess auf ein mobiles Gerät bringen und nahtlos in die Backend-Systeme integrieren lässt. Dadurch ergeben sich neben der Mobilität der Mitarbeiter große Potenziale für Kundenservice und Vertrieb. Endkunden erwarten heute perfekte Kommunikation an jedem Berührungspunkt. Unternehmen, die dies auch auf dem mobilen Kanal bieten können, werden auf lange Sicht erfolgreich sein. Da nur sehr wenige Unternehmen dieses Ziel mit Out-of-the-Box Lösungen erreichen, gilt es, oft mit der Unterstützung von Spezialisten, die Unternehmensprozesse zu prüfen und den richtigen Mix aus frei verfügbaren Applikationen und Individualentwicklungen zu finden. Anwendungsszenarien für neue Business-Applikationen finden sich häufig bei der täglichen Arbeit, besonders dort, wo Medienbrüche auftreten, schnelle Kommunikation gefordert ist oder eine Fülle an Informationen für Entscheidungen zur Verfügung stehen muss.

Unverzichtbar: Einbeziehen und Fördern der Mitarbeiter

Kleine Unternehmen investieren zwar bereits anschauliche Summen in die Anschaffung mobiler Geräte, gehen das Thema Enterprise Mobility meist jedoch noch nicht strategisch an. Unter dem Druck der Mitarbeiter dominieren in der Applikationsschicht allerorten noch Freeware und Schatten-IT. Statt dadurch ein Sicherheits- und Compliance-Risiken einzugehen, sollten Unternehmen genau schauen, wie die Mitarbeiter mit mobilen Geräten arbeiten. Wenn ein Unternehmen feststellt, das eine Vielzahl der Angestellten unsichere, kostenlose Cloud-Dienste nutzt, sollte es nicht nur aus Sicherheitsgründen darauf reagieren. Viel wichtiger ist es, den offensichtlichen Bedarf zu erkennen und einen eigenen, geschützten Service anzubieten, der sich der Kontrolle der IT-Abteilung nicht entziehen kann. In jedem Fall aber ist schlichtes Unterbinden der Mobilnutzung oder das Blockieren von Diensten die schlechteste Wahl.

Markus Köstner, Teamleiter Mobile & App Development bei Fritz & Macziol und Thomas Völker, Teamleiter Enterprise Mobility Management bei Fritz & Macziol