Was aber passiert, wenn tatsächlich ein Datenverlust eintritt und die Daten schnellstmöglich wiederhergestellt werden müssen? In der ITAbteilung existieren dafür üblicherweise Notfallpläne. Nur: Wurden die dort beschriebenen Abläufe auch mit dem derzeit arbeitenden Personal getestet? Außerdem nutzt das perfekte Datensicherungskonzept gar nichts, wenn sich die über Wochen und Monate hinweg abgelegten Backups im Notfall gar nicht einspielen lassen. Seien es Defekte auf den Datenträgern oder logische Fehler, zum Beispiel wenn ältere Backups mit einer neuen Software-Landschaft inkompatibel sind, in der Praxis können viele Fehlerquellen dazu führen, dass ein Restore- Prozess nicht durchführbar ist.

Restore Schutzbrief

All for One Steeb, GrandConsult und NetApp haben Ursachen für Datenverluste und erfolgreich funktionierende Backup-Strategien analysiert. Darauf basierend ist mit dem „Restore Schutzbrief“ ein umfassendes Beratungs- und Dienstleistungsangebot entstanden, mit dem Unternehmen ihre Datenverfügbarkeit erhöhen.

Der Grundgedanke der Lösung baut darauf auf, dass ein Backup erst durch die regelmäßige Validierung eine echte Sicherheit für den IT-Betrieb bietet. Inhaltlich wurde das Angebot in die drei aufeinander aufbauenden Blöcke „Consult & Design“, „Build & Implement“ und „Run“ unterteilt. Die Leistungen umfassen die Anforderungsanalyse aus dem konkreten Business Case, den Abgleich mit bereits bestehenden Backup- Prozessen und -Technologien sowie eine Bewertung geeigneter Soll-Szenarien. Darüber hinaus unterstützen die Experten rund um den laufenden Betrieb der gesamten Backup-Infrastruktur.

So funktioniert die Validierung

Die Validierung erfolgt zweistufig: Für die rein systemseitige Datensicherung werden zunächst die Backup- und Log-Dateien in die Restore-Umgebung übertragen. Im gleichen Arbeitsschritt erfolgt das Ausrollen der Log-Files. Damit sind die Grundlagen für eine Datenvalidierung durch die Applikations-Software geschaffen. Die Tests umfassen zum Beispiel eine Datenbank-Verifizierung oder das Einrichten von wiederhergestellten Systemen inklusive einem System-Login. Die Häufigkeit, mit der die Validierungen durchgeführt werden, richtet sich nach individuellen Anforderungen. Die Ergebnisse werden in einem gesonderten Reporting festgehalten, das zum Beispiel in die Compliance-Unterlagen für den Datenschutz einfließen kann.

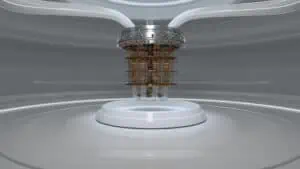

Technologisch basieren die Backupund Restore-Umgebungen auf Lösungen von NetApp, etwa SnapVault und Snap- Mirror. Damit lassen sich parallel und ohne Beeinträchtigung des IT-Betriebs während des laufenden Tagesgeschäfts Datensicherungen per Snapshot durchführen, auslagern und wiederherstellen. Zur Validierung des Backups kommen NetApp Private Storage, Cloud ONTAP, FlexClone und FlexClone Split zum Einsatz. Bei der Lösung spielen Cloud-Technologien eine wichtige Rolle, um flexibel auf zusätzliche IT-Ressourcen zugreifen zu können. Ein Beispiel ist das weitgehend automatisierte Aufsetzen von SAPTestumgebungen per Mausklick innerhalb weniger Sekunden auf Basis der NetApp-Technologien.

Martin Finkbeiner (links), Data Fabric Experte und Geschäftsführer Grandconsult, und Thomas Herrmann, Business Development Manager SAP, NetApp

Webinar

Eine Aufzeichnung des Webcasts »Backup & Restore in der Cloud & für SAP HANA« von IT-Management finden Sie hier.