eBook

Mit der Übernahme von VMware durch Broadcom hat es sowohl für Nutzer als auch Partner einige elementare Änderungen gegeben.

Video

Sehr viel mehr Unternehmen unterliegen künftig den Anforderungen und Pflichten der neuen NIS2-Richtlinie. Obwohl Maßnahmen zur Erhöhung der Cybersicherheit im Interesse jedes Unternehmens liegen sollten, wird NIS2 viele vor organisatorische und finanzielle Herausforderungen stellen. Ist Ihr Unternehmen von NIS2 betroffen?

eBook

Die digitale Transformation macht Unternehmen agiler und innovativer – so die Theorie. In der Praxis verläuft der Wandel oft schleppend. Zu den Bremsklötzen gehört meist die eigene Storage-Landschaft. Ideal wäre eine schnelle und leistungsstarke, auf Ihre Anforderungen abgestimmte Storage-as-a-Service-Lösung mit lokaler Datenspeicherung.

eMagazine

Data-Protection: Lesen Sie mehr über Strategien, Trends und Produkte im Storage-Magazin 02/2024 »Einkaufsführer Backup«.

eBook

Die Welt befindet sich in einem globalen Wandel. Der Klimawandel, soziale Ungleichheiten, Gesundheitskrisen und wirtschaftliche Instabilität stellen uns vor große Herausforderungen. Es ist Zeit zu handeln!

eBook

In diesem eBook finden Sie Beiträge zu den Themen Hybrid-Storage, Storage-Hochverfügbarkeit, Data Warehouses und 22-TByte-HDDs.

Whitepaper

In diesem Whitepaper zeigen wir auf, welches Ziel NIS2 hat, welche Unternehmen davon betroffen sind und was die Regelung für Netzwerke und Systeme bedeutet. Desweiteren gibt das Papier Handlungsempfehlungen, wie sich Unternehmen auf NIS2-Konformität – speziell im Netzwerkbereich – vorbereiten können.

eBook

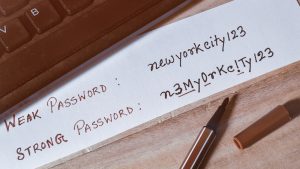

In der heutigen digitalen Ära, wo Cyber-Bedrohungen stetig zunehmen und komplexer werden, ist die Bedeutung innovativer IT-Sicherheitstools größer denn je. Diese Tools sind nicht nur für die Verteidigung gegen aktuelle Bedrohungen unerlässlich, sondern auch für die Vorhersage und Prävention zukünftiger Angriffe.

Download

Hier finden Sie eBooks und Whitepaper zu allen wichtigen Themen der Enterprise IT.

Experten stellen Best Practices, Fallstudien, Studienergebnissen, Marktanalysen und Leitfäden vor. Sämtliche eBooks und Whitepaper stehen registrierten Benutzern als PDF kostenlos zur Verfügung.

Experten stellen Best Practices, Fallstudien, Studienergebnissen, Marktanalysen und Leitfäden vor. Sämtliche eBooks und Whitepaper stehen registrierten Benutzern als PDF kostenlos zur Verfügung.

Veranstaltungen

Stellenmarkt

- IT-Systemadministrator (m/w/d) für Datenbanken

Abrechnungszentrum Emmendingen, Emmendingen - (Wirtschafts-) Informatiker als Referent IT-Sicherheit (m/w/d)

Kreissparkasse Ostalb, Aalen - Junior-Projektmanager (m/w/d)

Elektrizitätswerke Schönau Vertriebs GmbH, Freiburg oder Schönau - Medizintechniker (m/w/d)

VAMED VSB-Medizintechnik Nord-Ost GmbH, Schwerin

Neueste Artikel

2. Mai 2024

2. Mai 2024

Meistgelesene Artikel

2. Mai 2024

2. Mai 2024

2. Mai 2024

2. Mai 2024