Bisher wurden vornehmlich Industrieunternehmen regelmäßig mit Angriffen konfrontiert. Mittlerweile ist jedoch kaum eine Branche von der Gefahr der Cyberkriminalität ausgenommen — die Bedrohung hat eine völlig neue Dimension erreicht.

Die Medien berichten fast täglich von Fällen des Internet-Betrugs. Doch Online-Angriffe bringen nicht nur Computersysteme selbst in Gefahr; der gehackte Großrechner eines zentralen Energieversorgers kann in kürzester Zeit die Infrastruktur einer ganzen Region lahmlegen: ob Gesundheitswesen, Verkehr, Kommunikation oder ganze Produktionsstätten – hier können alle Bereiche betroffen sein.

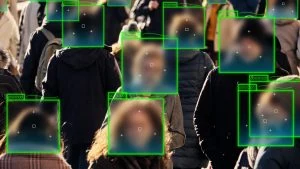

Cyber-Sicherheit

Eine der zentralen Herausforderungen unserer Zeit

Cyberkriminelle verfolgen heute andere Ziele als früher. Bei Angriffen geht es nicht mehr um Spaß am Programmieren, sondern um finanzielle oder politische Vorteile. Moderne Cyberkriminelle sind hochqualifiziert und nutzen intelligente Angriffsmethoden, gegen die die aktuellen Abwehrmaßnahmen teilweise machtlos sind.

Dies zeigen Beispiele wie der Online-Bankraub in New York, bei dem es den Tätern gelungen ist, mit Hilfe einer Schadsoftware Geldautomaten so zu manipulieren, dass Beträge in Millionenhöhe erbeutet wurden. Selbst einer der prominentesten Vierenjäger der Welt, Jewgeni Kaspersky, wurde mit Hilfe eines Schadprogramms ausspioniert, weil er ungenügende Prävention seiner eigenen Systeme hatte.

Nicht nur reagieren, sondern agieren!

Unternehmen, die lediglich reagieren, werden früher oder später mit Problemen konfrontiert, daher sollte proaktiv gehandelt werden. Dazu gehört auch zwingend, das erforderliche Know-how an Bord zu holen.

Die Rekrutierung im IT-Sicherheitsbereich hat in den vergangenen Jahren kontinuierlich an Bedeutung gewonnen. Mit der Einführung des neuen IT-Sicherheitsgesetzes entstehen für Betreiber kritischer Infrastrukturen neue Pflichten zur Einführung von Abwehrmaßnahmen, Nachweis- und Meldepflichten. Das Ziel des IT-Sicherheitsgesetzes ist es, die Verfügbarkeit, aber auch die Integrität und Vertraulichkeit der IT-Systeme zu schützen.

Was müssen IT-Profis zur Abwehr tun und welche Qualifikationen sind erforderlich?

Die für diese Bereiche gesuchten IT-Spezialisten müssen im Hinblick auf ihre Qualifikationen und Profile viel breiter aufgestellt sein, als es die reinen IT-Experten der Vergangenheit waren. Effektive Präventionsarbeit solcher Spezialisten beinhaltet auch die Planung potenzieller Angriffs-Szenarien, beispielsweise wenn Forschungsdatenbanken angezapft werden sollen, Produktionen blockiert werden sollen. etc.. Für eine derartige Planung sind neben den reinen Programmiersprachen fundierte Kenntnisse im Security und Netzwerkbereich, Kryptografie und natürlich Vertrautheit mit allen gängigen SW Herstellern und deren Produkte erforderlich. Zudem muss der IT-Spezialist sich in die vermutete Zielsetzung und idealerweise sogar in die Denkweise der Hacker hinein versetzen können, um geeignete Gegenmaßnahmen zu ergreifen.

Lebenslanges Lernen ist notwendig

Neben der theoretischen Konstruktion von ‚worst case Szenarien‘ ist es natürlich auch erforderlich, mögliche Schlupflöcher im System aufzufinden.

Auch sollten Szenarien überdacht werden, die nicht rein auf der Programmierung, dem Angriff auf die Firewall oder direkten anderen Angriffen beruhen. Erhebliches Potential an Cyberangriffen sind mittlerweile auch dem Social Matching zuzuschreiben. So werden beispielsweise in Blogs oder Sozialen Netzwerken von fiktiven Problemen berichtet und nach eventuellen Erfahrungen und Lösungsansätzen abgefragt. Wird nun im Glauben daran, dass der Betroffene ein seriöser geschäftlicher Nutzer ist, eine Information des eigenen Unternehmens über den Umgang mit dem (fiktiven) Problem gegeben, so kann der Cyberkriminelle ggf. umfangreiche Rückschlüsse auf die Konfiguration der Netzwerke ziehen – mit entsprechend fatalen Folgen für die Sicherheit.

Früher wurden verstärkt Netzwerkadministratoren gesucht, heute liegt der Fokus eher bei den Sicherheitsspezialisten

IT-Sicherheitsspezialisten müssen sich in allen möglichen Szenarien gedanklich auf die Seite der Angreifer begeben, um mögliche Lücken und Störungspunkte zu identifizieren und mit fachlichem und technischem Know-how adäquate Lösungen vorzubereiten.

Sie müssen die aktuelle Bedrohungslage verstehen und neue Angriffsflächen einschätzen können. Auch müssen die IT-Spezialisten organisatorische und technische Maßnahmen zur Prävention und Detektion von Cyberangriffen ergreifen, hohe Reaktionsfähigkeit bei einem realen Cyberangriff entwickeln und sachlich fundierte Entscheidungen treffen können, um im Fall der Fälle in kürzester Zeit die richtigen Schritte einzuleiten.

Autor: Martin Krill, Geschäftsführer Hager Unternehmensberatung GmbH