Die Ära des Quantencomputings hat begonnen. Während Forscher weltweit Meilensteine in der Rechenleistung feiern, wächst in den IT-Sicherheitsabteilungen die Sorge: Die herkömmliche Public-Key-Kryptographie (RSA, ECC) steht vor dem Aus. Wer heute nicht handelt, riskiert, dass verschlüsselte Daten von morgen bereits heute gestohlen werden.

Warum Quantensicherheit kein Zukunftsthema, sondern Gegenwart ist

Das Bedrohungsszenario „Store Now, Decrypt Later“ (SNDL) ist keine Theorie mehr. Akteure fangen heute massenhaft verschlüsselte Datenströme ab, um sie zu speichern. Sobald hinreichend starke Quantencomputer verfügbar sind – Experten schätzen 2030 bis 2040 für CRQC (Crypto-Analytic Quantum Computer) – werden diese Geheimnisse nachträglich entschlüsselt.

Besonders kritische Branchen wie das Finanzwesen, der Gesundheitssektor und die öffentliche Verwaltung stehen unter Zugzwang. Die regulatorischen Anforderungen (https://www.bsi.bund.de) verschärfen den Druck, eine krypto-agile Infrastruktur aufzubauen.

Die zwei Säulen der Verteidigung: PQC und QKD

Um Netze quantensicher zu machen, haben sich zwei technologische Ansätze etabliert, die im Idealfall kombiniert werden:

- Post-Quantum-Kryptographie (PQC): Mathematische Algorithmen (zum Beispiel auf Basis von Gittern), die so komplex sind, dass auch Quantencomputer sie nicht effizient lösen können. Vorteil: Rein softwarebasiert und leicht in bestehende Protokolle integrierbar.

- Quantum Key Distribution (QKD): Ein physikalisches Verfahren, bei dem Schlüssel mittels Photonen über Glasfaser übertragen werden. Jeder Abhörversuch verändert den Zustand der Quanten und fliegt sofort auf. Während QKD theoretisch „beweisbare Sicherheit“ bietet, können praktische Implementierungen Schwachstellen aufweisen.

Vergleich: PQC vs. QKD im Unternehmenseinsatz

| Merkmal | Post-Quantum-Kryptographie (PQC) | Quantum Key Distribution (QKD) |

|---|---|---|

| Basis | Komplexe Mathematik | Quantenphysik (Photonen) |

| Implementierung | Software-Update / Firmware | Spezielle Hardware (QKD-Nodes) |

| Reichweite | Unbegrenzt (Internet-Standard) | [KORRIGIERT: 50-100km ohne Repeater, via Satellit mehr] |

| Kosten | Gering bis moderat [NEU: (5.000-50.000€)] | Hoch [NEU: (ab 150.000€ pro Standort)] |

| Anwendungsfall | Breite Masse, Web-Traffic, VPN | Hochsicherheitsverbindungen, Rechenzentren |

| Anbieter | IBM, Microsoft, AWS, Google | ID Quantique, Toshiba, Orange Business |

Strategischer Fahrplan: In 4 Schritten zum quantensicheren Netz

1. Dateninventur und Risikoanalyse

Nicht jedes Byte muss sofort mit Quantenphysik geschützt werden. Identifizieren Sie Daten mit einer Schutzbedarfsdauer von über 10 Jahren. Dazu gehören Patente, Krankenakten oder Staatsgeheimnisse. Diese Daten sind das Primärziel für SNDL-Angriffe. Die durchschnittliche Projektdauer für vollständige Dateninventur liegt bei etwa 3-6 Monaten bei mittelständischen Unternehmen,

2. Etablierung von Krypto-Agilität

Krypto-Agilität bedeutet, dass Ihre Systeme in der Lage sind, kryptographische Algorithmen schnell zu wechseln, ohne die gesamte Architektur umzubauen. Setzen Sie auf moderne Management-Lösungen, die den Austausch von Zertifikaten und Primitiven zentral steuern.

3. Integration von NIST-Standards

Das US-amerikanische National Institute of Standards and Technology (NIST) hat die ersten PQC-Standards (wie ML-KEM oder ML-DSA) finalisiert. Unternehmen sollten nun damit beginnen, ihre VPN-Tunnel und TLS-Verbindungen auf diese hybriden Verfahren umzustellen.

4. Hybrid-Modell für maximale Sicherheit

Für kritische Backbone-Strecken zwischen Rechenzentren empfiehlt sich ein Hybrid-Ansatz. Hierbei wird die logische Verschlüsselung (PQC) durch eine physikalische Schlüsselebene (QKD) ergänzt. Provider wie Orange Business, IBM Quantum Safe und AWS Post-Quantum Cryptography bieten hierfür bereits „Quantum-as-a-Service“-Modelle an, die die Komplexität für den Endkunden reduzieren.

Die Rolle der Politik und Infrastruktur in Europa

Mit der Initiative EuroQCI (European Quantum Communication Infrastructure) treibt die EU den Aufbau eines kontinentalen Quantenkommunikationsnetzes voran. Ziel ist es, bis 2027/2028 durch eine Kombination aus terrestrischen Glasfasernetzen und Satelliten (wie IRIS²) eine souveräne und abhörsichere Kommunikation für ganz Europa zu gewährleisten.

Fazit: Wer wartet, verliert

Die Migration zu quantensicheren Netzen ist kein einmaliges Projekt, sondern ein kontinuierlicher Prozess. Da die Bedrohung durch „Store Now, Decrypt Later“ bereits heute existiert, ist die Umstellung auf hybride, krypto-agile Systeme für zukunftsorientierte Unternehmen alternativlos.

Nach Schätzungen des BSI könnten bis 2035 bis zu 90% der heute verwendeten asymmetrischen Verschlüsselungsverfahren durch Quantencomputer kompromittiert sein.

Readiness-Check: Roadmap zur Quantensicherheit

Hier ist die strukturierte Übersicht für Ihre Bestandsaufnahme. Sie können diese Tabelle als Vorlage für Ihren internen Projektstatus nutzen:

| Priorität | Maßnahme | Vorhanden | In Planung | Offen | Verantwortlich |

|---|---|---|---|---|---|

| Prio 1 | Daten-Audit: Identifikation von Langzeit-Geheimnissen (>10 J.) | [ ] | [ ] | [ ] | CISO / Legal |

| Prio 1 | Krypto-Inventur: Erfassung aller RSA/ECC-Algorithmen | [ ] | [ ] | [ ] | IT-Infrastruktur |

| Prio 2 | Krypto-Agilität: Prüfung der Update-Fähigkeit der Hardware | [ ] | [ ] | [ ] | IT-Operations |

| Prio 2 | Compliance: Abgleich mit NIS-2 & BSI-Vorgaben | [ ] | [ ] | [ ] | Compliance |

| Prio 3 | PQC-Rollout: Test von hybriden VPN/TLS-Tunneln | [ ] | [ ] | [ ] | Network Eng. |

| Prio 3 | QKD-Evaluierung: Prüfung für kritische Site-to-Site Strecken | [ ] | [ ] | [ ] | Architekt |

Kurze Anleitung zur Nutzung:

- Status „Vorhanden“: Das Risiko ist bekannt, die Technologie ist implementiert und getestet.

- Status „In Planung“: Das Budget ist beantragt oder die technische Evaluierung (PoC) läuft.

- Status „Offen“: Es besteht akuter Handlungsbedarf, insbesondere bei Prio-1-Themen (Daten mit langer Lebensdauer).

Pro-Tipp: Beginnen Sie mit der Krypto-Agilität. Es ist oft effizienter, Systeme so vorzubereiten, dass sie fähig zum Wechsel sind, bevor man sich auf einen einzelnen Post-Quanten-Algorithmus festlegt, da sich die Standards noch minimal weiterentwickeln können.

Um die Komplexität der Quantenbedrohung in greifbare Management-Entscheidungen zu übersetzen, tauchen wir nun tief in den kritischsten ersten Schritt ein: Die Datenklassifizierung nach dem SNDL-Prinzip (Store Now, Decrypt Later).

In diesem Bereich geht es nicht nur um Technik, sondern primär um den strategischen Wert Ihrer Informationen über die Zeit hinweg.

Tiefenanalyse: Die SNDL-Datenklassifizierung

Das größte Missverständnis bei der Quantensicherheit ist die Annahme, man habe noch Zeit, bis der erste „Crypto-Analytic Quantum Computer“ (CRQC) fertiggestellt ist. Tatsächlich ist die Frist für viele Daten bereits heute abgelaufen. Wenn ein Angreifer heute verschlüsselte Daten kopiert, die in zehn Jahren noch geheim sein müssen, und der Quantencomputer in neun Jahren einsatzbereit ist, ist die Sicherheit bereits jetzt kompromittiert.

1. Die Zeitwert-Formel für Daten

Um zu entscheiden, welche Daten zuerst geschützt werden müssen, nutzen Experten oft eine einfache, aber effektive Logik:

Wenn: Geheimhaltungsfrist + Migrationsdauer > Zeit bis CRQC

Dann: Sofortiger Handlungsbedarf!

2. Kategorisierung nach Schutzbedarfsdauer

In Ihrem Fließtext-Audit sollten Sie die Datenbestände in drei zeitliche Kategorien unterteilen:

- Kurzzeit-Daten (< 2 Jahre): Hierzu zählen beispielsweise Einmal-Passwörter, Sitzungs-Keys für den Web-Zugang oder kurzfristige Transaktionsdaten. Diese sind für SNDL-Angriffe weniger attraktiv, da ihr Wert verfällt, bevor ein Quantenrechner sie knacken kann. Hier reicht der aktuelle Standard-Schutz meist noch aus.

- Mittelfrist-Daten (2–10 Jahre): Verträge, strategische Jahresplanungen oder Budgetierungen. Hier wird es kritisch. Wenn Ihre Migration zu PQC (Post-Quantum-Kryptographie) erst in fünf Jahren abgeschlossen ist, besteht für diese Daten ein reales Risiko des nachträglichen Diebstahls.

- Langzeit-Geheimnisse (> 10 Jahre): Das ist die „rote Zone“. Personenbezogene Gesundheitsdaten, genetische Informationen, Konstruktionspläne für Infrastrukturen, staatliche Verschlusssachen oder Patente. Diese Daten müssen sofort durch quantenresistente Tunnel (PQC oder QKD) übertragen werden, da sie auch in 20 Jahren noch einen enormen Schadwert bei Enthüllung besitzen.

Detaillierte Unter-Checkliste für die Datenklassifizierung

Nutzen Sie diese Liste, um Ihre Abteilungen (F&E, HR, Recht, Finanzen) systematisch abzufragen:

A. Identifikation der Kronjuwelen (Fokus: Inhalt)

- [ ] Geistiges Eigentum: Liegen Baupläne, Quellcodes oder Rezepturen vor, die über Jahrzehnte den Marktvorteil sichern?

- [ ] Personenbezogene Daten (PII): Werden Daten gespeichert, deren Preisgabe auch nach Jahren zu massiven DSGVO-Strafen oder Reputationsschäden führen (beispielsweise Biometrie)?

- [ ] Finanzstrategie: Existieren langfristige Investitionspläne oder M&A-Unterlagen, die Konkurrenten auch in 5 Jahren noch nützen könnten?

B. Übertragungswege-Audit (Fokus: Bewegung)

- [ ] Standortvernetzung: Werden die identifizierten Langzeit-Daten über öffentliche Leitungen zwischen Standorten repliziert? (Hier ist QKD-Hardware am effektivsten).

- [ ] Cloud-Backups: Werden Backups von kritischen Datenbanken in die Cloud hochgeladen? Sind diese Archive mit PQC-konformen Algorithmen verschlüsselt?

- [ ] Drittanbieter-Schnittstellen: Welche Partner haben Zugriff auf diese Daten und nutzen sie bereits quantensichere Protokolle?

C. Prozessuale Verankerung (Fokus: Organisation)

- [ ] Data Tagging: Wurden Metadaten eingeführt, die das „Ablaufdatum“ der Geheimhaltung markieren?

- [ ] Löschkonzepte: Werden Daten, deren Schutzfrist abgelaufen ist, konsequent gelöscht, um die Angriffsfläche für SNDL zu minimieren?

Wie geht es weiter?

Sobald Sie wissen, welche Daten gefährdet sind, ist der nächste logische Schritt die technische Umsetzung. Wir müssten dann entscheiden, ob wir ein Software-Overlay (PQC) über das bestehende Netz legen oder für hochsensible Glasfaserstrecken dedizierte Quanten-Hardware (QKD) evaluieren.

Beispiel-Szenario für eine hybride Architektur

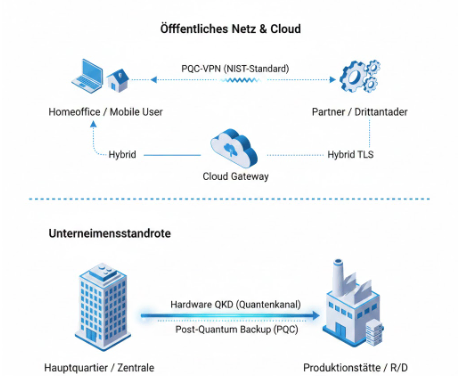

In diesem Szenario betrachten wir ein modernes Unternehmen mit einer Mischung aus stationärer Hochsicherheits-Infrastruktur und einer flexiblen, mobilen Belegschaft. Wie könnte nun eine hybride Quanten-Sicherheitsarchitektur aussehen, die Wirtschaftlichkeit mit maximalem Schutz verbindet?

Fallbeispiel: Die „Quantum-Hybrid-Infrastruktur“

Stellen Sie sich ein Unternehmen vor (z. B. aus dem Bereich Medizintechnik oder Automotive), das zwei Hauptstandorte (HQ und Produktion) sowie 500 Mitarbeiter im Homeoffice oder Außendienst hat.

- Die Logische Ebene: PQC für die Breite (Mobile & Cloud)

Da mobile Endgeräte (Laptops, Smartphones) keine spezielle Quanten-Hardware (QKD) besitzen, wird hier auf Post-Quantum-Kryptographie (PQC) gesetzt.

- Anwendung: Jeder VPN-Client auf den Mitarbeiter-Laptops wird auf einen hybriden Modus aktualisiert. Dabei wird ein klassischer Algorithmus (wie AES-256) mit einem neuen NIST-standardisierten PQC-Verfahren (z. B. ML-KEM / Kyber) kombiniert.

- Vorteil: Selbst wenn ein Angreifer den VPN-Traffic eines Außendienstlers mitschneidet, kann er diesen später nicht mit einem Quantencomputer entschlüsseln. Es ist keine neue Hardware erforderlich, nur Software-Updates der VPN-Gateways und Clients.

- Einsatzbereich: E-Mails, Zugriff auf Cloud-Ressourcen (SaaS), mobile Applikationen.

ROI-Beispiel

Bei 500 Mitarbeitern: Einmalige Lizenzkosten ca. 25.000€, jährliche Wartung 5.000€. Potenzielle Schadensabwehr bei Datendiebstahl: >5 Mio. € (DSGVO-Strafen + Reputationsschaden).

- Die Physikalische Ebene: QKD für die Kronjuwelen (Site-to-Site)

Zwischen dem Hauptquartier und dem Rechenzentrum werden die „Kronjuwelen“ (Forschungsdaten, Patente) übertragen. Hier reicht Software allein oft nicht aus, um höchste Sicherheitszertifizierungen zu erfüllen.

- Anwendung: Auf der direkten Glasfaserstrecke zwischen den Standorten werden QKD-Nodes (wie etwa von Toshiba oder ID Quantique) installiert. Diese senden einzelne Photonen zur Schlüsselgenerierung.

- Vorteil: Ein physikalischer Schutz. Wenn jemand versucht, die Glasfaser anzuzapfen (Fiber Tapping), wird die Quantenübertragung gestört und der Schlüssel sofort verworfen. Es ist die einzige Methode, die „beweisbare Sicherheit“ gegen jede Art von Rechenleistung bietet. Es bietet theoretisch informationstheoretische Sicherheit, praktische Implementierungen erfordern jedoch sorgfältige Validierung.

- Einsatzbereich: Datenbank-Replikation, Backup-Backbone, Kommunikation der Geschäftsführung.

Visualisierung der hybriden Architektur

| Komponente | Schutz-Technologie | Zielgruppe / Daten | Investition |

|---|---|---|---|

| Endgeräte (Homeoffice) | PQC (Software) | Alltägliche Kommunikation, Office-Daten | Gering (Lizenzkosten/Updates) |

| Cloud-Anbindungen | Hybrid TLS (PQC) | Zugriff auf Azure/AWS/Google Cloud | Moderat (Konfiguration) |

| Campus-Backbone | QKD (Hardware) | Forschungsdaten, IP, Patientendaten | Hoch (Dedizierte Hardware) |

Zusammenfassung

In der hybriden Welt agiert die PQC als der flexible Schutzschild, der überall dort eingesetzt wird, wo Standard-Hardware (PCs, Handys) im Einsatz ist. Sie ist die Antwort auf die Masse. Die QKD hingegen fungiert als der „Safe“ im Keller. Sie wird punktuell dort eingesetzt, wo die Glasfaser kontrollierbar ist und der Wert der Daten so hoch ist, dass man sich nicht allein auf mathematische Annahmen verlassen möchte.

Der entscheidende Vorteil für Sie: Durch diesen Mix vermeiden Sie astronomische Kosten für eine flächendeckende Hardware-Umstellung, schützen aber gleichzeitig Ihre kritischsten Datenpfade mit der aktuell physikalisch sichersten Methode der Welt.

Nächste Schritte für Ihre IT-Planung:

- PoC (Proof of Concept) für PQC-VPN: Testen Sie mit einer kleinen Gruppe von Power-Usern, ob die neuen Algorithmen die Latenz Ihrer VPN-Verbindungen spürbar beeinflussen. Die typische Testdauer beträgt 4-8 Wochen.

- Dark-Fiber Check: Prüfen Sie, ob zwischen Ihren Hauptstandorten eigene Glasfaserstrecken („Dark Fiber“) bestehen oder gemietet werden können – dies ist die Voraussetzung für eine spätere QKD-Nachrüstung.