Angreifer nutzten eine Directory-Traversal-Schwachstelle in WinRAR aus, um über manipulierte Archive Malware zu verbreiten. Die Lücke CVE-2025-8088 ist seit Version 7.13 geschlossen.

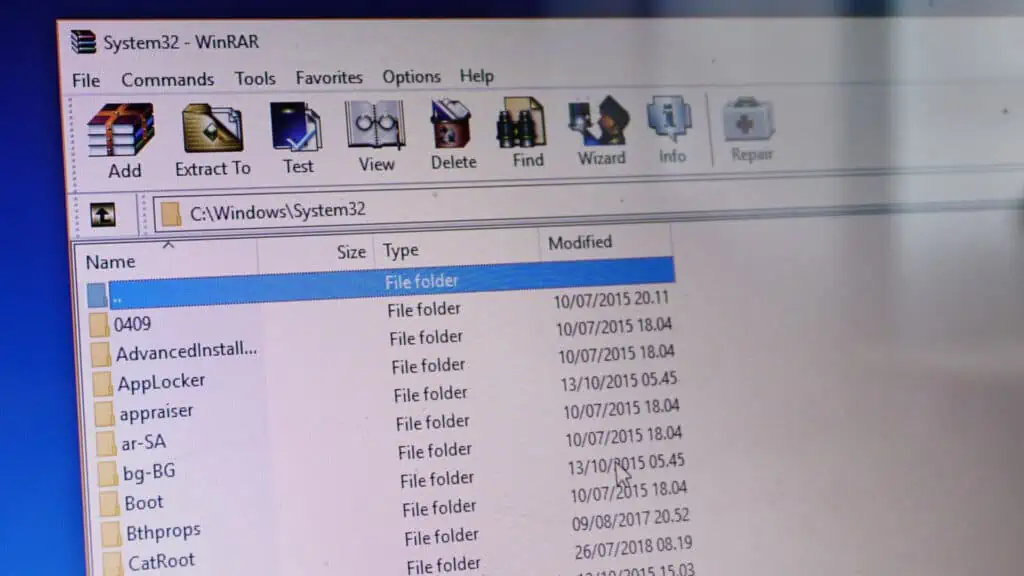

Eine Directory-Traversal-Schwachstelle (auch Path Traversal genannt) ist eine Sicherheitslücke, die es Angreifern ermöglicht, auf Dateien und Ordner außerhalb des vorgesehenen Bereichs zuzugreifen oder diese zu manipulieren. In aktuellen Phishing-Kampagnen setzten Cyberkriminelle eine bislang unbekannte Sicherheitslücke in WinRAR ein, um die RomCom-Malware zu installieren. Die als CVE-2025-8088 klassifizierte Schwachstelle ermöglicht es, eben genau durch diese speziell manipulierten Archive Dateien an beliebigen Speicherorten abzulegen.

Wie der Angriff funktioniert

Das Problem liegt in der Art, wie WinRAR Dateipfade verarbeitet. Frühere Programmversionen ließen sich durch präparierte Archive dazu bringen, den im Archiv hinterlegten Zielpfad zu verwenden statt des vom Nutzer gewählten Extraktionsortes.

Betroffen sind WinRAR-Versionen vor 7.13 sowie die Windows-Varianten von RAR, UnRAR, UnRAR.dll und der portable UnRAR-Quellcode. Unix-Systeme und die Android-Version bleiben verschont.

Beim nächsten Systemstart führt Windows diese Dateien automatisch aus und verschafft den Angreifern Zugriff auf das System.

Empfohlene Schutzmaßnahmen

Nutzer sollten umgehend auf WinRAR 7.13 aktualisieren. Da das Programm keine automatische Update-Funktion besitzt, ist eine manuelle Installation der aktuellen Version von der offiziellen Website win-rar.com erforderlich.

Entdeckung und Ausnutzung

ESET-Forscher Anton Cherepanov, Peter Košinár und Peter Strýček identifizierten die Schwachstelle. Laut ESET-Experte Strýček kamen dabei Spear-Phishing-Mails mit RAR-Anhängen zum Einsatz, die CVE-2025-8088 zur Verbreitung von RomCom-Backdoors ausnutzten (via BleepingComputer).

Bei RomCom handelt es sich um eine russische Cybercrime-Gruppe, die auch unter den Bezeichnungen Storm-0978, Tropical Scorpius und UNC2596 geführt wird. Die Gruppierung spezialisiert sich auf Ransomware-Angriffe, Datendiebstahl und Credential-Harvesting. RomCom ist bekannt für den Einsatz von Zero-Day-Exploits und maßgeschneiderter Malware. Verbindungen bestehen zu den Ransomware-Familien Cuba und Industrial Spy.