Der World Backup Day 2022 ist der elfte seiner Art und steht unter ganz besonderen Vorzeichen. Datenwachstum, eine Vielzahl an neuen technologischen Ansätzen und eine wahre IT-Pandemie durch Schad-Software wie etwa Ransomware machen nur einen Teil dieser Besonderheiten aus. Durch den »Konflikt« zahlreicher Wirtschaften mit Russland hat das Backup als letzte Instanz zum Schutz vor Cyberangriffen auch eine neue politische Dimension.

Datensicherung am elften World Backup Day 2022 ist längst von einem Problem zur Strategie für Unternehmen geworden. Zu viele Daten (unstrukturiert), zu viele unterschiedliche Daten (Block, File, Object), diverse Sicherungsmedien (SSD, HDD, Tape) und Daten-Nutzungsszenarien machen die Aufgaben für IT- und Budget-Manager komplexer denn je.

Der World Backup Day wandte sich von Hause aus an Privatanwender. Auf der Homepage zum Aktionstag ist zu lesen, dass 21 Prozent noch nie ein Backup gemacht haben. Viele Anbieter von Backup-Software bieten deshalb kostenlose Lock- und Köder-Angebote für diese Zielgruppe.

Neue Politische Dimensionen des Backup

Diese sind für Unternehmen natürlich nicht tauglich. Zu den genannten Strategie-Komplexitäten kommen auf sie nun aber verstärkt politische Aspekte hinzu. Als die Software-Lieferkette des Service-Providers Kaseya befallen und Systeme vermutlich von der REvil-Gruppe per Ransomware gekapert wurden, führte erst ein Telefonat von US-Präsident Joe Biden mit Vladimir Putin zu einer Lösung. Die Revil-Gruppe verschwand aus dem Darknet (speicherguide.de berichtete exklusiv).

Jüngst warnte das Bundesamt für Sicherheit in der Informationstechnik (BSI) ausdrücklich vor der Nutzung von Software des russischen Anbieters Kaspersky. Offiziell heißt es, das »Vorgehen militärischer und/oder nachrichtendienstlicher Kräfte in Russland sowie die im Zuge des aktuellen kriegerischen Konflikts von russischer Seite ausgesprochenen Drohungen gegen die EU, die NATO und die Bundesrepublik Deutschland sind mit einem erheblichen Risiko eines erfolgreichen IT-Angriffs verbunden. Ein russischer IT-Hersteller kann selbst offensive Operationen durchführen, gegen seinen Willen gezwungen werden, Zielsysteme anzugreifen, oder selbst als Opfer einer Cyber-Operation ohne seine Kenntnis ausspioniert oder als Werkzeug für Angriffe gegen seine eigenen Kunden missbraucht werden.«

Internationaler Konflikt bedroht auch IT-Deutschland

Kaspersky antwortete (Stellungnahme Kaspersky), die Entscheidung des BSI sei aus rein politischen Gründen getroffen worden.

Paranoia und letzte Verteidigungslinien

Wir sehen uns nicht in der Position, die Standpunkte politisch zu bewerten. Deutlich wird jedoch: Backup als Sicherung unternehmens- und systemrelevanter IT gehen über Technik-, Performance- und Kostenfragen hinaus. Die IT-Fach-Fragen haben wir mit IT-Experten erst kürzlich, profund und ausführlich in unserem Einkaufsführer Backup thematisiert (Storage-Magazin 02/2022: Einkaufsführer Backup 2022). Die Bedrohung ist aber darüber hinausgehend allgegenwärtig und auch Disziplinen-übergreifend. So wird FBI-Director Robert Mueller mit den Worten zitiert, es gebe »nur zwei Arten von Unternehmen: Jene, die gehackt wurden und jene, die es werden.«

Im Gespräch mit speicherguide.de erklärt Dennis Rotsch, Presales Consultant bei Arcserve, ganz ähnlich »Backup ist die letzte Verteidigungslinie gegen Ransomware. Die Frage ist dabei nicht ob, sondern wann man angegriffen wird«.

Und auch Markus Grau, Principal Technology Strategist bei Pure Storage, erläutert das Thema aus dieser Perspektive: »Eines ist klar: Backups allein werden Unternehmen nicht retten, wenn sie von einer Cyberattacke betroffen sind! Im Jahr 2022 richtet Ransomware weiterhin weltweit große Schäden an. Da Unternehmen aller Größenordnungen immer größere Mengen an sensiblen Kundendaten speichern, ist kein Platz mehr für eine ‚Das wird uns schon nicht passieren‘-Mentalität. Führungskräfte müssen an das Worst-Case-Szenario denken und sich auf eine schnelle Wiederherstellung nach einem Angriff vorbereiten.«

Alexander Best, Datacore Laut Alexander Best, Regional Technologist beim Software-Defined-Storage-Spezialisten DataCore, kostet ein Datenverlust durch Ransonware-Attacken deutsche Unternehmen im Schnitt 2,41 Millionen Euro. Das Dilemma beim Umgang mit Backup und der Sicherung vor Fremdattacken formuliert er aber dazu: »Zu Bedenken auf Management-Ebene ist aber auch, wie weit die Paranoia geht oder gehen sollte. Sicherung ja, aber ich darf mich nicht selbst vom Zugriff auf meine Daten abschneiden«

Alexander Best, Datacore Laut Alexander Best, Regional Technologist beim Software-Defined-Storage-Spezialisten DataCore, kostet ein Datenverlust durch Ransonware-Attacken deutsche Unternehmen im Schnitt 2,41 Millionen Euro. Das Dilemma beim Umgang mit Backup und der Sicherung vor Fremdattacken formuliert er aber dazu: »Zu Bedenken auf Management-Ebene ist aber auch, wie weit die Paranoia geht oder gehen sollte. Sicherung ja, aber ich darf mich nicht selbst vom Zugriff auf meine Daten abschneiden«

Wie lange kann ich mir diesen Zustand als Firma leisten?

Ein guter Zeitpunkt?

»Allein die Tatsache, dass es jedes Jahr am 31. März einen Welt-Backup-Tag gibt, zeigt, dass Backups immer noch nicht die Aufmerksamkeit bekommen, die sie verdienen«, ergänzt dazu James Blake, EMEA Field CISO bei Rubrik. »Gerade dieses Jahr sollten Unternehmen den Welttag des Backups und der Datensicherung ins Bewusstsein rücken. Für viele Unternehmen heißt das, ihre Cyber-Sicherheitsstrategie zu überdenken und Backup und Wiederherstellung in den Mittelpunkt ihres Notfallplans zu stellen.«

Nach dem Angriff ist vor dem Angriff

Wenn dieser Ernstfall eingetreten ist, haben die Betroffenen drei Möglichkeiten: sie können die Dateien entschlüsseln, das Lösegeld zahlen oder die Daten wiederherstellen. Aber passende Entschlüsselungs-Tools sind nicht immer verfügbar und oft stehen nach einer Lösegeldzahlung nicht alle Informationen wieder zur Verfügung. Im schlimmsten Fall folgen weitere Erpressungsstufen ohne Garantie, alle Dateien zurückzuerhalten. Wir empfehlen außerdem, nicht auf Lösegeldforderungen einzugehen.

Bleiben also Backups als `letzte Verteidigungslinie´. Zu allem Überfluss zielen Kriminelle bewusst auch darauf ab, um so viel Schaden wie möglich anzurichten. Die IT-Verantwortlichen in Unternehmen und Behörden sollten daher nicht nur die bekannten Backup-Regeln (3-2-1) einhalten, sondern auch eine zusätzliche Authentifizierung vor dem Zugriff vorschreiben und unveränderbare Backups erstellen – die sie offline, außerhalb des Standorts oder Hauptnetzwerks speichern.

Und weil nach dem Angriff vor dem Angriff ist, müssen die IT-Verantwortlichen verstehen, wie die Hacker vorgegangen sind. Denn beim Rückgriff auf ein Backup kommt die Infrastruktur mit derselben Schwachstelle zum Einsatz, die beim Angriff ausgenutzt wurde.«

Backup ohne Recovery nutzlos

Der Irrglaube, dass Backups die Lösung gegen Ransomware sind, bleibt hartnäckig bestehen, auch weil nahezu alle namhaften Backupanbieter ihre Produkte als Lösung für Disaster-Recovery anpreisen. Um im Ernstfall reagieren zu können, verlassen sich viele Unternehmen haupsächlich auf Backups und vergessen dabei, dass eine Wiederherstellung moderner Enterprise-Applikationen durch deren Komplexität viel Zeit in Anspruch nehmen kann. Zusätzlich ist eine Wiederherstellung aus einem Backup immer mit einem gewissen Datenverlust verbunden: Die Daten, welche seit dem letzten Backup bis zum K-Fall entstanden sind. Doch das muss nicht sein. Modernere Lösungen ermöglichen die Wiederherstellung komplexer Anwendungen in sehr kurzer Zeit und senken damit die Ausfallzeit im Ernstfall auf nur wenige Minuten. Ein eventueller Datenverlust beschränkt sich hier auf Sekunden. Solche Lösungen nutzen kontinuierliche Datensicherung, kurz CDP, anstatt periodischer Backups und führen so Disaster-Recovery, Backup, und Cloud-Mobilität in einer einzigen, einfachen und skalierbaren Lösung zusammen.«

- Storage-Magazin 02/2022: Einkaufsführer Backup 2022

- World Backup Day II: Gegenwart des Backup

- Backup: Eine kurze Geschichte der Datensicherung

- Backups alleine schützen nicht mehr vor Ransomware

- Jedes Unternehmen braucht einen IT-Notfallplan

- sgCampus: Alles zu Backup, Recovery, Data-Protection & IT-Sicherheit

Cohesity: World Backup Day 2022 muss mehr sein als ein Aktionstag

In Anbetracht der erhöhten Alarmstufe, die kürzlich von Organisationen wie der U.S. Cybersecurity & Infrastructure Security Agency (CISA) und ihrer Shields Up-Initiative ausgerufen wurde, stellt sich die Frage: Erfüllt die derzeitige Backup-Lösung die Anforderungen Ihres Unternehmens an die Datensicherheit und den Schutz vor Cyberangriffen von heute und morgen? Es ist eine Herausforderung, alle Daten sicher zu halten, denn die Ransomware-Bedrohungslandschaft entwickelt sich rasant und der Daten-Footprint wird stetig größer. In einer gerade durchgeführten ESG-Umfrage gaben 52 Prozent der Befragten an, dass sie heute zwar besser vorbereitet sind als vor zwei Jahren, aber noch viel zu tun bleibe.

Worauf sollten Unternehmen ihre Bemühungen am elften World Backup Day konzentrieren?

Die Evolution der Ransomware-Bedrohungen

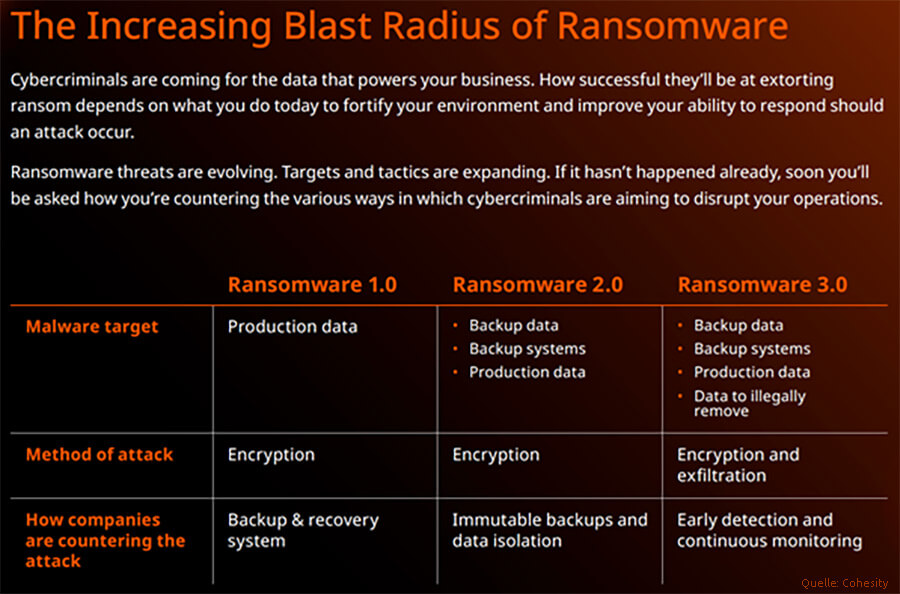

Sicherheitsexperten sehen die Entwicklung von Ransomware in den folgenden drei Bereichen:

Ransomware kann viele Formen annehmen. Die Ransomware-1.0-Methode ist weit verbreitet: Eine relativ leicht abzuwehrende Angriffsart, die in der Regel mit herkömmlichen Sicherungs- und Wiederherstellungslösungen bewältigt werden kann.

Bei Ransomware 2.0 zerstören die Angreifer zuerst die Backups und verschlüsseln dann die Produktionsdaten. Diese Art von Angriffen ist so konzipiert, dass es unglaublich schwierig ist, verloren gegangene Daten wiederherzustellen. Es gibt dann fast keine andere Möglichkeit, als das Lösegeld zu zahlen, um sie zurückzubekommen. Daher sind Gegenmaßnahmen wie die Unveränderbarkeit von Snapshots, die Genehmigung bestimmter Vorgänge durch ein administratives Quorum und andere zukunftsweisende Datenverwaltungs- und Sicherheitsmaßnahmen erforderlich, um die Datenschutzumgebung selbst ausreichend zu schützen.

Cyber-Bedrohungsakteure konzentrieren sich jetzt, wie zuletzt bei Ransomware 3.0, oftmals auf das Verschlüsseln und Exfiltrieren oder Stehlen von Daten, um sie im Rahmen von `doppelten Erpressungen´ offenzulegen oder unrechtmäßig weiter zu verkaufen. Ein solcher Cyberangriff kann nicht nur die Daten gefährden, sondern auch den Ruf des Unternehmens nachhaltig schädigen.

Zum Schutz der Daten, der Reputation des Unternehmens und darüber hinaus benötigen Daten- und Sicherheitsexperten im Jahr 2022 starke Gegenmaßnahmen, die über das hinausgehen, was mit herkömmlichen Backup-Lösungen möglich ist.

Eigene Backup- und Datenmanagement-Strategie konzipieren

Diese Herausforderungen bilden die Basis für die Anforderungen an aktuelle Backup-Umgebungen. Datensicherung ist ein grundlegender Bestandteil einer umfassenden Strategie zur Cyber-Resilienz. Sie ist der Schlüssel, um sicherzustellen, dass Unternehmen bestmöglich auf Ransomware oder andere Cyber-Sicherheitsbedrohungen vorbereitet sind. Nur mit einer sicheren, sauberen und unveränderlichen Datenkopie sind Unternehmen in der Lage, ihre Daten zu verteidigen und können so Lösegelder verweigern.

Um die Angriffsflächen von Ransomware 1.0 und 2.0 zu reduzieren, sollten Zero-Trust-Prinzipien in der IT-Architektur integriert sein. Die Cohesity Threat Defense-Architektur bietet beispielsweise Datenausfallsicherheit und robuste Zugriffskontrolle und unterstützt Unternehmen zusätzlich dabei, Datensicherheit und Datenmanagement zusammenzuführen. Dieser datenzentrierte Sicherheitsansatz erfordert zunächst Diskussionen über die aktuell notwendigen Ebenen zum Schutz vor der zunehmenden Bedrohung durch Ransomware. Dazu zählt die Datenisolierung, bei der ein Gleichgewicht zwischen Sicherheit und Flexibilität entscheidend ist.

Eine isolierte, saubere Kopie der Daten bedeutet Cyber-Resilienz für Unternehmen. Datenisolierungstechniken können verschiedene Methoden wie die Archivierung auf externen Speicherzielen wie S3 oder Cloud-Speicher oder das traditionelle isolierte `Tape Out´ umfassen. Jede dieser Techniken hat Vorteile, bietet aber oft nicht die richtige Kombination aus Flexibilität und Sicherheit, die Unternehmen heute benötigen, um Wiederherstellungs-SLAs zu erfüllen.

Zusätzliche Sicherheit bietet die Methode, eine isolierte Datenkopie in einem extern verwalteten Cloud-Tresor aufzubewahren. Das verbessert die Widerstandsfähigkeit der Daten gegenüber Ransomware-Angriffen. Denn diese unveränderliche Kopie kann im Falle eines Angriffs schnell und einfach back to the Source oder an einem alternativen Standort wiederhergestellt werden. Unveränderbarkeit und die genannten Optionen zur Wiederherstellung vereiteln den Versuch von Angreifern, die Sicherungsdaten zu verschlüsseln.

KI/ML-gestützte Threat Detection und moderner Datenschutz

Die Zeiten, in denen die statische Erkennung von Angriffen, manuelle Reaktionen und isolierte Abläufe zwischen Infrastruktur- und Sicherheitsteams ausreichten, um Systeme, Daten und Unternehmen zu schützen, sind vorbei. In einer Umfrage nannten Cohesity-Kunden künstliche Intelligenz (KI) und maschinelles Lernen (ML) für die Erkennung und integrierte Behebung von Problemen als eine der wichtigste Technologien für die Security- und Execution-Strategie ihrer Unternehmen.

KI/ML-gestützte Erkennung und Analyse hilft Unternehmen, den Bedrohungen durch die Datenexfiltration von Ransomware 3.0 einen Schritt voraus zu sein. Können sie Anomalien analysieren und melden, verfügen sie über ein zusätzliches Alertsignal, dass ein Angriff im Gange sein könnte: Das verkürzt die operative Reaktionszeit, um Risiken zu minimieren und die Auswirkungen eines Angriffs zu verringern.

Datenmanagement der Zukunft

Der Welt-Backup-Tag 2022 sollte für Unternehmen mehr sein als ein Aktionstag. Er sollte ein Anlass sein, angemessen auf die wachsende Bedrohung durch Cyberangriffe, auf die zunehmende Komplexität von hybriden und Multi-Cloud-Umgebungen sowie auf die zahlreichen Herausforderungen bei Datenmanagement, -Schutz und der -Sicherung zu reagieren.

Viele Altsysteme, die heute zur Sicherung und Wiederherstellung von Daten eingesetzt werden, wurden vor Jahrzehnten entwickelt und können die modernen Herausforderungen an Datenschutz und Sicherheit nicht bewältigen. Oft sind diese veralteten Lösungen geschlossen, schaffen eigenständige Datensilos und es fehlt an KI oder ML für eine intelligente Automatisierung: Und sie wurden nicht mit Blick auf die Cyber-Resilienz entwickelt, die Unternehmen brauchen, um mit hochintelligenten Cyberkriminellen fertig zu werden.

Unternehmen sollten jetzt einen Next-Gen-Datenmanagement-Ansatz starten, der Zero-Trust-Design-Prinzipien zur Verbesserung der Cyber-Resilienz mit der Leistung von KI/ML zur intelligenten Automatisierung von Aufgaben, wie Anomalie-Erkennung und Datenklassifizierung, bündelt. Solche zukunftsweisenden Lösungen brauchen auch Erweiterungsmöglichkeiten, damit Anwendungen von Drittanbietern und Integrationen (z. B. mit SIEM/SOAR-Tools) auf die Daten zugreifen können, um die Sicherheit und Compliance weiter zu verbessern und gleichzeitig zusätzlichen Nutzen aus den Daten zu ziehen.

Nehmen Sie sich am Welt-Backup-Tag die Zeit, nicht nur Ihre Backup-Strategie, sondern Ihre Datenverwaltungsstrategie als Ganzes zu überprüfen. Letztere kann den entscheidenden Unterschied ausmachen und dazu beitragen, dass Unternehmen widerstandsfähig und für eine Zukunft gerüstet bleiben, in der Daten der Motor für geschäftliche Innovationen und Wettbewerbsvorteile sind.«

Commvault: Schutz von Unternehmensdaten ist heute wichtiger denn je

Der wichtigste Aspekt in Sachen Datensicherung besteht darin, wie schnell und vollständig verlorengegangene Daten wiederhergestellt werden können, wenn es zum Worst-Case kommt. Um sicherzustellen, dass diese Wiederherstellung schnell und reibungslos erfolgen kann, müssen Unternehmen die folgenden Punkte beachten:

- Auf dem neuesten Stand bleiben – es muss sichergestellt werden, dass die Datensicherungsplattform immer auf dem neuesten Stand ist. Auch sollten dazu neue Funktionen, die Anbieter auf den Markt bringen, implementiert werden, um zu verhindern, dass bestimmte Daten durchs Raster einer bestehenden Lösung fallen.

- Mehrschichtiger Schutz – wie beim Zwiebelprinzip für Winterkleidung, wenn es kalt ist, braucht es auch in puncto Datensicherung verschiedene Sicherheitsebenen! Die Einführung eines Zero-Trust-Ansatzes zur Stärkung der Sicherheit, die Beschränkung des Zugangs von Mitarbeitern auf Bereiche, die diese für ihre Arbeit benötigen, die Verwendung von Lösungen mit speziell abgesicherten Bereichen für die kritischsten Daten und die Nutzung einer Multifaktor-Authentifizierung sind nur einige Beispiele dafür, was Unternehmen tun können, um ihre Daten besser zu schützen.

- Es kommt auf das Testen an – IT-Verantwortliche müssen auf ihre Datensicherungslösungen vertrauen können, indem sie deren Fähigkeit, Daten wiederherzustellen und Angriffsversuche abzuwehren, umfassend testen.

Für die Verantwortlichen in den Unternehmen ist der alljährliche World Backup Day immer eine gute Gelegenheit, um sich über die eigenen Datensicherungsvorkehrungen Gedanken zu machen – und diese Überlegungen sollten auch Daten miteinschließen, die sich nicht im eigenen Rechenzentrum befinden. Kommt man dabei zu dem Schluss, dass die eigene Organisation hier Defizite aufweist, ist es höchste Zeit zu handeln. Denn ansonsten droht schlimmstenfalls der Verlust wertvoller Unternehmensdaten und folglich ein monetärer Schaden.

Kaseya: BCDR-Konzept nötiger denn je

Die Verlagerung zur Remote-Arbeit hat die Art und Weise, wie Unternehmen ihre Daten schützen und speichern, völlig verändert. Heute liegt der Schwerpunkt auf dem Schutz von Daten, unabhängig davon, wo sie sich befinden – vor Ort, auf den Laptops von Mitarbeitern an entfernten Standorten, in Clouds und in SaaS-Anwendungen. Die Wiederherstellungszeiten (Recovery Time Objectives, RTOs) werden in der heutigen `Always-on´-Welt immer kürzer, und die Ziele werden in Stunden, wenn nicht gar Minuten, festgelegt. Cyberkriminelle haben sich die Vorteile von Remote- und Hybrid-Arbeitsumgebungen zunutze gemacht, um immer raffiniertere Cyberangriffe durchzuführen. Zudem wurde der Datenwiederherstellungsprozess nach einem Vorfall aufgrund der neuen Cyber-Insurance-Anforderungen komplexer. Diese neuen Vorschriften beinhalten wichtige Audits und Tests, was den Wiederherstellungsprozess verlangsamen kann.

Da der Datenschutz immer komplexer wird, wenden sich immer mehr Unternehmen an Anbieter, die Unified-BCDR anbieten, das Backup und Disaster-Recovery, KI-basierte Automatisierung und Ransomware-Schutz sowie Disaster-Recovery-as-a-Service (DRaaS) umfasst. Unified-BCDR ist aufgrund der wachsenden zu schützenden Datenmengen und der zunehmenden Zahl von Cyberangriffen auf Unternehmen jeder Größe nötiger denn je.

Unternehmen, die am Welt-Backup-Tag einen genaueren Blick auf ihre BCDR-Strategien werfen, sollten sich folgende Fragen stellen:

- Welche Daten und Anwendungen sind entscheidend dafür, die Geschäftsproduktivität sicher zu stellen?

- Wie viele Ausfallzeiten und Datenverluste können verkraftet werden?

- Wie können sie testen, dass ihre Lösung umfassend ist und die nötige Performance liefert?

- Welche Sicherheitsvorkehrungen gibt es, um Risiken durch Ransomware auszuschließen?

- Wie sieht das Vorgehen für das Failback zur Produktionsumgebung aus, sobald die Katastrophe abgewendet ist?

Pure Storage: Kein Platz mehr für, »es passiert schon nichts«

Während in der Vergangenheit Backup-Systeme eine Versicherung gegen Angriffe darstellten, versuchen Hacker jetzt leider auch, diese zu knacken. Unternehmen brauchen fortschrittliche, unveränderliche Snapshots ihrer Daten, die geschützt sind, weil sie nicht gelöscht, verändert oder verschlüsselt werden können. Dies, in Verbindung mit der Möglichkeit, Daten schnell wiederherzustellen, ist von größter Bedeutung.

Mit einer mehrgleisigen Cybersicherheitsstrategie, die durch Snapshots und eine schnelle Wiederherstellungslösung verstärkt wird, kann die Wiederherstellungsphase nach einem Ransomware-Angriff von mehreren Wochen auf nur wenige Stunden verkürzt werden. Dies minimiert die Auswirkungen auf Nutzer, Kunden und den potenziellen Imageschaden, der entsteht, wenn ein Unternehmen über einen längeren Zeitraum offline ist.«

Sinkacom: Keine Macht der Malware

»Sämtliche Endgeräte eines Netzwerks benötigen professionellen Virenschutz, eine fachmännische Konfiguration und aktuelles Patchmanagement. Dazu gehören nicht nur Computer, sondern auch Tablets, Smartphones, Notebooks, Drucker und insbesondere Server. Sie alle stellen potenzielle Einfallstore für Malware dar und sind auf entsprechende Sicherung angewiesen. Außerdem ist die Einrichtung einer professionellen Firewall unerlässlich. Sie dient als erste Verteidigungslinie gegen Gefahren aus dem Netz. Zusätzlich sollten überflüssige Systeme nicht weiter betrieben werden. Je geringer der digitale Fußabdruck, desto schwerer tun sich potenzielle Eindringlinge.

Gefahrenquellen frühzeitig erkennen

Um eine Basis für effektive Präventivmaßnahmen zu schaffen, müssen Unternehmen im ersten Schritt einen Überblick über die eigenen Ressourcen gewinnen. Dabei hilft eine Liste aller Geräte mit datenverarbeitenden Kapazitäten sowie jeder installierten Software. Sie vereinfacht auch die Versorgung aller Hardware mit aktualisierten Programmen. Um über akute Schwachstellen der eigenen Infrastruktur auf dem Laufenden zu bleiben, lohnt sich zudem die Einrichtung eines technischen Postfachs. Newsletter der eigenen Dienstleiter und Programme sowie einer seriösen Nachrichtenquelle informieren zuverlässig über die gegenwärtige Sicherheitslage. Ebenfalls sinnvoll ist ein halbjährlicher sowie jährlicher vollständiger Scan sämtlicher Systeme, um verborgene Gefahren aufzustöbern. In diesem Zusammenhang bietet sich die Löschung nicht verwendeter Programme an, denn jede installierte Software birgt potenzielle Schwachstellen.

Zuverlässige Sicherung der Daten

In der kontinuierlichen und vor allem mehrschichtigen Erstellung von Backups liegt der Schlüssel zu einer guten Absicherung. Erfahrungsgemäß erfüllt eine Kombination von zwei Systemen diese Kriterien. Das erste Backup sollte sich mit dem Netzwerk verbinden, aber nicht von anderen Teilnehmern in der Domäne erreichbar sein. Die zweite Sicherung geschieht von diesem System aus, das für den Vorgang physisch angebunden wird. Als Speichermedium genügt bereits eine HDD oder NAS. Ein Zugriff auf das Internet sollte für dieses Backup zu keinem Zeitpunkt möglich sein. Auf diese Weise wird verhindert, dass Trojaner Daten weder hoch- noch herunterladen können. Teilweise bleibt Schadsoftware mehrere Monate inaktiv, in der Hoffnung, größere Datenmengen abzufischen. Deswegen empfiehlt sich eine wöchentliche Sicherung, die bis zu ein Jahr zurückreicht. Somit kann eine Kontamination sämtlicher Daten nahezu ausgeschlossen werden.

Regelmäßige Sensibilisierung der Mitarbeiter

Vor allem mit Umsicht können Angestellte einem Befall des Firmennetzwerks vorbeugen. Regelmäßige Sensibilisierung und gegebenenfalls Schulungen informieren Mitarbeiter über den korrekten Umgang mit Programmen und Dateien. Als zusätzliche Absicherung bietet sich eine Staffelung der Zugriffsrechte auf Computern an. Wenn alle Mitarbeiter ohne Rechte für Installationen auf ihren Konten arbeiten, verringert sich das Risiko, von schädlichen Programmen befallen zu werden. Da neue Software in vielen Fällen unumgänglich ist, sollte auf jedem Rechner zusätzlich ein Konto mit lokalen Administratorrechten eingerichtet werden, das nur zu diesem Zweck zum Einsatz kommt. Alternativ übernimmt das zentrale IT-Team das Aufspielen neuer Programme, um Fehler oder Schwachstellen auszuschließen.

Cloud mit zusätzlichen Sicherheit-Funktionen

Das Firmennetzwerk unbedingt lokal gehostet sein, auch zahlreiche Cloud-Lösungen erfüllen mittlerweile die Anforderungen an ein sicheres Firmennetzwerk. Tatsächlich setzen Google, Microsoft und Co. auf hohe Standards, weswegen sie häufig über einen besseren Schutz als das durchschnittliche IT-Netzwerk verfügen. Für zahlreiche Unternehmen dürfte der Umzug in die Cloud also sogar einen Gewinn an Sicherheit mit sich bringen.

Solarwinds: World-Backup-Day – Haben Sie ein Backup?

Drehen wir die Zeit um ziemlich genau ein Jahr zurück zu einem solchen GAU. In Straßburg am Rhein geht ein Rechenzentrum in Flammen auf. Die Daten Tausender Kunden eines Cloudanbieters sind vollends verloren. Im Gegensatz zu einem Ransomware-Angriff sind diese Daten auch nicht durch Bezahlung eines Lösegeldes wieder zu bekommen. Sie sind weg. Außer man hat ein Backup.

Falls Sie es noch nicht getan haben, ist der World-Backup-Day die richtige Gelegenheit darüber nachzudenken, wie Sie Ihre Daten sicher und vor Angriffen schützen können.

Wer kümmert sich um das Backup?

Bei Ransomware handelt es sich um eine schädliche Datei, die sich in die Systeme einschleicht und Dateien verschlüsselt. Der Zugriff auf diese Dateien ist dann verwehrt und, wie bei einer digitalen Geiselnahme, können die Daten durch Bezahlen eines Lösegeldes freigekauft werden. Mit einem funktionierenden Backup stellt ein solcher Angriff ein weniger großes Problem dar – da Dateien sich relativ einfach aus dem Backup wiederherstellen lassen und die Zahlung eines Lösegeldes ist nicht erforderlich.

Es ist gut, wenn der Anbieter den Backup-Service übernimmt. Selbst ebenfalls ein Backup zu erstellen, schadet aber nicht. Folgende Punkte sollte man berücksichtigen, wenn es darum geht sein Daten mit einem Backup zu schützen:

- Man darf sich nie darauf verlassen, dass der gewählte Cloudanbieter automatisch ein Backup der Daten erstellt.

- Aufgepasst bei günstigen Cloud-Angeboten, diese umfassen meist kein Backup.

- Bei Backups teilen Cloudanbieter und Kunde meist die Verantwortung. Der Anbieter garantiert die Sicherheit der Daten. Die Sicherung der Daten liegt jedoch beim Kunden selbst.

Denken Sie mehrschichtig

Es lohnt sich, für eine gute Backup-Strategie mehrschichtig zu denken. Dies beginnt mit einem Dateisystem, das Copy-on-Write verwendet. Wenn man irgendwo etwas verändert, dann wird automatisch eine Kopie erstellt. Es gibt auch Video-Management-Systeme, die einem erlauben, Snapshots zu erstellen. Diese speichern den Status Quo der Bearbeitung ab und archivieren ihn. Verschlimmbessert man nun etwas bei der Videobearbeitung oder die durchgeführte Veränderung entspricht nicht den Vorstellungen, lässt sich einfach auf den Snapshot zurückgreifen. Ein Mini-Backup, das die Arbeit deutlich vereinfachen kann.

Hot, Cold, Offsite Backup – Sicher ist sicher

Im Umgang mit gesicherten Daten gibt es zwei wesentliche Unterschiede: Es gibt Hot-Backups und Cold-Backups. Ein Hot-Backup ist ständig aktiv mit dem System verbunden und spiegelt kontinuierlich Daten. Bei einem Systemausfall lässt sich das Backup so leicht ausrollen. Bei einem Ransomware-Angriff kann es allerdings auch passieren, dass eben dieses Hot-Backup ebenfalls verschlüsselt wird. Demnach gibt es keine Daten, auf die man zurückgreifen kann. Der Betrieb liegt lahm.

Für diese Fälle lohnt es sich ein Cold-Backup anzulegen. Dieses ist eben nicht dauerhaft mit dem System verbunden. Es wird beispielsweise einmal pro Woche verbunden, mit den zu sichernden Daten bespielt und wieder getrennt. Wo keine Verbindung besteht, kann auch keine schädliche Verschlüsselung erfolgen. Wenn man auf Nummer Sicher gehen möchte, erwägt man ein Offsite-Backup. In diesem Fall befinden sich die gesicherten Daten an einem anderen Standort, gänzlich von allen Systemen getrennt.

Der hohe Wert des Backups

Schlussendlich bleibt zu erwähnen, dass für Backups die gleichen Sicherheitsregeln wie für die Hauptdaten gelten sollten. Das umfasst Freigabeprozesse, Berechtigungen und Maßnahmen für physische und digitale Sicherheit. Backups stellen nicht nur eine einfache Kopie der unternehmenskritischen Daten dar – Sie sind die Garantie, den Betrieb im Falle eines Ausfalls schnellstmöglich wieder aufnehmen zu können. Das macht Backups gleich wertvoll, wenn nicht sogar wertvoller als die eigentlichen Daten. Daher sollte ihnen generell eine hohe Priorität eingeräumt werden.

In Zeiten von Digitalisierung und remote Arbeitswelten verlagert sich das Geschäft der Unternehmen mehr und mehr in digitale Umgebungen. Hier aber lauern immer größere und immer mehr Gefahren. Dem Diebstahl von Daten oder digitalen Geiselnahmen durch Ransomware muss man entschieden entgegentreten. Darum sollte man sich anlässlich des World-Backup-Day dringend die Frage stellen: Wie steht es eigentlich um mein Backup?

Rubrik: Backup benötigt noch mehr Aufmerksamkeit

Gerade dieses Jahr sollten Unternehmen den Welttag des Backups und der Datensicherung ins Bewusstsein rücken. Für viele Unternehmen heißt das, ihre Cybersicherheitsstrategie zu überdenken und Backup und Wiederherstellung in den Mittelpunkt ihres Notfallplans zu stellen. So kann die Lösung, für die sie bereits bezahlt haben, von der unscheinbaren Nebenrolle zum Superhelden der Datensicherheit avancieren.

Es ist allzu leicht, sich die Datensicherung als einen verkümmerten und statischen Block vorzustellen, der vom IT-Betriebsteam verwaltet wird und nur Staub ansetzt, um `nur für den Fall der Fälle´ da zu sein. All die kilometerlangen Bänder, die Stapel von Festplatten, die PBytes an Cloud-Speicher, enthalten jedoch Daten. Diese Daten sind das Lebenselixier eines jeden Unternehmens. Der Schutz dieser Daten vor Softwarefehlern, Datenbeschädigung, menschlichem Versagen, Hardware-Ausfällen, Naturkatastrophen oder – in zunehmendem Maße – vor Ransomware-Angriffen und anderer Cyberkriminalität ist die Aufgabe der Datensicherung. Hierbei wird ein zeitpunktbezogener Snapshot erfasst und synchronisiert, der dann verwendet werden kann, um bei einem kritischen Vorfall den vorherigen Zustand der Daten wiederherzustellen. Ziel ist es, eine schnelle und zuverlässige Datenwiederherstellung zu gewährleisten.

Seit dem Inkrafttreten der DSGVO in der EU im Jahr 2016 sind nachweisbarer Datenschutz sowie die Wiederherstellung und Löschung von Daten für Unternehmen zur Pflicht geworden. Dies hat zwar einen zusätzlichen Anstoß für Unternehmen geschaffen, über Datensicherung nachzudenken, aber zu viele stellen die falschen Fragen. Sie konzentrieren sich darauf, wie sie mit möglichst geringem Aufwand die Vorschriften einhalten können, und hoffen, die Datensicherung so schnell wie möglich zu erledigen, um sich anderen dringenden IT-Problemen wie der Cybersicherheit zu widmen.

Ransomware beschäftigt Sicherheitsteams, IT-Abteilungen und Vorstandsetagen, seit WannaCry die IT-Welt im Jahr 2017 erschütterte. Im vergangenen Jahr brachte ein aufsehenerregender Ransomware-Angriff der Ransomware-Bande Conti auf die Health Service Executive (HSE) in Irland, die bereits schwer von der Coronavirus-Pandemie betroffen war, Cyberbedrohungen erneut in die Schlagzeilen. Da fast alle Bereiche des irischen Gesundheitssystems betroffen waren, waren die Auswirkungen noch Monate später zu spüren: Dringende Termine und Behandlungen wurden verschoben, und Papierunterlagen mussten digitale Dokumente ersetzen. Das geforderte Lösegeld betrug in diesem Fall 20 Millionen US-Dollar.

Um der Ransomware-Welle einen Schritt voraus zu sein und nicht in die Schlagzeilen zu geraten, greifen Unternehmen auf eine immer größere Anzahl von Sicherheits-Tools, -anwendungen und -plattformen zurück. Ein durchschnittliches Unternehmen hat inzwischen mehr als 75 Tools zu verwalten. Die SOC-Teams werden immer stärker unter Druck gesetzt. Laut PWC werden 63 Prozent der britischen Unternehmen ihre Ausgaben für Cybersicherheit bis 2022 erhöhen.

Hinzu kommt, dass hybride Umgebungen immer mehr zunehmen, seit die Pandemie dazu geführt hat, dass Mitarbeiter von zu Hause aus arbeiten müssen, was die Spielwiese für Cyberkriminelle erheblich erweitert. Durch die zunehmende Nutzung der Cloud durch externe Mitarbeiter wird der Schutz der Unternehmensressourcen für die meisten Unternehmen zu einer immer komplexeren Aufgabe. Die Antwort auf die Ransomware-Albträume war jedoch schon immer da.

Unternehmen sprechen gerne über Cybersicherheit und Ausfallsicherheit. Die Realität sieht aber so aus, dass ein Unternehmen, wenn etwas passiert, auf eine Datensicherungslösung zurückgreifen muss, um wichtige Daten und Anwendungen wiederherzustellen. Die Datensicherung ist genau das, was Unternehmen wieder zum Laufen bringt.

Backups enthalten nicht nur die Daten, die das Unternehmen zur Erfüllung seiner Aufgaben benötigt, sondern auch Informationen über die Aktionen von Angreifern im Unternehmen und eindeutige Signale für böswillige und unbefugte Aktionen. So lassen sich mit einem Security Orchestration & Automation-Tool automatisch mehrere Kopien kompromittierter Systeme über den gesamten Angriffslebenszyklus hinweg erstellen. Administratoren könnten über Workloads hinweg nach Indikatoren für eine Kompromittierung suchen, unabhängig davon, ob es sich um physische, virtuelle oder cloudbasierte Systeme handelt, ohne dass sie mehr Infrastruktur bereitstellen und verwalten müssen. Moderne Backup-Lösungen können einen Sicherheitswert aus den Daten ziehen, die das Unternehmen erstellt. In einer Zeit, in der Cyber-Resilienz anstelle von Cybersicherheit gefragt ist, ist Backup der beste Freund der Unternehmen.

Die Backup-Lösung gilt es also nicht nur als einen weiteren Posten im diesjährigen Budget abzutun, als notwendiges Übel für den Fall, dass an einem dunklen Tag alles andere versagt. Richtig umgesetzt, kann die Datensicherung dafür sorgen, dass Unternehmen im Falle eines Ransomware-Angriffs nur minimale Ausfallzeiten und Unterbrechungen hinnehmen müssen. Es empfiehlt sich daher, nicht die Minimalvariante zu wählen, um die Compliance zu erfüllen, sondern in eine Datensicherungslösung zu investieren, die ihren Preis wert ist und ihren Platz unter den Sicherheitstools im Kampf gegen Ransomware einnimmt.«