Force.com Sites jetzt für Kunden allgemein verfügbar

Kommentar von Rüdiger Spies und David Bradshaw, IDC.

Kommentar von Rüdiger Spies und David Bradshaw, IDC.

Kommentar von Rüdiger Spies und David Bradshaw, IDC.

Kommentar von Rüdiger Spies und David Bradshaw, IDC.

TeleTrusT nimmt Stellung zur Warnung von BKA-Chef Ziercke vor den Gefahren des Internet.

TeleTrusT nimmt Stellung zur Warnung von BKA-Chef Ziercke vor den Gefahren des Internet.

Die aktuelle Cyber-Ark-Studie belegt, dass 35 Prozent der IT-Mitarbeiter ihre Administratoren-Rechte nutzen, um auf vertrauliche Informationen zuzugreifen - wie zum Beispiel auf Entlassungslisten der Personalabteilung, Kundendatenbanken oder M&A-Pläne.

Die aktuelle Cyber-Ark-Studie belegt, dass 35 Prozent der IT-Mitarbeiter ihre Administratoren-Rechte nutzen, um auf vertrauliche Informationen zuzugreifen - wie zum Beispiel auf Entlassungslisten der Personalabteilung, Kundendatenbanken oder M&A-Pläne.

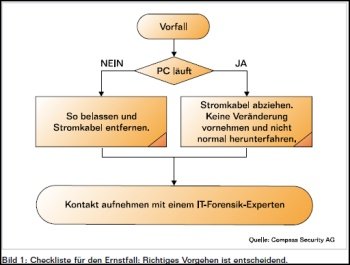

Verbrechen werden seit Menschengedenken verübt. Heutzutage sind häufig Computer oder andere elektronische Geräte in derartige Vorfälle involviert – sei es als Tatwerkzeug oder Hilfsmittel. Ganz gleich, ob es sich dabei um „herkömmliche“ Straftaten, Steuerhinterziehung oder computerbezogene Vorfälle handelt: Bei der Entlarvung von Tätern kann die IT-Forensik zur Aufklärung und Beweisführung im Verdachtsfall einen maßgeblichen Beitrag leisten.

Der Wert von Informationen und ihre elektronische Verarbeitung führen zu Risiken, denen Unternehmen systematisch durch IT-Sicherheitsmaßnahmen begegnen.

In Ausgabe 03/2009 haben wir über Enterprise Risk Management berichtet.

StepStone-Umfrage: 39 Prozent der deutschen Manager fühlen sich unterfordert.

StepStone-Umfrage: 39 Prozent der deutschen Manager fühlen sich unterfordert.

Thomas Cotic, Mitglied der Geschäftsführung der Innovations Software Technology, über agile und regelbasierte Plattformen.

Thomas Cotic, Mitglied der Geschäftsführung der Innovations Software Technology, über agile und regelbasierte Plattformen.