Cybersicherheit für die digitale Gesellschaft

Durch Angriffe auf die Datennetze von Energie- und Wasserwerken, Krankenhäusern und Transportunternehmen kann unsere digitalisierte Gesellschaft erheblich in Gefahr geraten.

Durch Angriffe auf die Datennetze von Energie- und Wasserwerken, Krankenhäusern und Transportunternehmen kann unsere digitalisierte Gesellschaft erheblich in Gefahr geraten.

Der Remote Access Trojaner (RAT) „Hackers Door“ hat schon vor einiger Zeit von sich reden gemacht. Die Analysten von Cylance haben bei der technischen Analyse eines aktuellen RAT festgestellt, dass die aufgetauchten Beispiele ziemlich viele Gemeinsamkeiten mit dem erstmals 2004 veröffentlichten RAT „Hackers Door“ aufweisen.

Guidewire Software, Inc. (NYSE: GWRE), ein Anbieter von Softwareprodukten für Schaden- und Unfallversicherer, und Cyence, Inc., haben bekanntgegeben, dass Guidewire Cyence übernehmen wird.

„Cloud First“ ist die neue IT-Strategie vieler Unternehmen. Immer mehr Unternehmen automatisieren ihre Prozesse und stellen benutzerfreundliche Self-Service-Dienste mittels vor Ort betriebener privater Clouds zur Verfügung.

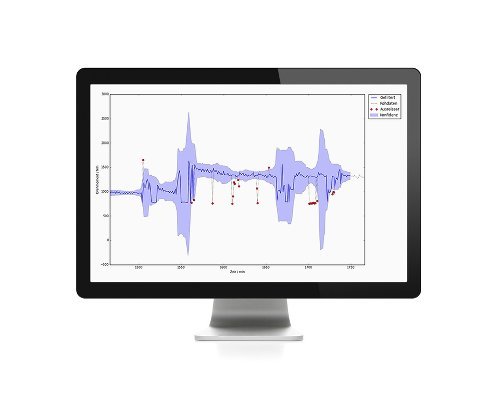

Sensoren, Maschinenlogs, SAP-Daten, Remote-Plattformen oder andere Quellen liefern jeden Tag enorme Datenmengen. Sie bleiben häufig ungenutzt. Die Herausforderung ist es, diese Big Data so aufzubereiten, dass man daraus Werte schaffen kann – auf der Kosten-, der Risiko- und vor allem der Wachstumsebene.

IBM kündigt mit dem »TS2280 Tape Drive«, das erste LTO-8-Laufwerk an. Die unkomprimierte Speicherkapazität verdoppelt sich auf zwölf TByte. Komprimiert sollen bis zu 30 TByte möglich sein. Die Markteinführung ist noch für Q4/2017 geplant. Abwärtskompatibel ist der neue Tape-Standard allerdings nur zur Vorgeneration LTO-7.

Angriffe durch Ransomware haben in diesem Jahr deutlich zugenommen – das haben die Erpressertrojaner Petna und WannaCry eindrucksvoll bewiesen. Großunternehmen wie Maersk oder Beiersdorf verzeichneten dreistellige Millionenschäden.

Die mit dem Internet verbundene Kamera einer Niederländerin fing plötzlich an, mit ihr zu sprechen. Geschockt nahm sie den Dialog mit dem Hacker auf und veröffentlichte ihn. Damit sich dieser Schreckmoment nicht wiederholt, gibt Sophos drei bewährte IoT-Tipps.

Veracode veröffentlicht den State-of-Software-Security-Report. Die Ergebnisse sind alarmierend: 88 Prozent der Java-Anwendungen enthalten demnach mindestens eine Komponente, die sie für Cyberangriffe verwundbar macht.

Censhare AG, Anbieter von Universal Smart Content Management Software, migriert seine Systeme innerhalb der Hochsicherheitsrechenzentren der noris network AG. Hatte der Cloud-Computing-Anbieter bisher die Einrichtungen des Rechenzentrumsbetreibers genutzt, um dort eigene Systeme zu betreiben, wird er zukünftig ganz auf eigene Hardware verzichten.