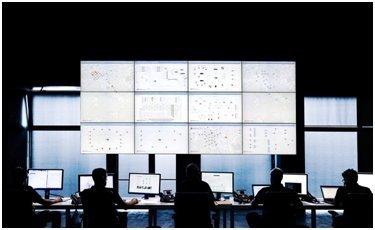

Sicherheit für das weltgrößte IoT-Einsatzgebiet: Smart-Grid-Infrastrukturen

Das Internet der Dinge schickt sich an einen weiteren Industriesektor grundlegend zu verändern. Deswegen beschäftigen sich Experten bereits jetzt damit Smart-Grid-Infrastrukturen so sicher wie möglich zu machen. Lässt man den beinahe unumgänglichen Hype um das Internet der Dinge beiseite, sind große Implementierungen von intelligenten, vernetzten Dingen in der Realität noch eher selten.