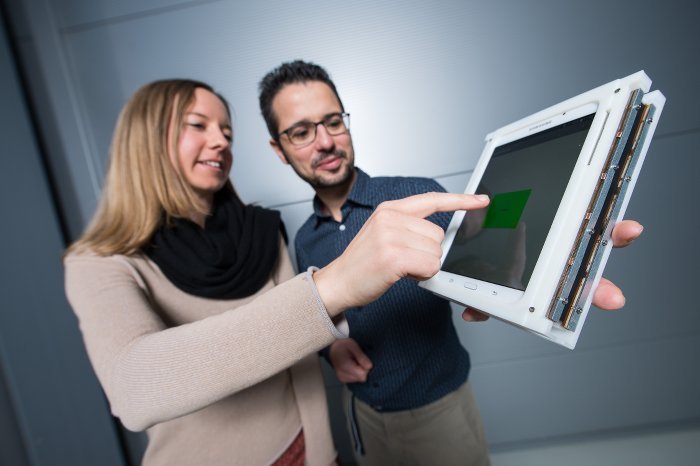

Menschen machen gleiche Fehler wie Maschinen

Auch Menschen missinterpretieren Objekte wie manche Computer, die in selbstfahrenden Autos zum Einsatz kommen. Das haben Forscher der Johns Hopkins University nachgewiesen. "Normalerweise bringen wir in unserem Forschungsgebiet Computer dazu, wie Menschen zu denken. Unser Projekt tut das Gegenteil", sagt Chaz Firestone, Assistenzprofessor und Ko-Autor der Studie.