„Never change a winning team“ denken sich wohl viele Cyberkriminelle. Ihre Erfolgsrezepte aus der Windowswelt übertragen sie nun auf das Android-Betriebssystem. Ransomware, Würmer und Stealth-Malware stellen nur den Beginn einer neuen Schädlingswelle dar.

Android-Malware: Erfolgskonzepte vom PC

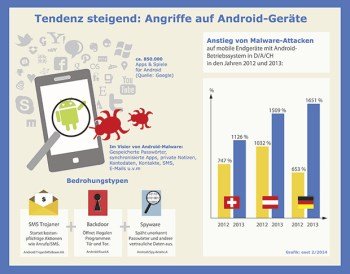

Laut dem Marktforschungsunternehmen Kantar laufen drei Viertel der mobilen Endgeräte in Deutschland auf Android. Kein Wunder also, dass viele Cyberkriminelle sich genau diese Plattform für Ihre Angriffe ausgesucht haben. So ist die Anzahl der Malware-Attacken auf Android-Geräte alleine im Jahr 2013 um 1651 Prozent (in Deutschland) gestiegen.

Zu ähnlichen Ergebnissen kommt das Forschungsinstitut AV-TEST. Es registriert jeden Monat etwa 150.000 neue Android-Schadprogramme. Den Gesamtbestand beziffern die Experten auf 2,66 Millionen.

Zur Masse gesellt sich immer mehr Klasse. Cyberkriminelle übertragen ihre Windows-Erfolgsrezepte nun auf das Android-Betriebssystem.

Ransomware

Schädlinge wie Ransomware (z.B. Filecoder wie Cryptolocker) sind bereits aus der PC-Welt bekannt und schwappen nun auch auf Android über. Ihr Hauptziel besteht ebenfalls darin, Geräte zu kidnappen und dann von ihren Opfern Geld zu erpressen. Es existieren verschiedene Bezahlmöglichkeiten, wie Kriminelle an das Geld zu kommen, ohne eine Spur zu hinterlassen. Dank Ukash oder Bitcoins erfolgt die Bezahlung anonym und nicht nachvollziehbar. Eine große Zahl der Betroffenen zahlt das Lösegeld tatsächlich: Besser kann das Geschäft für Gangster gar nicht laufen.

Zum Glück arbeitet noch nicht jede Ransomware so destruktiv wie CryptoLocker. Erst kürzlich entdeckten die Virenjäger von ESET eine weniger effektive Variante namens Android/Koler.a. Hierbei handelt es sich eher um eine Lock-Screen-Ransomware als einen Filecoder. Die Malware versucht lediglich, das Display zu sperren und den Besitzer davon abzuhalten, das Smartphone zu nutzen. Dateien werden jedoch nicht verschlüsselt. Da selbst dieser vergleichsweise „einfach“ gestrickte Schädling dennoch zum finanziellen Erfolg führt, rechnen Experten auch hier mit einem breiten Anstieg.

Würmer

Oldie but Goldie: Würmer zählen zu den ältesten Computerschädlingen überhaupt. Ein Android-Pendant namens Android/Samsapo.A ging den ESET-Experten neulich ins Netz. Dieser nutzt die typische Funktion eines Computer-Wurms: Mit einem mehr oder weniger automatischen Mechanismus breitet er sich aus und sucht neue Opfer. Die „automatischeren Varianten“ können sich in Netzwerke einschleusen und ungeschützte Hosts infizieren. Die eher „üblichen“ Arten gelangen normalerweise entweder als E-Mail-Anhang, über Wechselmedien oder über URL-Links in E-Mails, Instant Messages und Facebook-Nachrichten zu seinen neuen Wirten. Diese Arten von Würmer verlassen sich ebenfalls auf Social Engineering, um Nutzer zu überzeugen, auf den Link zu klicken und die Malware auszuführen.

Android/Samsapo.A fällt in diese Kategorie. Wenn es auf einem Android-Gerät ausgeführt wird, sendet es SMS-Nachrichten mit dem Text “Это твои фото?” (das ist Russisch und bedeutet: „Ist das dein Foto?“) und einem Link zum schädlichen APK-Paket an alle Kontakte des Nutzers. Diese Technik sorgt auf Windows für keine große Verwunderung, aber auf Android ist es ziemlich neu.

Bemerkenswert sind seine Eigenschaften:

- Besitzt keine GUI und kein Icon in der Liste der Anwendungen

- Agiert als Downloader: kann zusätzliche (schädliche) Dateien von bestimmten URLs herunterladen

- Agiert als Spyware: Kann persönliche Informationen von dem Gerät zu einem ferngesteuerten Server hochladen, einschließlich von Telefonnummern und Textnachrichten

- Agiert als SMS-Trojaner: registriert die Telefonnummer in einem Mehrwertdienst

- Kann Anrufe blockieren

- Kann Wecker-Einstellungen ändern

Stealth-Malware

Laut Forschern der Indiana University könnte eine neue Form von Android-Malware eines der Hauptwarnsysteme, die in Googles Smartphone und Tablet Betriebssystemen eingebaut sind, umgehen. Sie erlaubt dann schädlichen Apps, sich mit einer relativ harmlosen Liste an „Zugriffsrechten“ auf dem Telefon einzuschleichen. Neue, schädliche Fähigkeiten werden dann während der nächsten Systemaktualisierung hinzugefügt.

Die App wird mit nur wenigen Zugriffsrechten installiert, denn viele Android-Nutzer schauen sich die Liste mittlerweile an. So schafft es der Schadcode, „unter dem Radar zu fliegen“. Häufig werden Updates für Android-Smartphones durch Mobilfunkbetreiber bereitgestellt und deren Installation mit sanftem Druck angeregt. Betriebssystemupdates bringen eigentlich teils erhebliche Verbesserungen der Gerätefunktionen und schließen bekannte Sicherheitslücken. In diesem Fall lösen sie jedoch eine ungewollte Infektion aus. Das „heimliche Upgraden“ mit neuer Malware ermöglicht dann eine nahezu komplette Kontrolle über das Gerät.

Die Forscher warnen, dass diese Schwachstelle alle Android-Nutzer weltweit betrifft, unabhängig vom Alter Ihres Geräts.

Fazit:

Was auch immer die Glaskugel für die Malware-Zukunft zeigt: Sicherheit ist und bleibt ein Konzept und keine Einzelmaßnahme. Diese simple Feststellung erweist sich vor dem Hintergrund der aktuellen Security-Skandale richtiger denn je. Wer auf den cleveren Mix aus gesundem Menschenverstand, geschickt kombinierten Technologien und Information setzt, geht den richtigen Weg.