Das wirft die Frage nach den Ursachen der vielen Datenlecks und einer passenden Lösung auf. Die Ursache ist schnell ausgemacht: Die IT-Landschaften der Unternehmen haben sich rasant weiterentwickelt, die Herangehensweise an IT-Sicherheit jedoch kaum. Traditionell wurden und werden die Ein-und Ausgangspunkte eines Netzwerkes geschützt. In Zeiten von Mobile, Cloud- und Hybrid-Infrastrukturen reichen aber Antivirenprogramme, Firewalls etc. nicht mehr aus, um Cyber-Einbrüche zu verhindern. Hacker wenden immer geschicktere Methoden an, um Netzwerke zu penetrieren. Anstatt Netzwerke direkt anzugreifen und an der Firewall zu scheitern, versuchen sie beispielsweise Nutzerdaten, also Benutzername und Passwort, zu kompromittieren.

Zugangsdaten verursachen ernste Probleme. Mitarbeiter vergessen sie, was die Produktivität reduziert und den Support mit Rücksetzungsanfragen belastet. Viel schwerer wiegt aber, dass sie ein bevorzugtes Ziel von Hackern sind. Sie werden durch Phishing-Angriffe und Massen-Hacks von Passwortdatenbanken populärer Websites gestohlen. Arstechnica fand heraus, dass der durchschnittliche Internetnutzer 25 unterschiedliche Benutzerkonten besitzt, für alle zusammen aber lediglich 6,5 Passwörter hat. Endnutzer verwenden leider oft ein- und dasselbe Passwort für mehrere Services. Hinzu kommt die Tatsache, dass viele Endnutzer ihre E-Mail-Adresse für mehrere Webauftritte als Benutzernamen für den Login einsetzen. Wenn Hacker also einmal Zugangsdaten von einem Service erbeutet haben, können sie oftmals Dutzende andere Accounts kompromittieren.

Leider tendieren die Endnutzer auch als Anwender am Arbeitsplatz zu dem oben beschriebenen Verhalten und verwenden die gleichen Zugangsdaten für mehrere Services. Diese Problematik wird durch einen weiteren Trend verstärkt: Mittlerweile nutzen Unternehmen mehr und mehr Cloud-Applikationen und mobile Apps. Auch Partner, IT-Dienstleister und Kunden sollen auf Unternehmensdaten zugreifen können. Als Folge explodiert die Anzahl der digitalen Identitäten in Unternehmen und Anwender benötigen mehr Zugangsdaten. Zugangsdaten sollten idealerweise starke Passwörter aufweisen, damit sie nicht schnell durch Wörterbuch- oder Brute-Force-Attacken kompromittiert werden können. Starke Passwörter aber schwächen Unternehmen. Sie sind ineffizient, schwer zu merken und verursachen hohe Kosten. Starke Passwörter haben mindesten acht oder mehr Zeichen und bestehen aus Groß- und Kleinbuchstaben, Zahlen sowie Sonderzeichen. Mitarbeiter sollen also für jeden Account ein anderes derart starkes Passwort verwenden, ihre Passwörter regelmäßig ändern und sie niemals irgendwo notieren.

In der Realität sind viele Anwender davon aber überfordert und notieren daher verbotenerweise ihre Passwörter: Beispielsweise in Excel-Dateien, die dann unverschlüsselt gespeichert werden. Wenn Unbefugte diese Excel-Dateien finden, entsteht immenser Schaden. Wenn Anwender aber ihre Passwörter nicht notieren, vergessen sie sie häufig. In Unternehmen mit 500 Mitarbeitern entstehen jährliche Kosten von ungefähr 170.000 €, weil Anwender sich nur mühsam an ihre Passwörter erinnern oder weil Passwörter zurückgesetzt werden müssen (Studie von Centrify, 2014).

Anwender stehen also vor dem Dilemma, dass sie Passwörter nicht notieren sollen und sie sich andererseits aber auch nicht merken können. Als Ausweg bietet sich ihnen so die Mehrfachverwendung von Zugangsdaten. Das aber macht es Hackern leicht, in Unternehmensnetzwerke einzudringen.

Sind sie einmal ins Netzwerk eingedrungen, versuchen die Cyber-Kriminellen dann im nächsten Schritt an die Zugangsdaten von privilegierten Anwendern zu gelangen. Ziel ist der uneingeschränkte Zugriff auf einem Account mit erweiterten Zugriffsrechten, also Root, lokale Administratorrechte oder Domänenadministratorrechte.

Solange Unternehmensidentitäten nur auf so unsicheren Faktoren wie Benutzername und Passwort aufbauen, können Hacker weiterhin relativ ungehindert in Firmennetzwerke eindringen, indem sie Zugangsdaten erbeuten. Dann stehlen sie sensible Daten, platzieren Ransomware und stürzen die Systeme beim Rückzug ins Chaos, um ihre Spuren zu verwischen. Mit der Implementierung von einer Identity-und-Access-Management (IAM)-Lösung mit Multi-Faktor-Authentifizierung (MFA) reduzieren Unternehmen diese Gefahr allerdings drastisch.

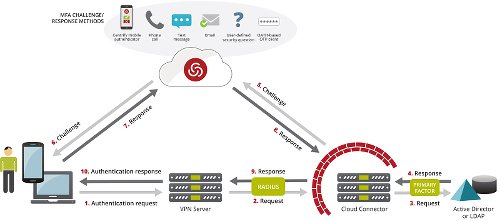

Multi-Faktor-Authentifizierung, kurz MFA, fügt dem Authentifizierungsvorgang eine weitere Sicherheitsstufe hinzu. Neben Benutzername und Passwort (etwas, das der Anwender weiß), ist bei der Anmeldung ein weiterer Faktor, beispielsweise ein Smartphone oder eine Smartcard (etwas, das der Anwender hat) erforderlich. Diese Zwei-Faktor-Authentifizierung kann mit einem weiteren Faktor ergänzt werden: Anwender müssen dafür biometrische Daten (etwas, das der Anwender ist) von sich vorweisen, etwa ihren Fingerabdruck oder ihre Stimme.

Bild 1: Möglichkeiten für Multi-Faktor-Authentifizierung (Quelle: Centrify)

Der Zugriff von stationären Mitarbeitern auf On-Premise-Applikationen ließ sich relativ einfach per MFA sichern: Auch mit korrekten Zugangsdaten bekommen Anwender nur dann Zugriff, wenn sie von einer zugelassenen IP-Adresse (etwas, das sie haben) aus zugreifen. Der Zugriff via VPN wurde mit Passwort und Tokens gesichert.

Heute befinden sich die Unternehmensdaten jedoch nicht mehr nur an einem physikalischen Standort, sondern lagern in der Cloud oder auf den zahlreichen Geräten der Angestellten und Dienstleister. Mobile Mitarbeiter und externe Anwender greifen unterwegs oder außerhalb des Unternehmensstandortes von zahlreichen unbekannten Netzwerken auf Cloud-, Mobile und On-Premise-Applikationen zu. Und VPNs haben diverse Nachteile, unter anderem kann nicht genau nachvollzogen werden, wer sich überhaupt per VPN einwählt, und wenn der Anwender eingewählt ist, können Zugriffsrechte nicht granular vergeben werden. Die traditionellen Methoden der MFA greifen also nicht mehr, beziehungsweise weisen zu viele Nachteile auf.

Im Zuge der jüngsten Cyber-Angriffe implementierten viele Unternehmen überstürzt MFA-Lösungen, um die Sicherheit zu erhöhen. Dabei blieb MFA jedoch meist nur den kritischsten Applikationen und Accounts vorbehalten und wurde als Insellösung implementiert. Dies lässt allerdings noch viel zu viele Sicherheitslücken offen. Stattdessen ist eine ganzheitliche MFA-Lösung erforderlich, die alle digitalen Identitäten und Use Cases im Unternehmen abdeckt. Unternehmensressourcen wie zahlreiche Software-as-a-Service (SaaS)-Applikationen, dutzende On-Premise-Applikationen, hunderte Server-Betriebssysteme, Netzwerkgeräte und die Ausführung privilegierter Kommandos und Secure Shell (SSH) Access auf Servern On-Premise und in einer Infrastructure-as-a-Service (IaaS)-Umgebung müssen unterstützt werden.

Auf der anderen Seite strapazieren Unternehmen durch benutzerunfreundliche MFA-Lösungen die Geduld ihrer Anwender und reduzieren deren Produktivität: Unhandliche Hardware Tokens werden vergessen oder haben immer dann keinen Akku, wenn sie gebraucht werden. Oft gilt für MFA in Unternehmen zudem nur das Prinzip „an oder aus“, was führt dazu, dass die MFA immer gefordert wird, auch wenn Anwender in der Firmenzentrale mit ihrem Firmenlaptop arbeiten.

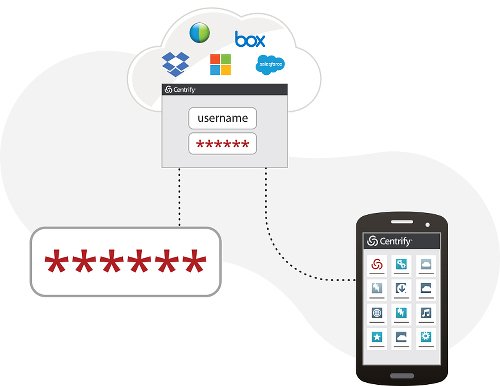

Wichtig ist also eine gute Balance zwischen Sicherheit und Komfort. Smartphone und Wearables bieten sich dafür an. Mit einer IAM-Lösung und einer gut integrierten App werden eingebundene mobile Endgeräte einfach zu Authentifizierungsinstrumenten: Anwender können mit mobilen Endgeräten Authentifizierungsanfragen mit einer Wischgeste bestätigen beziehungsweise ablehnen und müssen keine Smartcards oder Tokens dabeihaben oder komplizierte Einmalpasswörter eingeben.

Bild 2: Mobilgerät als zweiter Faktor der App-Authentifizierung (Quelle: Centrify)

Mit einer IAM-Lösung kann die IT beispielsweise kontextsensitive Policies kreieren, die den Zugriff auf bestimmte Applikationen hinsichtlich Tageszeit, IP-Adressband und Standort des zugreifenden Endgeräts reglementiert und ein eingebundenes mobiles Endgerät des Mitarbeiters für stärkere Authentifizierung nutzt. Beispielsweise arbeitet eine Sales-Managerin am Unternehmenssitz von 8 Uhr morgens bis 17 Uhr. In dieser Zeit kann sie ohne MFA auf Salesforce von ihrem Laptop, ihrem Tablet und ihrem Smartphone aus zugreifen. Falls sie aber außerhalb des Büro arbeitet, vielleicht sogar im Ausland, ein anderes (unregistriertes) Endgerät nutzt oder bis spät in den Abend hinein arbeitet, bekommt sie eine MFA-Anfrage auf ihr eingebundenes Smartphone oder ihre Smartwatch. Sie muss nur auf „Annehmen“ tippen und die IAM-Lösung stellt ihr automatisch den Zugriff auf die Applikationen zur Verfügung, die sie benötigt. Oder greift ihr Account von Deutschland und dann innerhalb kurzer Zeit aus China auf Applikationen, kann MFA eingefordert werden.

Idealerweise stellt eine IAM-Lösung auch Auswahlmöglichkeiten für MFA zur Verfügung. Anwender können sich dann für die Authentifizierungsmethode entscheiden, die für sie am bequemsten zu nutzen ist. So werden weitere Sicherheitsstufen eingeführt, ohne dass Anwender sich durch einen großen Mehraufwand belastet fühlen. Weitere Faktoren können neben Push-Benachrichtigungen auch Anrufe, SMS, Soft Token mit Einmal-Passwort (OTP), mobile biometrische Daten oder Token nach OATH-Richtlinien (Open Authentication) sein. Auch Smartcards lassen sich durch entsprechende Lesegeräte oder per Derived Credentials als zusätzlichen Faktor integrieren. Bei Derived Credentials spielen Anwender beispielsweise per Self Service die Daten ihrer Smartcard verschlüsselt auf ihre mobilen Endgeräte und können dann im Authentifizierungsprozess eine Smartcard vorweisen, auch wenn sie gerade kein Lesegerät zur Verfügung haben.

Bild 3: Ablauf einer MFA und Optionen zur Authentifizierung (Quelle: Centrify)

Die richtige Balance zwischen engmaschiger Sicherheit und Benutzerfreundlichkeit können Unternehmen also optimal mit einer IAM-Plattformlösung herstellen. Die Lösung umfasst dann nicht nur MFA für bestimmte Bereiche der IT, sondern für alle Facetten und Anwendergruppen. Unternehmen schützen damit ihre digitalen Identitäten und somit ihre kritischsten Assets auch in den heutigen hybriden IT-Umgebungen aus Cloud, Mobile und Rechenzentren.