"Wer will noch mal, wer hat noch nicht" schallt es nicht nur auf dem Jahrmarkt. Everyone`s a winner, baby, that`s the truth. Die markigen Sprüche der Marketiers finden auch bei den Testern der aktuellen Antivirenprodukte großen Anklang. Irgendwann ist anscheinend jedes Produkt einmal der goße Gewinner eines Vergleichstests.

Die Ergebnisse aktueller Gegenüberstellungen von neuen Produkten gleicht einer Achterbahnfahrt: Mal ist das eine vorne, mal das andere. Nach einem Testsieg in Magazin A folgt fast zwangsläufig ein Platz eher am Tabellenende von Magazin B. Ergebnistrends leiten bestenfalls Experten ab. Die Anwender sind zu Recht verunsichert, denn als Hilfestellung kommen nur noch wenige Testergebnisse von Vergleichen in Frage.

Im gleichen Atemzug schwindet das Vertrauen in die so beliebten „Battles“. Wenn Antivirenhersteller ihre Malware-Samples untereinander austauschen – wie können dann überhaupt Unterschiede in der Erkennung auftreten? Warum gewinnt ein Produkt, das den Rechner oder Client so stark abbremst und dadurch ein effizientes Arbeiten verhindert?Warum wird eine Support-Hotline bewertet, aber die beratenden Fachhändler eines Herstellers nicht?

Diese und andere – auf den ersten Blick unverständlichen – Ungereimtheiten gilt es aufzuklären. Es gibt durchaus vertrauenswürdige Analysen, die Produktempfehlungen aussprechen.

Kein Produkt ist gleich

Das Testen von Sicherheitslösungen erweist sich in der Praxis als sehr schwierig. Zwar haben alle Produkte in der Beseitigung von Malware dasselbe Ziel, doch ihre technischen Herangehensweisen und Sicherheitsphilosophien unterscheiden sich deutlich.

Der Vergleich mit einem Eigenheim verdeutlicht die Sicherheitstechnologien der Hersteller. Manche setzen darauf, den Eindringling bereits am Gartentor abzufangen. Andere setzen auf die Verbarrikadierung der Türen und Fenster. Und einige warten das Verhalten des Besuchers imHaus ab, bevor sie eingreifen. Würde ein Tester alle Funktionen und Technologien einer jeden Software gebührend berücksichtigen, wären die Vergleichsanalysen zu umfangreich, zeitaufwändig und vor allem zu teuer. Dementsprechend sind aktuelle Vergleichstests nur der kleinste gemeinsame Nenner, um Produkte überhaupt gegenüberstellen zu können. Insofern spiegeln Testergebnisse nur bedingt die wahre Leistungsfähigkeit einer Software wieder.

Nicht jeder Antivirenhersteller besitzt eine eigene Virenscanengine. Wer keine besitzt, muss sie lizensieren, um im Konzert mitspielen zu dürfen. Und genau da liegt das Problem. Auch wenn unterschiedliche Produkte auf derselben Virenscanengine aufbauen, erreichen sie selten dieselbe Malware-Erkennung. Dies liegt zum einen daran, dass die eingekaufte Scanengine zumeist nicht der aktuellen Version des lizenzgebenden Herstellers im vollen Umfang entspricht. Zum anderen verläuft die wichtige Umsetzung der Scanergebnisse in die gesamte Schutzwirkung der Software unterschiedlich. In den Testtabellen der Magazine oder Internetportale wird dies für den Leser nur selten offengelegt.

Ähnliches gilt auch für den internen Informationsaustausch der Hersteller und mancher unabhängigen Testinstitute. Diese tauschen miteinander ihre Erkenntnisse und die Virensamples aus. Doch ob und wie schnell diese anschließend in der Software ihren Niederschlag findet, entscheidet jeder Virenjäger für sich. Dieser muss zwischen der Sinnhaftigkeit der Informationen für das Produkt und der wirtschaftlichen Auswirkung abwägen.

Letztlich spielen die testenden Institute im Hintergrund eine gewichtige Rolle. Sie überprüfen die Leistungsfähigkeit einer Software beispielsweise im Bereich Malwareerkennung. Je nach Institut sind die Testergebnisse ein und desselben Produkts ungleich. Dies liegt unter anderem an derAuswahl der Viren-Testsets und an den Überprüfungsmethoden.

Gefangen zwischen Journalismus und Kommerz

Für Verlage sind Antivirentests eine lukrative Einnahmequelle. Sie garantieren eine hoheAuflage und ein größeres Werbevolumen als in anderen Ausgaben. Insofern kann es sich kein Magazin erlauben, auf dieses Thema zu verzichten.

Genau hier beginnt die Crux: Nicht jeder Tester ist ein ausgebildeter Sicherheitsexperte.Vielmehr treten sie als Journalisten auf, die die Rohdaten aus den Testinstituten in Worte und Tabellen fassen. Die Auswahl und Gewichtung der Kriterien bis hin zur Interpretation der einzelnen Testpunkte werden oftmals nur vage beschrieben – Fehler und Missverständnisse sind quasi vorprogrammiert.

Dies setzt sich mit der Auswahl der Produkte fort. Je mehr Testteilnehmer aufgenommen werden, desto teurer wird das gesamte Vorhaben für den Verlag. Wie letztlich das Testfeld zusammengestellt wird, bleibt dem Leser verborgen. Deshalb wittert er hier bereits Lunte, wenn bestimmte Produkte erst gar nicht im Test erscheinen – oder sogar dem späteren Testsieger gefährlich werden könnten. Den Vogel schoss vor kurzem ein Magazin ab, das kostenlose Antivirenprodukte mit kostenpflichtigen Security-Suites verglich. Hier hinkt nicht nur der Vergleich zwischen Äpfeln und Birnen. Vielmehr fehlten alle Produkte im Test, die bereits in mehreren Vergleichen anderer Verlage durchgehend gut abschnitten – und jedes Mal den späteren Testsieger abhängten.

Auch die Auswahl und die Gewichtung der Testpunkte sorgen für unterschiedliche Ergebnisse. Kein Wunder, denn sie begünstigen mal die eine, mal die andere Software. Das Sahnehäubchen im Umfeld von Vergleichstests stellen die Sicherheitslösungen dar, die auf den Heft-CDs des jeweiligen Magazins verschenkt werden. Ein Schelm wer Böses denkt: Diese Produkte sind immer unter den Gewinnern.

Darauf können Sie vertrauen

Der „Testsieger“ eines Vergleichstests ist also nicht unbedingt das beste Produkt. Aus diesem Grund sollte einem Gesamturteil nicht blind vertraut werden. Vielmehr gilt es die Einzelkriterien, die für den Einsatz in der Praxis entscheidend sind, genauer unter die Lupe zu nehmen.

1. Unabhängige Tester sind ein„Muss“

Die Qualität eines jeden Tests steht und fällt mit dem Tester. Nur den Ergebnissen unabhängiger Test-Organisationen oder –Labore, die an der Produktanalyse beteiligt sind, kann man vertrauen. Renommierte Experten sind beispielsweise

- AV Comparatives (http://www.av-comparatives.org/)

- AV-Test.org (http://www.av-test.org/)

- ICSA Labs (http://www.icsalabs.com/)

- West Coast Labs (http://www.westcoastlabs.org/)

- Virus Bulletin (http://www.virusbtn.com/)

2. Hohe Erkennungsleistung – sowohl proaktiv als auch signaturbasiert

Die Virenerkennung wird in Tests häufig nur mittels Virensignaturen und On-Demand ermittelt. Dies spiegelt keinesfalls die aktuelle Bedrohung in der Praxis wider! Daher kommt den Testergebnissen der proaktiven Erkennung eine besondere Bedeutung zu. Nur Produkte, die in beiden Testverfahren gute Resultate erzielen, sollten in die engere Auswahl genommen werden.

3. False Positives – Indikator für die Scan- und Update-Qualität

Sehr gute Virenscanner erkenntman an deren hohen Erkennungsraten bei gleichzeitiger Vermeidung von Fehlalarmen. Bei Sicherheitslösungen minderer Qualität steigt die Rate der sogenannten „False Positives“ jedoch deutlich an: Saubere Dateien werden als vermeintlich infiziert erkannt. Diese Fehlalarme sind nicht nur lästig, wenn ein Add-In nicht mehr funktioniert. Vielmehr sind sie höchst gefährlich, wenn beispielsweise die Windows-Systembibliothek „user32.dll“ oder die „Outlook.pst“ fälschlicherweise als Malware identifiziert werden. Dies könnte die Funktionalität des Betriebssystems bedrohen oder zu erheblichen wirtschaftlichen Schäden führen.

4. Hohe Updateraten – Eingeständnis nicht zeitgemäßer Technologien

Hohe Updateraten der Virensignaturdatenbank waren in der Vergangenheit ein wichtiges Qualitätskriterium, um die Aktualität der Virenengine bewahren zu können. Durch die Einführung der proaktiven Technologien sind die Häufigkeit und die Relevanz der Updates weniger ausschlaggebend. Vielmehr geben häufige Updates Anlass zur Sorge:

- Möglicherweise sollen Schwächen in der proaktiven Erkennung mit der ständigen Aktualisierung der Signaturdatenbank ausgeglichen werden

- Signatur-Updates werden automatisch generiert und sind oftmals nicht sauber genug getestet. Fehlalarme (False Positives) sind eine mögliche Folge.

- Updates korrigieren Fehler in vorherigenUpdates, wie beispielsweise Fehlerkennungen

- Häufige Updates verkommen zu „Marketing-Argumenten“, um Kunden Sicherheit vorzugaukeln

5. Niedriger Ressourcenverbrauch fördert Netzwerkleistung

Die beste Virenerkennung ist nur wenig wert, wenn das Netzwerk ausgebremst wird und den Clients nicht die volle Leistung zur Verfügung steht. Dies stört nicht nur den Anwender, sondern mindert auch seine Produktivität. Dies kann zu Mehrkosten führen oder gar Gewinnausfall bedeuten. Folgende Ärgernisse sind ohne aufwändige Messungen sichtbar:

- Kopierzeit von Daten verlängert sich, etwa beim Aufruf von CD/DVD

- Wartezeit beim Aufbau von Internetseiten

- Start- bzw. Ladezeiten von Programmen verlängert sich

- PC-Start/Reboot dauert länger

6. Hohe Scangeschwindigkeit bei optimaler Malwareerkennung

Gute Securitylösungen erbringen eine Dienstleistung im Hintergrund und belasten weder das System über Gebühr noch beeinträchtigen sie andere Anwendungen in ihrer Performance. Die weit verbreitete Annahme, dass ein gründlicher Scan auch lange dauern muss, hat sich in letzter Zeit immer mehr als haltlos erwiesen. Eine effektive Lösung arbeitet trotz hoher Geschwindigkeit sehr gründlich.

7. Einfache und effiziente Bedienung

Gerade in großen Netzwerken, eventuell auch an verteilten Standorten, ist es von besonderer Wichtigkeit, das einfache Anlegen von Profilen, das Rollout der Software über das Netzwerk, die Verteilung der Updates sowie die Reports schnell und unkompliziert von einem Rechner aus zumanagen. Gerade Systemadministratoren weisen immer wieder auf diese Notwendigkeit hin.

Aber auch die intuitive Bedienung der Programmfunktionen, die Übersichtlichkeit der Softwareoberfläche und vor allem die Art und die Häufigkeit der Warnmeldungen sind von hoher Bedeutung. Eine gute Sicherheitslösung nimmt demAnwender/Administrator so viele Aufgaben wie möglich ab und belästigt ihn nur mit Warnungen oder Anfragen, wenn von seiner richtigen Entscheidung die Netzwerksicherheit abhängt.

Die„Anti-Malware Testing Standard Organization“ (AMTSO)

Die zunehmende Unzufriedenheit von Herstellern und Lesern mit den Tests von Antivirus-Software führte im Mai 2008 zur Gründung der AMTSO. Die „Anti-Malware Testing Standard Organization“ setzte sich die Entwicklung neuer Standards zum Ziel, mit denen zukünftige Tests der zunehmenden Komplexität von Anti-Malware-Lösungen besser gerecht werden. Zu den Mitgliedern der AMTSO zählen Vertreter von Antivirusherstellern, Sicherheitsunternehmen, Fachzeitschriften, Behörden und Testorganisationen.

Mit gutem Beispiel voran

Das unabhängige deutsche Testinstitut „AV-Test“ zeigt, wie seriöse Untersuchungen ablaufen können. Die Magdeburger Virenexperten gelten nicht nur als der führende Anbieter von Services im Bereich der IT-Sicherheit und Antivirenforschung. Vielmehr überraschen sie die Antivirenszene immer wieder mit neuen Methoden, wie Produkttests unparteiisch, realitätsnah und transparent durchgeführt werden können. Neuerdings zertifiziert AV-Test die überprüften Produkte mit einem eigenen Siegel. Dieses besitzt, ähnlich wie eine Auszeichnung bei Stiftung Warentest, einen hohen Stellenwert über die IT-Branche hinaus.

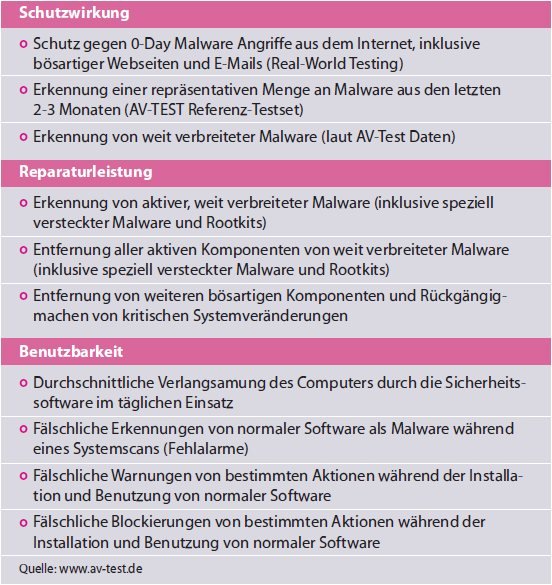

Die Produktanalysen betrachten die drei Module Schutzwirkung, Reparaturleistung und Benutzbarkeit. Sie spiegeln die Ansprüche an eine moderne, professionelle Sicherheitsleistung wider.

Um die Schutzwirkung einer Sicherheitslösung zu testen, wird diese auf einem nicht infizierten System installiert und das Verhalten bei Bedrohungen durch Malware überprüft. Dafür werden verschiedene Angriffsszenarien aus der Praxis simuliert. Das Institut betrachtet hierbei die komplette Funktionalität des Schutzprogramms.

Bei der Reparaturleistung beurteilt AV-Test die Fähigkeiten, aktive Schadsoftware zu entfernen und Systemveränderungen zurückzunehmen. Zusätzlich untersuchen die Experten die Aufspür- und Entfernungsleistung bei speziell versteckter Schadsoftware (Rootkits).

Zum Bereich Benutzbarkeit zählen die Analysen von Systembeeinträchtigungen. Dies sind unter anderem Warnmeldungen, allgemeine Meldungen und Blockierungen, Fehlalarme während des System-Scans und die Verlangsamung des Computers während der Benutzung. Im Detail sieht ein Testergebnis wie folgt aus (siehe Tabelle).

Innovationen als Erfolgsgarant

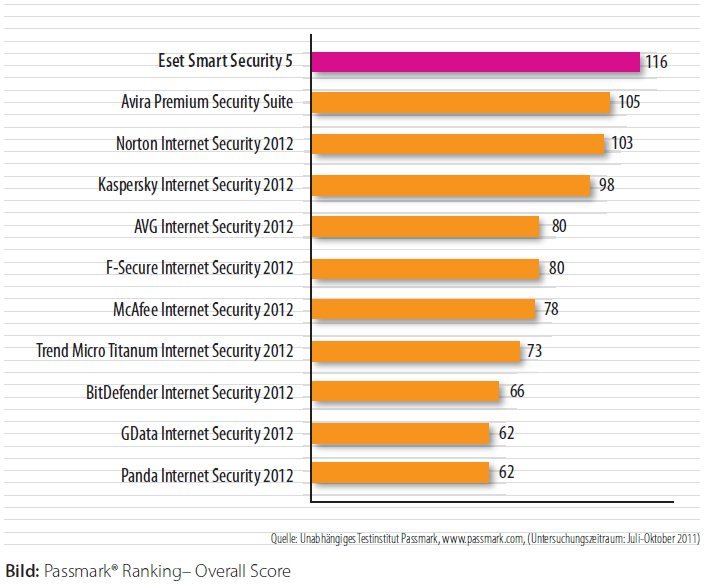

Bei aller Diskussion um die Ergebnisse der aktuellen Vergleichstests kristallisieren sich dennoch einige Top-Hersteller heraus. Einer davon ist der slowakische Antivirenhersteller ESET. Er erzielte in den wichtigen Analysen unabhängiger Testinstitute erstklassige Ergebnisse. Stiftung Warentest „Gut“ (2011), Top-Produkt 2011 bei AV-Comparatives, Produkt des Jahres 2011 bei AV-Test (Testfeld: Bedienbarkeit), die meisten 100%-Awards aller Hersteller bei Virus Bulletin – die Liste der Auszeichnungen und Zertifikate ist lang. Dies ist Grund genug, den Virenjäger genauer zu betrachten.

Eine der ersten AV-Lösungen weltweit

Die Entwicklung von ESET NOD32 stellte 1987 eine pionierhafte und zukunftsweisende Innovation dar. Das Programm zählt zu den ersten professionellen Antivirenlösungen weltweit. Die Firmengründer Pasko und Trnka erkannten schnell, dass Viren eine ernste Gefahr für das damals noch junge World Wide Web darstellen werden. Daher verbesserten sie permanent ihr Produkt NOD32. Schon damals besaß es Erkennungs-, Beseitigungs- und Schutzfunktionen, um Rechner vor Schädlingen zu bewahren oder von diesen zu säubern. Das Programm konnte bereits über die Maus gesteuert werden, während andere Programme noch mit Befehlszeilen gefüttert werden mussten.

Unabhängigkeit dank eigener Virenscanengine

Die selbst entwickelte Virenscanengine bildet seit jeher die Basis aller ESET-Produkte. Die ständige Pflege der Virensignaturdatenbank und die Erstellung neuer „Gegenmittel“ waren einzigartig in den Anfängen des Internets. Heute zählt ESET zu den wenigen Herstellern, die eine eigene Scanengine besitzen. Diese erlaubt eine schnelle Reaktion auf neue Bedrohungen und sichert vor allem die Unabhängigkeit von Lizenzgebern.

Proaktive Erkennung als Markenzeichen

Zu Beginn des neuen Jahrtausends stellte ESET eine neue Technologie vor. Der sogenannten ThreatSense-Technologie gelang es, die signaturbedingte Erkennung mit erweiterten heuristischen Methoden zu kombinieren. Es war so in der Lage, auch gegen unbekannte Malware einen wirksamen Schutz abseits von Signaturen anzubieten. ThreatSense verbesserte die Schutzwirkung und das Arbeitstempo der eigenen Lösungen nachhaltig. Auch der Ressourcenverbrauch auf dem Rechner wurde weiter minimiert. Gleichzeitig veränderte es die gesamte Antiviren-Branche, die auf den Zug „Proaktivität“ aufspringen musste.

Neue Cloud-Security ist ein alter Hut

Die Erweiterung von ThreatSense zu ThreatSense.Net gilt als Wegbereiter der modernen Cloud-Security. Threat-Sense.Net sammelte weltweit mit Hilfe und Zustimmung der Anwender Informationen über und Samples von Malware. Dieses Frühwarnsystem erkannte anhand ThreatSense neue Malware quasi in Echtzeit. Die Virenexperten stellten dadurch neue Signaturen oder andere Gegenmaßnahmen viel schneller bereit als der Branchendurchschnitt. 2011 präsentierte ESET das neue „ESET Live Grid“. Es kombiniert die Stärken von ThreatSense und Threat-Sense.Net zu einer homogenen Einheit. Die Signatur-, Verhaltens- und Cloud-basierte Erkennung gepaart mit „Advanced Heuristics“ und weiteren Sicherheitsmodulen setzt einen neuen Qualitätsstandard.

Antizipation von Gefahren

Das slowakische Unternehmen sieht sich selbst als technologischen Vorreiter von Sicherheitssoftware auf dem Markt. Um diese Position zu bestätigen und auszubauen, werden umfangreiche Investitionen in Forschung und Entwicklung getätigt. Im Mittelpunkt der Strategie stehen die neuen Cyber Threat Analysis Center (CTAC). Diese verfolgen die aktuellen Sicherheits-Trends, analysieren sie und sollen neue Wege entwickeln, um Anwender noch besser vor Malware zu schützen.

Nach Krakau (Polen) wurde Ende 2010 im amerikanischen San Diego das nächste CTAC eröffnet. Die Center arbeiten sowohl mit den ESET-Virenlabors als auch mit Universitäten, Internet Service Providern und anderen Einrichtungen, die Malware bekämpfen, eng zusammen.

Netzwerke in sicheren Händen

ESET-Produkte haben sich im Business-2-Business einen sehr guten Ruf erworben. Neben der hohen Erkennungsrate und dem raschen Arbeitstempo überzeugen die Lösungen vor allem durch den minimalen Verbrauch an Systemressourcen. Das Netzwerk ist somit leistungsfähiger und bietet seinen Clients eine bestmögliche IT-Umgebung an.

IT-Experten finden bei ESET ein vollständiges Produktportfolio vor. Es umfasst Programme zum Schutz von Windows-, Mac- und Linux-Clients. ESET Mobile Security bietet Smartphones und Tablet-PCs umfassende Sicherheit vor Malware und Datenverlust. Mobile Geräte mit den Betriebssystemen Windows Mobile, Symbian und Android werden unterstützt. Für Firmenkunden wird ein umfassender Malware-Schutz angeboten, der auch Lösungen für Mailserver, Netzwerk-Gateways und Fileserver unterschiedlicher Serverbetriebssysteme und E-Mail-Server-Plattformen umfasst. Sie gewährleisten proaktiven und präzisen Antivirenschutz für High-Traffic-Server und umfangreiche Dateisysteme. IT-Einkäufer müssen also nicht verschiedene Anbieter kombinieren, um alle eingesetzten Geräte zu schützen. Diese Variante erzeugt in der Praxis viel Mehrarbeit, beispielsweise durch verschiedene Administrator-Konsolen, Lizenzbedingungen und technische Unverträglichkeiten.

Einfache Administration

IT-Administratoren loben zudem die einfach zu bedienende Remote Administrator Konsole. Über sie lassen sich alle Aufgaben der Antivirensoftware zentral für das gesamte Netzwerk einstellen und steuern. Viele Routine-Tätigkeiten übernimmt die Software automatisch und entlastet so den Admin. Von der Active Directory Synchronisation bis zur Erstellung eigener Policy-Regeln bietet der Remote Administrator eine breites Funktionsangebot.

Kostenreduktion durch Unilicense

Einmalig in der Branche ist das neue „Unilicense-Prinzip“. Der Kauf einer ESET-Lizenz bindet die Software nicht mehr an ein bestimmtes Betriebssystem, sondern lediglich an die Hardware. Alle Betriebssysteme, die sich auf einem Rechner befinden, können dann ohne weitere Kosten geschützt werden. Beispielsweise kann man mit einer Windows-Lizenz von ESET NOD32 Antivirus auch das parallel installierte Linux sichern. Das entsprechende Produkt lädt der Anwender einfach kostenlos herunter und installiert ist. Bei Mitbewerbern müßte der Linux-Schutz separat bezahlt werden. Mit Unilicense vereinfacht sich die Verwaltung der eingesetzten Clients und Server enorm. bendrein senkt es die Lizenzkosten für den Schutz des Netzwerks.

Kostenloser Support

Im Gegensatz zu anderen Mitbewerbern bietet ESET einen kostenlosen Support per Post, E-Mail, Fax und am Telefon. Das Hilfe-Team besteht aus Supportspezialisten, die imdirekten Kontakt zu den Entwicklern stehen. Dies gewährleistet eine schnelle und vor allem kompetente Hilfe. Parallel dazu helfen die mehr als 2500 ESET-Fachhändler inDeutschland weiter. Sie beraten bei der Auswahl der Produkte und bleiben aktiver Ansprechpartner auch in technischen Fragen.

Michael Klatte, www.eset.de

Diesen Artikel lesen Sie auch in der it management, Rubrik it security , Ausgabe 3-2012.