Künstliche Intelligenz und Machine Learning sind omnipräsent. Scheinbar geht nichts mehr ohne sie. Nicht zuletzt die Werbung feiert die neuen Technologien als der Weisheit letzter Schluss: Auch in der IT-Security werden sie immer öfter als die neuen Wunderwaffen gegen Cyberkriminalität gehandelt.

Manche erhoffen sich von ihnen den ultimativen Befreiungsschlag gegen Malware, andere befürchten die Zunahme weiter ausgereifter Cyberattacken. Recht haben beide Seiten.

Künstliche Intelligenz ist nicht Machine Learning

Nicht erst seit gestern ist die Idee der Künstlichen Intelligenz (KI) bzw. richtiger des Maschinellen Lernens (ML) in aller Munde. Welches Veränderungspotenzial diese Technologien jedoch tatsächlich mit sich bringen, ist in vielen Branchen noch nicht oder nicht umfassend bekannt. Nur eines steht fest: Von der Entwicklung tatsächlicher künstlicher Intelligenz, wie wir sie auf der Kinoleinwand antreffen, sind wir noch weit entfernt.

Die Begriffe Künstliche Intelligenz und Machine Learning werden häufig und fälschlicherweise synonym verwendet. Bei KI geht es um die Idee, dass eine Maschine selbstständig „intelligent“ lernen und agieren könnte, ohne menschliches Zutun und allein auf Basis von Input aus der Umwelt. Machine Learning ist mithilfe von Algorithmen zur Datenverarbeitung in der Lage, bestimmte Aufgaben autark zu bewältigen. Die Lösung basiert dabei auf der Fähigkeit des Rechners, in großen Datenmengen schnell Strukturen und Anomalien zu erkennen und auf die für die Fragestellung wesentlichen Punkte herunterzubrechen (Modellgenerierung). Nichtsdestotrotz wird ML meist als die zentrale Grundlage von KI gehandelt.

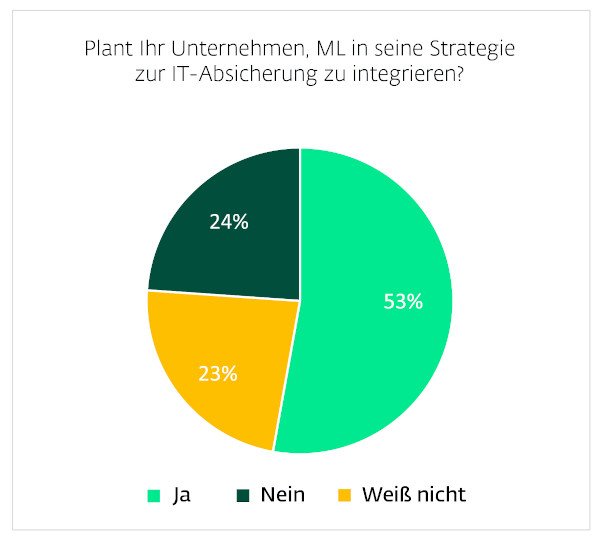

Abb. 1: Plant Ihr Unternehmen, ML in seine Strategie zur IT-Absicherung zu integrieren?

ML sorgt für mehr IT-Sicherheit

Maschinelles Lernen und eine seiner Methoden, Deep Learning, sind hingegen technisch ausgereift und bereits seit Jahrzehnten Teil unserer IT-Security-Welt. Gesteigerte Aufmerksamkeit erfahren beide jedoch erst in den letzten Jahren. Sie helfen dabei, Betrugsfälle aufzudecken und kriminelle Machenschaften zu analysieren. Damit tragen sie erheblich dazu bei, neue Lösungen für bestehende Probleme zu finden.

Der Trend Machine Learning ist nicht nur in den Köpfen von Entscheidern, sondern längst in der Realität angekommen. Eine von OnePoll im Auftrag von ESET durchgeführte Studie zeigte, dass:

- 82% der Befragten glauben, dass ihr Unternehmen bereits ein IT-Security-Produkt mit ML-Komponenten im Einsatz hat.

- 80% der Befragten zudem der Ansicht sind, dass ML ihrem Unternehmen hilft oder zukünftig helfen wird, schneller auf Gefahren zu reagieren.

- 76% der Befragten nicht davon ausgehen, dass ML dabei helfen wird, einen Mangel an entsprechend ausgebildetem IT-Sicherheitspersonal in ihrem Unternehmen auszugleichen.

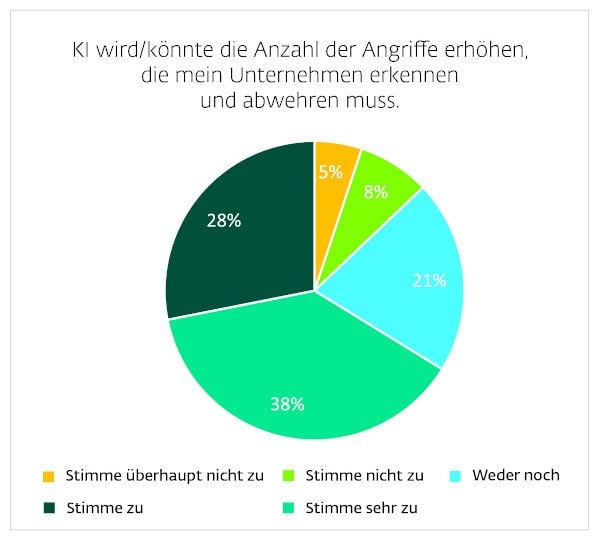

Abb. 2: KI wird/könnte die Anzahl der Angriffe erhöhen, die mein Unternehmen erkennen und abwehren muss.

Auch Cyberkriminelle gehen mit der „intelligenten“ Zeit

Die Vorteile von ML haben sich auch in der Cybercrime-Branche herumgesprochen. Immer mehr Hacker verwenden sie dafür, potenzielle Opfer beziehungsweise wertvolles Daten-Diebesgut ausfindig zu machen und auszunutzen. Gleichzeitig lassen sich mit Machine Learning Lücken und Schwachstellen finden, bevor diese geschlossen werden können. Nicht zuletzt greifen Kriminelle auf Maschinelle Lernalgorithmen zurück, um ihre eigene IT-Infrastruktur (z.B. Botnetze) zu schützen.

Unternehmen, die Machine Learning in größerem Umfang nutzen, werden hierdurch für Angreifer teils besonders attraktiv. Durch Verunreinigung von Inputdatensätzen beispielsweise sorgen sie dafür, dass eigentlich einwandfrei funktionierende Systeme fehlerhafte Ergebnisse und nicht der Realität entsprechende Bilder der Datenlage produzieren. Chaos, Betriebsstörungen und teils irreparable Schäden sind die Folge.

Malware mit ML im Herzen: Emotet

Ein Beispiel aus der Praxis, das scheinbar auf maschinellem Lernen basiert, ist die im Moment kursierende Schadsoftware Emotet. Diese wird eingesetzt, um andere unerwünschte Anwendungen, z.B. Banking-Trojaner, automatisch auf den Rechner des Opfers herunterzuladen. Dank Machine Learning ist Emotet dabei in der Lage, seine Opfer ganz gezielt auszuwählen. Gleichzeitig ist es erstaunlich gut darin, der Entdeckung durch Forscher, Botnet-Tracker und Honeypots zu entgehen.

Für seine Angriffe sammelt Emotet Telemetriedaten potenzieller Opfer und sendet diese zur Analyse an den C&C-Server des Angreifers. Im Gegenzug erhält es vom Server Befehle oder Binärmodule. Auf Basis dieser Daten wählt die Software nur diejenigen Module aus, die seinem Auftrag entsprechen. Ebenso scheint sie in der Lage zu sein, echte menschliche Akteure von virtuellen Maschinen und automatisierten Umgebungen, wie Forscher und Ermittler sie nutzen, zu unterscheiden.

Besonders auffällig ist dabei die Fähigkeit Emotets, den Unterschied zwischen legitimen und künstlichen Prozessen zu lernen. Dabei werden letztere zunächst akzeptiert, aber innerhalb weniger Stunden auf eine Blacklist gesetzt. Während von den Rechnern „echter“ Opfer aus Daten versendet werden, fällt der Schadcode auf Rechnern/Bots auf der Blacklist in eine Art Schlafmodus und stellt jegliche schädliche Aktivität ein.

Derartige Abläufe wären ohne Automatisierung kaum realisierbar. Die hinter Emotet stehenden Angreifer müssten massiv Ressourcen aufwenden, um die Malware zu steuern. Die ESET Experten nehmen daher an, dass Emotet mit maschinellen Lernalgorithmen arbeitet – das Verhalten der Malware ließe sich so mit einem Bruchteil der Ressourcen und wesentlich schneller implementieren.

Maschinelles Lernen und IoT

Von Beginn an war das Internet of Things (IoT) beliebtes Ziel von Angreifern. Seitdem steigt die Menge an Routern, Überwachungskameras und anderen smarten Geräten immer schneller an. Vielfach sind diese Geräte jedoch extrem unsicher und können oft mit einfachsten Mitteln ausspioniert oder anderweitig missbraucht werden. Typisch sind werkseitig gesetzte oder unsichere Passwörter oder über Jahre bekannte Schwachstellen.

Mithilfe von ML-Algorithmen sind Angreifer noch besser in der Lage, Profit aus diesen Problemen zu schlagen, beispielsweise können sie:

- Bisher unbekannte Schwachstellen in IoT-Geräten finden und Unmengen an Daten über Traffic und Nutzerverhalten sammeln, welche dann für das Training von Algorithmen zur Verbesserung von Tarnmechanismen genutzt werden können.

- Standardverhalten und -prozesse bestimmter, rivalisierender Malware lernen, um diese bei Bedarf zu entfernen oder für eigene Zwecke zu missbrauchen.

- auf Basis von Millionen geleakten Passwörtern jedes Jahr Trainingssets mit den effektivsten Passwörtern erstellen. So werden sie in Zukunft noch einfacher in vergleichbare IoT-Geräte eindringen.

Mensch und Masche als Team können Hacker besiegen

Maschinelles Lernen ist im Kampf gegen Cyberkriminalität von großer Bedeutung, vor allem in Bezug auf die Malware-Erkennung. Anhand riesiger Datenmengen wird ML daraufhin trainiert, digitale Schädlinge korrekt in „gutartig“ und „bösartig“ zu unterteilen. So lassen sich auch neue und unbekannte Elemente automatisch einer der beiden Kategorien zuordnen. Anders liessen sich Tausende von Schädlingen, die die ESET Viruslabs täglich erkennen, gar nicht abwehren.

Im Gegensatz zur Maschine ist der Mensch in der Lage, aus Kontexten zu lernen und kreativ zu agieren. Das ist etwas, zu dem kein noch so weit entwickelter Algorithmus fähig ist. Professionelle Malware-Autoren können beispielsweise den tatsächlichen Zweck ihres Codes geschickt verschleiern. So lassen sich bösartiger Code in einzelnen Pixeln einer sauberen Bilddatei oder Codeschnipsel von Schadsoftware in einzelnen Dateien unbemerkt verstecken. Erst wenn die einzelnen Elemente an einem Endpoint zusammengefügt werden, entfaltet sich das schädliche Verhalten. Ist der ML-Algorithmus dann nicht in der Lage, das zu identifizieren, fällt er im Zweifel eine falsche Entscheidung. Ein menschlicher Virenjäger erkennt anhand seiner Ausbildung, Erfahrung und einer Portion Bauchgefühl die Gefahr. Daher ist es erforderlich, dass Mensch und Maschine zusammenarbeiten, um aktiv schädliche Aktivitäten zu verhindern.

ML ist nur Teil einer komplexen Sicherheitsstrategie

ML ist in der IT-Security seit den 1990er Jahren ein wichtiger Sicherheitsbaustein – und keine neuartige Erfindung. Wenn das letzte digitale Jahrzehnt etwas gelehrt hat: Für komplexe Probleme gibt es keine einfachen Lösungen. Das gilt besonders für den Cyberspace, wo sich die Bedingungen binnen weniger Minuten verändern können. In der heutigen Geschäftswelt wäre es unklug, sich nur auf eine Technologie zu verlassen, um eine widerstandsfähige Cyberabwehr aufzubauen. IT-Entscheidungsträger müssen erkennen, dass ML zweifellos ein wertvolles Instrument im Kampf gegen Cyberkriminalität ist, aber eben nur ein Teil der gesamten Sicherheitsstrategie eines Unternehmens sein sollte. Und dazu zählt nach wie vor die fachliche Expertise von echten Menschen: den Sicherheitsbeauftragten und Administratoren.

Fazit

Dank Big Data und verbesserter Rechnerleistung ist Machine Learning in den letzten Jahren zum Mittel der Wahl für unzählige Anwendungsgebiete geworden – darunter IT-Security. Doch die Welt der Internetsicherheit befindet sich im stetigen Wandel. Es ist deshalb unmöglich, sich ausschließlich mit ML-Algorithmen gegen die sich häufig ändernden Gefahren zu schützen. Mehrschichtige Lösungen, kombiniert mit talentierten und qualifizierten Mitarbeitern, werden der einzige Weg sein, den Hackern immer einen Schritt voraus zu sein.

www.eset.com/de