Umfrageergebnisse belegen jedoch, dass 70 Prozent der Unternehmen bereits negative Erfahrungen mit Dokumentenmissbrauch im Druckumfeld gemacht haben. Dennoch konzentrieren sich Unternehmen weiterhin hauptsächlich auf die Absicherung ihres Firmennetzwerks und vernachlässigen darüber die Bedrohung die von Druckern, Kopierern und MFPs für die Datensicherheit ausgeht.

Mehr Funktionalität – höheres Risiko

MFPs können nicht nur drucken, kopieren, faxen und scannen, sondern verfügen auch über interne Datenspeicher und eine Scan-to-E-Mail-Funktion. Darüber hinaus sind sie Teil des Firmennetzes und haben einen eigenen Webserver. Außerdem können MFPs Druckauf- träge von PCs, Laptops, und jetzt auch von Smartphones sowie Tablets empfangen und aus- führen. Dies ermöglicht allen Mitarbeitern ein flexibleres Arbeiten, denn sie können von ei- nem Endgerät ihrer Wahl auf ein Multifunktionssystem zugreifen.

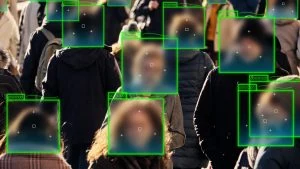

Allerdings birgt die Einbindung in das Unternehmensnetz Sicherheitsrisiken, weil die Aktivitäten am Endgerät ohne geeignete Maßnahmen kaum kontrolliert werden können. Gleichzeitig bildet der Netzwerkzugang eine Schwachstelle, über die sich Hacker Zugriff auf vertrauliche Informationen verschaffen können. Für Unternehmen heißt dies, dass sie gel- tende Rechtsvorgaben zur Gewährleistung der Informationssicherheit auch für netzwerkfä- hige Drucker, Kopierer, Faxe und MFPs umsetzen müssen.

Ganzheitliche Sicherheitskonzepte

Um den Missbrauch von vertraulichen Dokumenten zu verhindern, müssen daher im un- ternehmensweiten IT-Sicherheitskonzept auch alle Komponenten des Druckumfelds berück- sichtigt werden. Je nach Unternehmensgröße und Branche ergeben sich individuelle Sicher- heitsanforderungen. Diese werden in der Regel in enger Zusammenarbeit zwischen Systemanbietern und Anwendern formuliert. Daraus werden relevante Risiken und geeignete Gegenmaßnahmen definiert.

Schwachstellen müssen erkannt werden

Der häufigste Grund, weshalb vertrauliche Informationen auf Abwege geraten, ist mensch- liche Nachlässigkeit. So bleiben Dokumente nicht selten unabsichtlich im MFP liegen; man- che Ausdrucke werden erst gar nicht beim Drucker abgeholt. Gefährlich wird es dann, wenn unzufriedene Mitarbeiter diese Situation ausnutzen und sich vertrauliche Informationen an- eignen, um dem Arbeitgeber zu schaden. Abgetrennte Druckerräume ohne Zugangskontrol- le erleichtern diese Art des Missbrauchs.

Das so genannte Pull Printing kann dies verhindern: Dabei wird der Druckvorgang erst dann gestartet, wenn sich der Mitarbeiter mit der Eingabe eines Passwortes direkt am Aus- gabegerät identifiziert. Weitere Möglichkeiten der Authentifizierung sind Smartcards, bio- metrische Verfahren wie das Scannen des Fingerabdrucks oder Ausweise mit RFID-Tags. Über das von Xerox entwickelte Secure Access Unified ID System können Mitarbeiter bei- spielsweise Druckaufträge an einen zentralen Printserver schicken. Das Dokument lässt sich dann unternehmensweit an jedem MFP ausdrucken, allerdings erst dann, wenn sich der Be- nutzer zuvor authentifiziert hat.

Sind noch strengere Sicherheitsmaßnahmen gefordert, kann zusätzlich eine PIN-Num- mer abgefragt werden. Zusätzlich beschleunigt Secure Access die Bedienung. Denn das Mul- tifunktionssystem kann anhand der Informationen der Benutzerkennkarte bei Anmeldung bereits Datenfelder automatisch ausfüllen, beispielsweise das „von“-Feld beim Versand eines Scans per E-Mail. Eine weitere Sicherheitsfunktion ist die Einschränkung von Scan-to-Email- und Scan-to-Fax-Funktionen auf vordefinierte Adressen. Dies stellt sicher, dass nur dazu au- torisierte Mitarbeiter Dokumente versenden können.hung, die von Druckern, Kopierern und MFPs für die Datensicherheit ausgeht.

Geräte und Dokumente vor unerlaubtem Zugriff schützen.

Lesen Sie weiter auf Seite 18 im eBook Business Printing.