Fidelis Endpoint zeichnet sich dadurch aus, dass es die Fähigkeiten von diversen Endpoint Konzepten kombiniert und so schnelle Abfragen an Endpunkte im Netzwerk, die Echtzeit-Erkennung von Bedrohungen und gleichzeitig Endpoint-Forensik bietet. Damit werden sowohl Hunting und Validierung ermöglicht, aber auch System-Management und Vulnerability-Audit-Funktionen zur Verfügung gestellt.

Fidelis Endpoint 6.1 verkürzt die Zeit, die Security-Teams zur Untersuchung benötigen und zur Bekämpfung von Security Incidents – also alle sicherheitsrelevanten Vorkommnissen. Fidelis Endpoint verfolgt Hacker-Aktivitäten in Echtzeit und bietet so genau die Informationen, um Angriffe schnell aufzudecken und beantworten zu können.

„Die Angriffe zielen auf Laptops, Server und andere Endgeräte“, erklärt Brian Karney, Cybersecurity Senior Vice President of Products bei Fidelis. „Will man den Schaden begrenzen, den die Angreifer anrichten können, muss man jeden ihrer Schritte sofort sichtbar machen und zugleich ihre langfristige Strategie aufdecken. Mit Fidelis Endpoint haben Security-Teams die Möglichkeit, sofort verdächtige Aktivitäten an Endpoints zu erkennen; ebenso lassen sich Ereignisse noch im Nachhinein analysieren. Sie können mit einem einzigen Mausklick Informationen abrufen, die ihnen das Verständnis der Vorgänge erleichtern und bei der Wahl der richtigen Gegenmaßnahmen helfen.“

Zu den aktuellen Erweiterungen und Verbesserungen in Fidelis Endpoint 6.1 gehören folgende Highlights:

Event-Monitoring in Echtzeit

Die neue Version führt ein neues, zentralisiertes Event-Monitoring ein, mit dem sich Vorgänge an allen Endgeräten im Unternehmensnetz in Echtzeit erkennen und verfolgen lassen. Fidelis Endpoint zeichnet kritische Endgeräte-Aktivitäten nun kontinuierlich auf und stellt sie in einem zentralen Event-Repository als Stream zur Verfügung. Zu den erfassten Vorgängen gehören Dateimanipulationen, Prozesse, Änderungen an der Registry sowie Netzwerk-, URL- und DNS-Aktivitäten. Zusätzlich zur besseren Erkennungsleistung liefern die historischen Informationen zu den Events in der neuen Version aussagekräftigere Anhaltspunkte, die es erleichtern, Warnungen erfolgreich zu ihrem jeweiligen Ursprung zurückzuverfolgen. Wenn Fidelis oder andere Threat-Intelligence-Services ihre Teams über neue Bedrohungen informieren, lassen sich diese Daten nun direkt auch auf Ihre Aufzeichnungen anwenden. So finden sie heraus, ob Sie in der Vergangenheit bereits Opfer der fraglichen Attacken geworden sind.

Verbesserte Erkennungs-Engine

Eine neue Erkennungs-Engine ergänzt das zentralisierte Event-Monitoring-System und erlaubt das Aufdecken laufender Angriffe in Echtzeit. Die Erkennungsmechanismen greifen auf eine immer höhere Zahl von Verhaltensregeln zu – IOCs oder „Angriffs-Indikatoren“, die das Fidelis Threat Research Team erarbeitet und zur Verfügung stellt. Die Regeln lassen sich dazu einsetzen, automatisch Gegenmaßnahmen einzuleiten, Vorgänge für eine spätere Untersuchung vorzumerken, eine Maschine zu isolieren oder auf RAM zuzugreifen. Die neue Erkennungs-Engine unterstützt kundenspezifische und von anderen Anbietern bereitgestellte Indikator-Feeds und ermöglicht es, individuelle Verhaltensregeln zu erstellen.

Event-getriebene Benutzeroberfläche

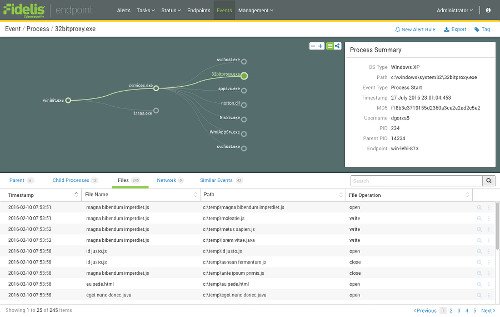

Sobald Fidelis Endpoint einen Angriff erkennt, zeigt eine interaktive Benutzeroberfläche an, wie sich die Attacke Schritt für Schritt entwickelt hat. Security-Teams können ihre Gegenmaßnahmen so gezielt auf das spezifische Event abstimmen. Außerdem haben die Security Administratoren die Möglichkeit, die Informationen zu filtern, Events mit Tags zu versehen, ähnliche Vorkommnisse aufzurufen und auf einfache Weise Regeln zu erstellen, mit denen sich zukünftige Ereignisse der gleichen Art schneller erkennen oder verhindern lassen. Die Regeln erleichtern es außerdem, frühere Events dieses Typs im Repository zu finden.

Weitreichende Integration mit Fidelis Network

Die Einführung des Event-Monitorings hat eine weitergehende Integration des Produkts mit Fidelis Network zur Folge. Wenn Fidelis Endpoint eine Warnung von Fidelis Network zugestellt bekommt, fragt das System nun automatisch das Event-Repository ab, um herauszufinden, was geschehen ist und wie das Ereignis zu bewerten ist. Diese Ergebnisse stehen innerhalb weniger Sekunden zur Verfügung. Fidelis Endpoint erstellt direkt anschließend dynamisch eine Alarm-Regel und überwacht mit deren Hilfe andere Systeme daraufhin, ob sie ebenfalls Anzeichen für das von Fidelis Network gemeldete Verhalten zeigen.

Script-Unterstützung für alle Jobs

Alle Jobs in Fidelis Endpoint bedienen sich in der neuen Version der integrierten Peer-to-Peer-Script-Engine. Diese ermöglicht es den Anwendern, Abfragen und Jobs auszuführen und nahezu in Echtzeit Resultate von Hunderten oder Tausenden der Endgeräte im Netz zu erhalten.

Erweiterte Kontext-Informationen

Anwendern stehen in der neuen Version erweiterte Kontext-Informationen zu einzelnen Endgeräten zur Verfügung. Damit lässt sich schnell herausfinden, wer gerade an einem spezifischen System angemeldet ist, wie dessen Host-Name und die IP-Adresse lauten, welches Betriebssystem darauf läuft und welche Event- und Job-Daten dazu bereits vorliegen – alles zusammen und übersichtlich am gleichen Ort.

„Bevor diese Version verfügbar war, mussten Anwender zwischen Anbietern wählen, die ihre Produkte entweder auf schnelle Abfragen, auf die Echtzeit-Erkennung von Bedrohungen oder auf Endpoint-Forensik hin optimiert hatten“, blickt Kurt Bertone, Chief Technology Officer bei Fidelis Cybersecurity, auf die Vergangenheit zurück. „Mit Fidelis Endpoint 6.1 steht jetzt das erste Produkt für die Erkennung und Abwehr von Bedrohungen zur Verfügung, dessen Architektur daraufhin optimiert ist, diese drei Einsatzszenarien zugleich und gleich gut zu adressieren.“