Sie kommt als umfassende Verschlüsselungslösung für Laufwerke von PCs, Laptops und Servern mit zentralisierter Verwaltung und detailliertem Reporting. Mit dem neuen Tool erweitert Panda Security seine Cyber-Sicherheitslösung „Adaptive Defense 360“ um eine effektive Verschlüsselungslösung als zusätzlichen Schutz der Daten auf allen Endpoints.

Indem die Laufwerke von Desktops, Laptops und Servern automatisch verschlüsselt werden, können Unbefugte ohne den passenden Zugang nicht auf die dort befindlichen Informationen zugreifen: eine ergänzende Sicherheits- und Kontrollebene für Unternehmen. Zu der vollständigen Ver- und Entschlüsselung aller Laufwerke bietet dieses Modul zugleich die Verwaltung der Wiederherstellungsschlüssel. Darüber hinaus kann eine Datenanalyse zum Verschlüsselungsstatus exportiert und eine zentralisierte, individuelle Policy Application festgelegt werden.

Laut Gartner werden 10 % aller Notebooks während ihres Lebenszyklus gestohlen oder gehen verloren. Rund 16 % der Datenschutzverletzungen entstehen durch Vermögensverluste, die bspw. durch Computerbetrug ausgelöst werden. Dies verdeutlicht, dass eine Datenverschlüsselung auf mobilen Endgeräten in der IT-Infrastruktur von Unternehmen einen elementaren Aspekt darstellt. Insbesondere seit Einführung der DSGVO gelten verschlüsselte Daten bei einem Datenleck nicht als kompromittiert.

Umfassende Lösung

Während „Panda Adaptive Defense 360“ einen fortschrittlichen Endpoint-Schutz vor Cyberangriffen bietet, schützt das Zusatzmodul „Panda Full Encryption“ einfach und effektiv vor einem direkten Gerätezugriff – ob nach Diebstahl, Verlust oder vor böswilligen Insidern. Unter Verwendung der BitLocker-Technologie auf Windows Basis lassen sich Festplatten mit wenigen Klicks zentral ver- und entschlüsseln, ohne die Gerätenutzung zu beeinträchtigen. Sollte BitLocker nicht vorhanden oder aktiviert sein, erledigt das Panda-Tool automatisch alle Einstellungen und Aktivierungen – auch bei integrierten Trusted Platform Modulen. Panda empfiehlt die Nutzung dieser Verschlüsselungslösung mit eigenständigem Passwort. Dennoch besteht auch die Möglichkeit, den Zugriff auf die verschlüsselten Daten über das allgemeine Windows Login freizugeben.

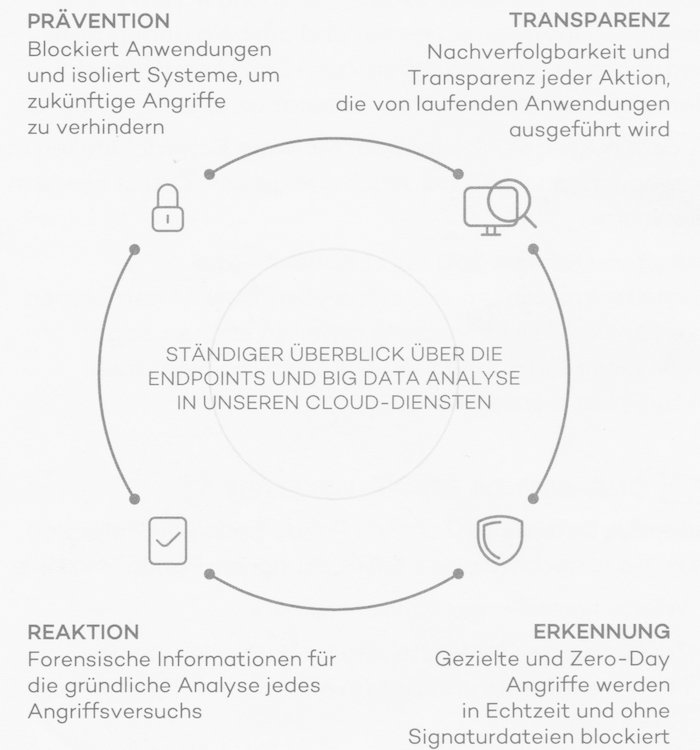

Bild: Panda Adaptive Defense 360: von der Prävention zur Reaktion.

Gespeicherte Wiederherstellungsschlüssel schaffen Unternehmen einen entscheidenden Vorteil, da sie zentral über die Cloud-basierte Plattform „Aether“ zu verwalten und zu steuern sind. Im Falle eines Abhandenkommens des Wiederherstellungsschlüssels kann ein Netzwerkadministrator diesen in der Management-Konsole „Aether“ abrufen und dem User zukommen lassen. Auch können gruppen- und endpointspezifische Verschlüsselungsvorschriften definiert und in Berichten angezeigt werden, um diese bei Notwendigkeit Aufsichtsbehörden oder Institutionen vorzulegen. So sticht dieses Modul vor allem durch die einfache Bedienung und Wartung, einen minimalen Ressourceneinsatz, die Sicherstellung der Serviceverfügbarkeit und die ständige Systemüberwachung hervor. Entsprechend rundet „Panda Full Encryption“ die fortschrittliche IT-Sicherheitslösung „Adaptive Defense 360“ ab, die – basierend auf KI und selbstlernenden Systemen in Big-Data-Umgebungen – eine Echtzeitüberwachung und Klassifizierung aller Prozesse auf allen Endpoints inklusive mobiler Geräte bereitstellt.

www.pandasecurity.com