Die koordinierte Abschaltung von Aisuru und Kimwolf durch das ZAC NRW, das BKA sowie kanadische und US-amerikanische Behörden am 19. März 2026 verdient echte Anerkennung.

Monatelange, technisch hochkomplexe Ermittlungen, enge internationale Koordination, Durchsuchungen auf zwei Kontinenten und die Sicherstellung von Kryptowährungen waren dafür notwendig. Das ist das Ergebnis harter, oft unsichtbarer Arbeit, die dem organisierten Cybercrime auf Augenhöhe begegnet. Allein Aisuru gab über 200.000 DDoS-Angriffsbefehle aus, Kimwolf über 25.000. Einige dieser Angriffe erreichten rund 30 Terabit pro Sekunde und gehören damit zu den volumenstärksten, die je gemessen wurden. Angriffe dieser Dimension gefährden nicht nur einzelne Unternehmen, sondern die Funktionsfähigkeit ganzer Wertschöpfungsketten.

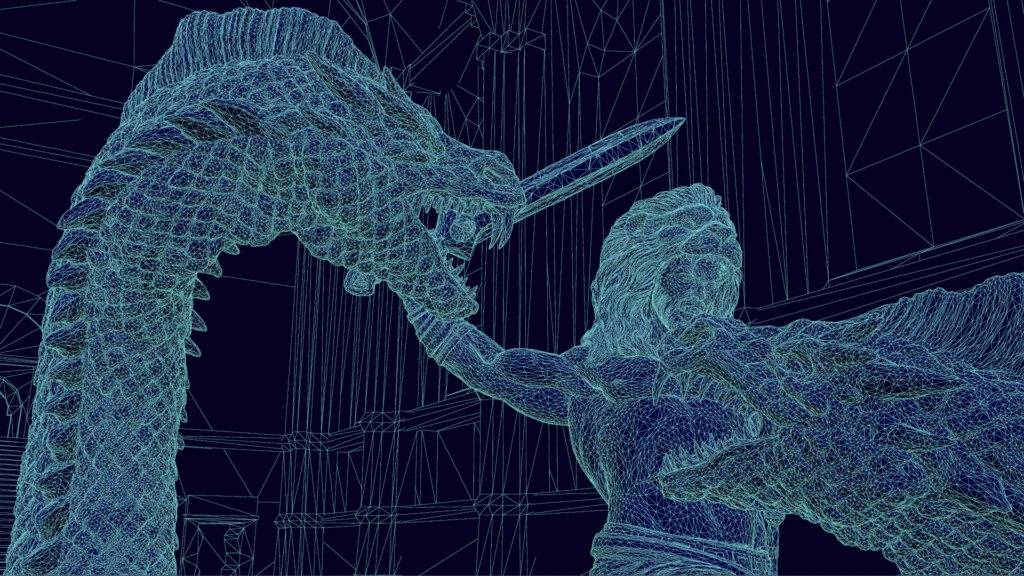

Dennoch wäre es ein Fehler, sich in Sicherheit zu wiegen. Botnetz-Infrastrukturen funktionieren wie die Hydra aus der griechischen Mythologie: Schlägt man einen Kopf ab, wachsen zwei nach.

Ein Jahrzehnt Takedowns

Seit 2014 kann das BKA eine beeindruckende Reihe erfolgreicher Operationen verzeichnen: Gameover Zeus, Ramnit, Avalanche, Emotet, Qakbot und die Loader-Netzwerke der Operation Endgame – und nun Aisuru und Kimwolf. Jedes Mal ein echter Erfolg – und jedes Mal haben sich die Täter reorganisiert, oft schneller als erwartet. Nach der Zerschlagung von Emotet im Jahr 2021 dauerte es weniger als zehn Monate, bis die Infrastruktur in neuer Form zurückkehrte. Aisuru tauchte Ende 2024 auf und startete bis Mitte 2025 bereits rekordverdächtige Angriffe. Im Oktober 2025 wurde daraus Kimwolf entwickelt – eine Variante mit einem neuartigen Verbreitungsmechanismus, der es ermöglichte, Geräte hinter dem Schutz des internen Heimnetzwerks zu infizieren. Und beide sind Mirai-Ableger, jenes IoT-Botnetzes, das 2016 erstmals auftauchte und dessen öffentlich verfügbare Codebasis seitdem als Vorlage für ein ganzes Jahrzehnt weiterer Botnetze diente.

Die Einstiegshürde sinkt und das Täterfeld wächst

Die wirtschaftlichen Konsequenzen sind erheblich. DDoS-Angriffe verursachen heute nicht mehr nur kurzfristige Ausfälle – sie treffen Unternehmen in ihrer wirtschaftlichen Existenz. DDoS-as-a-Service ist heute genauso einfach zu buchen wie ein Streaming-Abo. IP-Adresse eingeben, Angriffsdauer festlegen, bezahlen, loslegen. KI-Tools wie GhostGPT oder WormGPT machen technisches Vorwissen nahezu überflüssig. Die Konsequenzen sind bereits sichtbar: In Polen wurden kürzlich Minderjährige im Alter von 12 bis 16 Jahren beim Handel mit DDoS-Tools erwischt. Die Täter sind längst kein elitärer Kreis hochspezialisierter Hacker mehr. Professionellere Angreifer missbrauchen derweil Cloud-Ressourcen, die mit gefälschten Kreditkarten angemietet werden. Diese fallen oft erst nach Wochen als unbezahlt auf, während längst massiver Schaden entstanden ist.

Staatlich affiliierte Akteure operieren noch eine Ebene darüber. So setzt das prorussische Kollektiv NoName057(16) mit seinem Tool DDoSia auf eigene, robuste Infrastruktur und rekrutiert aktiv Freiwillige, die private Rechenkapazitäten gegen Bezahlung bereitstellen. Kimwolf trieb dieses Modell auf die Spitze: Anstatt offen zugängliche Geräte zu scannen, nutzte es Residential-Proxy-Netzwerke als Einfallstor in eigentlich geschützte Heimnetzwerke. Die Grenze zwischen kriminellen und geopolitisch motivierten Angriffen verschwimmt dabei zunehmend – eine Entwicklung, die auch das BKA in seinen jüngsten Lageberichten ausdrücklich benennt.

KI als Zünglein an der Waage

KI ist das Zünglein an der Waage – auf beiden Seiten. Angreifer passen ihre Vektoren in Echtzeit an Abwehrmaßnahmen an, umgehen Schutzsysteme durch Verhaltensmimikry und steigern damit nicht nur die Quantität, sondern vor allem die Qualität ihrer Angriffe. Hinzu kommt ein Phänomen, das wir bei Link11 zunehmend beobachten: sogenannte Carpet-Bombing-Attacken. Dabei werden Kapazitäten über ganze IP-Ranges hinweg ausgehöhlt. Diese Angriffe sind auf den ersten und oft auch zweiten Blick unsichtbar, in ihrer Wirkung aber gefährlicher als klassische Volumenangriffe, da sie länger unentdeckt bleiben.

Etappensieg, kein Schlusspunkt

Der 19. März ist ein starkes Signal – an Täter weltweit sowie an all jene, die auf eine funktionierende Strafverfolgung angewiesen sind. Doch der strukturelle Kampf gegen DDoS-Infrastrukturen kann nicht durch einzelne Operationen gewonnen werden. Unternehmen und Behörden müssen mit gleicher Geschwindigkeit nachziehen: mit KI-gestützter Erkennung, proaktiver Härtung der IoT-Infrastruktur – angefangen bei sicheren Passwörtern und aktuellen Sicherheitsupdates – und dem klaren Bewusstsein. Die nächste Hydra wächst bereits.