Aktuelle Erkenntnisse von Check Point Research zeigen, wie eng Cyberangriffe inzwischen mit geopolitischen Entwicklungen verknüpft sind.

Demnach wurden gezielte Kampagnen entdeckt, die Einrichtungen in Katar ins Visier nehmen und dabei auf täuschend echte Inhalte aus dem Nahostkonflikt setzen.

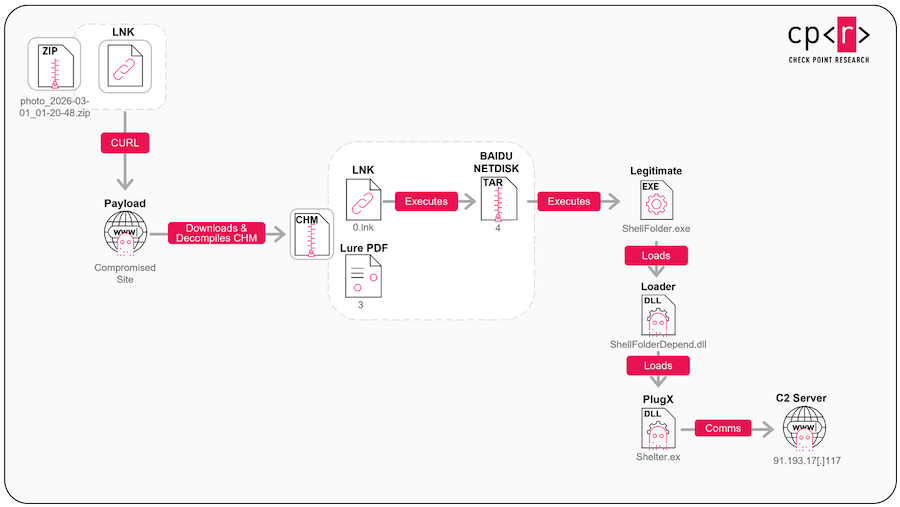

Die Angriffe begannen Anfang März und wurden mutmaßlich über E-Mails verbreitet. Dabei nutzten die Angreifer Archive mit angeblichen Fotos aus Krisengebieten als Köder. Diese Inhalte wirkten glaubwürdig, da sie sich nahtlos in die laufende Berichterstattung und Kommunikation rund um den Konflikt einfügten.

Beim Öffnen der Dateien wurde jedoch eine komplexe Angriffskette ausgelöst. Ziel war es, Schadsoftware unbemerkt auf den Systemen der Opfer zu installieren.

Bewährte Schadsoftware mit neuen Zielen

Im Mittelpunkt einer Kampagne stand die Backdoor PlugX, eine seit Jahren bekannte Schadsoftware. Sie ermöglicht Angreifern umfassenden Zugriff auf kompromittierte Systeme – von der Datenausleitung über das Mitschneiden von Tastatureingaben bis hin zur Fernsteuerung.

Die eingesetzten Techniken und Verschlüsselungsmethoden weisen laut den Forschern auf bekannte Gruppen mit chinesischem Hintergrund hin. Ähnliche Angriffsmuster wurden bereits zuvor in anderen Regionen beobachtet.

Abbildung: Infektionskette der Verbreitung von PlugX (Quelle: Check Point Software Technologies Ltd.).

Zweite Angriffswelle mit neuen Methoden

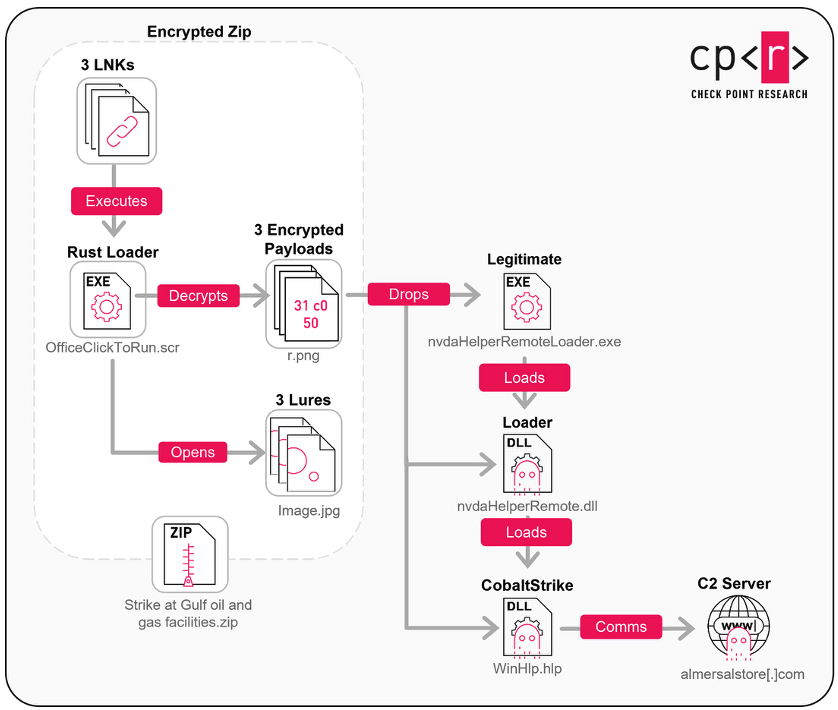

Neben PlugX identifizierten die Analysten eine weitere Kampagne mit abgewandelten Techniken. Hier kamen passwortgeschützte Archive zum Einsatz, die angebliche Angriffe auf Öl- und Gasanlagen thematisierten.

Auffällig war der Einsatz von teilweise KI-generierten Inhalten, die offiziellen Mitteilungen nachempfunden waren. Nach dem Öffnen wurde ein spezieller Loader installiert, der letztlich das Tool Cobalt Strike nachlud – ein eigentlich legitimes Framework, das jedoch häufig für Angriffe missbraucht wird.

Abbildung: Infektionskette der Verbreitung von CobaltStrike. (Quelle: Check Point Software Technologies Ltd.).

Hinweise auf staatlich gesteuerte Akteure

Die Kombination aus eingesetzten Werkzeugen, Infrastruktur und Angriffsmustern deutet auf professionell organisierte Gruppen hin. Zwar ist eine eindeutige Zuordnung schwierig, doch mehrere Indizien sprechen für Akteure mit Verbindungen nach China.

Auch technische Details wie genutzte Serverstrukturen und bekannte Angriffstechniken passen zu bereits dokumentierten Kampagnen aus diesem Umfeld.

Schnelle Anpassung an aktuelle Ereignisse

Besonders auffällig ist die Geschwindigkeit, mit der die Angreifer auf politische Entwicklungen reagieren. Die Kampagnen nutzten gezielt das gesteigerte Informationsinteresse rund um den Nahostkonflikt aus, um ihre Schadsoftware zu verbreiten.

Solche Strategien zeigen, wie flexibel und opportunistisch moderne Cyberangriffe geworden sind. Aktuelle Ereignisse dienen dabei als ideale Tarnung, um Vertrauen zu schaffen und Sicherheitsmechanismen zu umgehen.

Die Konzentration auf Katar ist dabei kein Zufall. Das Land nimmt eine wichtige Rolle im geopolitischen Gefüge der Region ein und steht im Spannungsfeld internationaler Interessen.

Die beobachteten Angriffe verdeutlichen, dass Cyberoperationen zunehmend als Instrument geopolitischer Einflussnahme genutzt werden. Unternehmen und staatliche Einrichtungen müssen sich daher nicht nur gegen technische Bedrohungen wappnen, sondern auch die politische Dimension von Cyberrisiken stärker berücksichtigen.