Das Zscaler ThreatLabZ-Team warnt vor einer derzeit in den USA und Europa aktiven Malvertising-Kampagne mit einer Android-App, die sich von selbst über Werbung in Foren, wie beispielsweise „GodLikeProductions“, auf ein System lädt und dort Admin-Rechte einfordert sowie Verbindung zu einem Command & Control-Server aufnimmt.

Das Zscaler ThreatLabZ-Team warnt vor einer derzeit in den USA und Europa aktiven Malvertising-Kampagne mit einer Android-App, die sich von selbst über Werbung in Foren, wie beispielsweise „GodLikeProductions“, auf ein System lädt und dort Admin-Rechte einfordert sowie Verbindung zu einem Command & Control-Server aufnimmt.

Die untersuchte App geht besonders heimtückisch vor und nutzt die Maske eines Sicherheits-Updates, um den Anwender zur vollständigen Installation der Malware zu bewegen. Der Anwender erhält eine Warnung über eine Sicherheitslücke seines Geräts, die zu Datenverlust führen kann. Zur Vermeidung wird er zur Durchführung eines Sicherheits-Updates aufgefordert. In der Anzeige auf dem Display besteht ausschließlich die Möglichkeit, das Update durch ein OK-Feld zu bestätigen, so dass der User zu diesem Schritt gezwungen wird und dadurch weitere Malware nachgeladen werden kann.

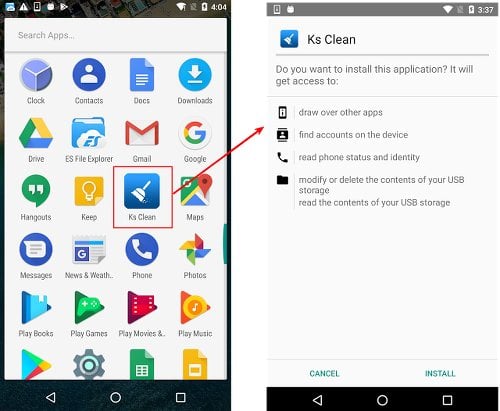

Die App fragt im Zuge der Installation nach Administrator-Rechten, die sich nicht wiederrufen lassen, wenn sie einmal gewährt wurden. Ist die Einstellung der Rechte geändert, wird durch die Malware unerwünschte Werbung auf dem Gerät angezeigt.

Zscaler konnte das Android Package (APK) identifizieren, das bekannt ist als “kskas.apk” und nach der Installation als „Ks Clean“, eine Android Cleaner-App, dargestellt wird.

Zscaler empfiehlt Android-Anwendern die folgenden Sicherheitsmaßnahmen, um eine Infektion zu vermeiden:

- Nicht auf unbekannte Links klicken

- Deaktivieren der Funktion „Unknown Sources“

- Deaktivieren der Funktion Autodownload in Android-Browsern

Eine komplette Analyse der Malware hat das Zscaler ThreatLabZ-Team in seinem Blog veröffentlicht.