Laut Aviras aktuellem Bericht zur Cyber-Sicherheitslage 2020 setzten Cyber-Kriminelle im vergangenen Jahr bei ihren Phishing-Kampagnen verstärkt auf COVID-19 als thematischen Köder. So entwickelten die Autoren von Schadsoftware die verschiedensten Strategien, um die Ängste und das Informationsbedürfnis der Anwender rund um Corona auszunutzen.

Zum Beispiel verleiten sie unbedarfte Nutzer dazu, Schadsoftware auf ihr Gerät herunterzuladen, die es den Cyber-Angreifern beispielsweise ermöglicht, Kreditkartendaten auszulesen. Insgesamt stiegen Cyber-Angriffe gegenüber dem Vorjahr weltweit um 15 Prozent.

„Schon seit Langem bedienen sich die Autoren von Schadsoftware psychologischer Tricks, um ahnungslose Nutzer zu ködern“, erklärt Alexander Vukcevic, Leiter der Avira Protection Labs. „Und derzeit befinden wir uns in einer Situation, in der viele Menschen nach Antworten suchen und sich wegen COVID-19 Sorgen machen. Diese Verunsicherung nutzen die Autoren von Schadsoftware gezielt aus“, so Vukcevic weiter.

Seit Beginn der Pandemie sind spezielle Varianten bekannter Schadsoftware-Familien aufgetaucht, die ahnungslose Nutzer mit dem Schlagwort „Corona“ oder „COVID-19“ in die Falle locken sollen.

Banking-Trojaner „Cerberus“ lockt mit „Corona“

Ein Beispiel dafür ist eine Variante des Android-Banking-Trojaners „Cerberus“, die häufig unter dem Namen „Corona-Apps.apk“ über Phishing-Kampagnen verbreitet wird. Das Schlüsselwort „Corona“ soll Android-Nutzer zur Installation des Trojaners auf ihrem Smartphone verleiten.

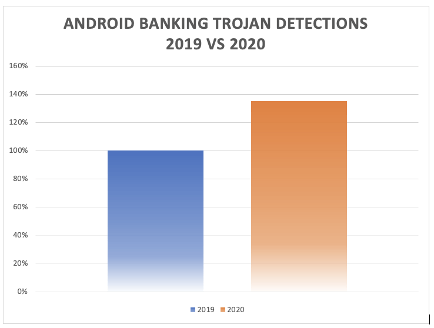

Laut dem Avira-Bericht stieg die Zahl der entdeckten Android-Banking-Trojaner 2020 um 35 Prozentpunkte im Vergleich zum Vorjahr an, was sicherlich auf die vermehrten Mobile-Banking-Aktivitäten in diesem Jahr zurückzuführen ist.

„Banking-Trojaner spielten schon immer eine wichtige Rolle in der Android-Malware-Szene und in diesem Jahr war dies nicht anders. Neben der Strategie, COVID-19 als Tarnung zu verwenden, nutzen sie auch den klassischen Ansatz: Sie tarnen sich als eine weit verbreitete App und fragen nach ungewöhnlichen Berechtigungen, um so zum Beispiel an Kreditkartendaten zu gelangen“, so Vukcevic.

COVID-19 als Treiber für Cyber-Angriffe

Insgesamt verzeichneten die Avira Protection Labs einen Anstieg der Malware-Angriffe um etwa 15 Prozent im Vergleich zum Vorjahr, wobei vor allem in den ersten und letzten Monaten des Jahres 2020 eine deutliche Zunahme zu beobachten war.

Dabei stieg die Anzahl aller durch Avira blockierten Cyber-Angriffe in diesem Jahr in gleichem Maße wie sich die Pandemie verbreitete. Zeitgleich zur ersten Welle der Pandemie im April erreichte die Anzahl der Malware-Angriffe ebenfalls ihren ersten Höhepunkt. Als das Ausmaß der Pandemie im Sommer geringer wurde, sank auch die Zahl der Angriffe. Seit Beginn der zweiten Welle im Oktober steigt die Anzahl der Malware-Angriffe wieder rasant an.

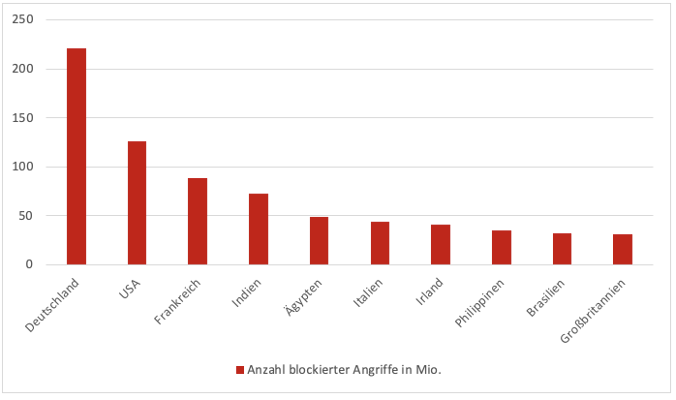

Mit über 220 Millionen von Avira blockierten Malware-Angriffen im Jahr 2020 war Deutschland das am stärksten betroffene Land, gefolgt von den USA (126 Millionen) und Frankreich (88 Millionen).

Zunehmende Gefahr im Jahr 2021: Stalkerware

Eine weitere Schadsoftware, die sich aktiv tarnt und laut Avira im kommenden Jahr zunehmend an Bedeutung gewinnt, ist Stalkerware. Bei Apps, die als Stalkerware erkannt werden, handelt es sich um eine Art von Spyware, die die Privatsphäre der Nutzer und die Sicherheit des Systems gefährden kann. Diese Spionage-Apps können ohne das Wissen oder die Zustimmung des Gerätebesitzers, wie zum Beispiel den Partner, installiert werden, um diesen heimlich zu überwachen und persönliche Informationen wie Bilder, Videos, Nachrichten und Standortdaten auszuspionieren. Um ihre Aktivitäten zu verschleiern, nutzen sie einen Tarnmodus, der die App unsichtbar im Hintergrund laufen lässt.

Aufgrund der zunehmenden Aktivität von Stalkerware-Apps im Android-Umfeld ist Avira der Koalition gegen Stalkerware beigetreten, um deren Kampf gegen diese Bedrohung zu unterstützen.

www.avira.com/de