Nutzer, die im Internet surfen, hinterlassen dort Spuren. Suchverlauf, Standort, Informationen über den Internetdienstanbieter und die IP-Adresse sind für Dritte zugänglich. Diese Daten könnten Werbetreibende, Regierungen oder der Arbeitgeber nutzen. Ein VPN-Client schützt diese Online-Informationen vor neugierigen Augen.

Die Anbieter versprechen, dass die Nutzer sicher, schnell und anonym im Internet surfen können. VPN bedeutet Virtual Private Network, also virtuelles privates Netzwerk. In der Praxis ist es tatsächlich so, dass die Daten größtenteils vor interessierten Dritten geschützt sind. Doch es kommt immer wieder zu Leaks, also zu Datenlecks.

Wie funktioniert eine VPN-Verbindung?

Eine Verbindung via VPN ist wie ein Tunnel. Auf der einen Seite steht der Computer, das Smartphone oder ein anderes Endgerät, um damit im Internet zu surfen. Am anderen Ende ist der Ausgang ins World-wide-Web über den Server des VPN-Dienst-Anbieters. Die Verbindung lässt sich leicht mithilfe einer speziellen Software aufbauen. Der VPN-Tunnel hat eine Besonderheit. Außenstehende können nur den äußeren Teil des Tunnels erkennen. Sie haben weder auf Ein- oder Ausgang noch auf die Daten im Tunnel Zugriff. VPN-Verbindungen kommen deshalb häufig in Unternehmen zum Einsatz, wenn Mitarbeiter nicht im Unternehmen sein können, allerdings Zugriff auf die Daten auf dem Server des Arbeitgebers brauchen. Viele nutzen VPN-Clients auch privat, um sicherer im Netz zu surfen. Schon heute verwendet circa ein Viertel der Weltbevölkerung den Schutz eines VPN-Anbieters für ihre Privatsphäre und für ungehindertes Content-Streaming.

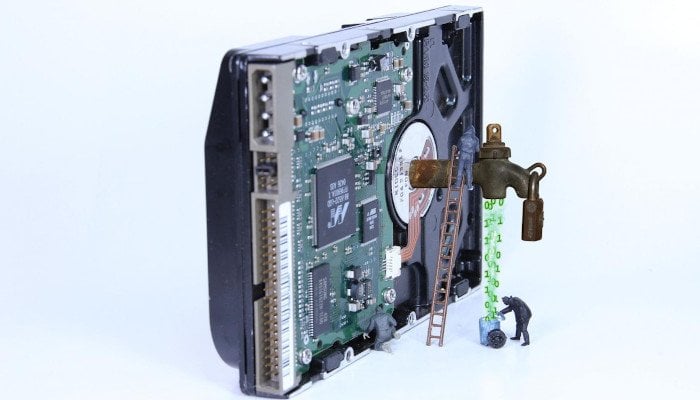

Wenn die VPN-Verbindung nicht ordnungsgemäß funktioniert, kann es zu Datenlecks kommen. Nutzer sind dann nicht mehr anonym und sicher im Internet unterwegs. (Bild: Pixabay, mohamed_hassan, CC0 Public Domain)

Wo Schwachstellen auftreten können

Verschiedene Gründe können Schwachstellen in VPN-Verbindungen zur Folge haben. So können beispielsweise Hacker das VPN mithilfe von speziellen Codes deaktivieren. Dadurch kommt es zu Systemausfällen. Wer für seine tägliche Internetaktivität eine VPN-Verbindung nutzt, sollte diese regelmäßig auf verschiedene Schwachstellen überprüfen.

Dabei lassen sich drei Arten von VPN-Leaks unterscheiden:

1. IP-Leak

Eine IP-Adresse besteht aus Zahlenreihen, die Punkte zur Abtrennung enthalten. Internet Service Provider (ISPs) vergeben diese Nummern für intelligente Geräte und bestimmte Computer. Diese IP-Adresse ist beim Surfen im Internet mit den Suchanfragen, Klicks und Webseitenbesuchen des Nutzers verknüpft. Dabei gibt es zwei Arten: das ursprüngliche IPv4-Protokoll und das neuere, sicherere IPv6-Protokoll. IPv6 ist entstanden, um die Anzahl der IP-Adressen insgesamt zu erhöhen. Viele VPN-Dienste-Anbieter arbeiten noch mit der Unterstützung von IPv4. Das kann zu Leaks bei der IP-Adresse führen.

2. DNS-Leak

DNS (Domain Name Systems) konvertieren die IP-Adressen und verwandeln sie in URLs mit bekannten Domainnamen oder vice versa. Das System ist so aufgebaut, dass die User sich nicht jedes Mal beim Besuch einer Internetseite die IP-Adresse merken müssen.

Beim Surfen im Internet sendet das Betriebssystem eine DNS-Anfrage. Damit ruft es die der Domain zugeordnet IP ab. Internet Service Provider protokollieren meist einen detaillierten Browserverlauf, den sie den Nutzern zur Verfügung stellen. Wer einen VPN-Dienst nutzt, schickt die DNS-Anfragen nicht von seinem persönlichen Endgerät, sondern über den Server des Dienstanbieters. Kommt es zu einem DNS-Leak, sendet der persönliche DNS-Server die Konvertierungsanforderungen. Das bedeutet: Browserverlauf, IP-Adresse und Standort des Service Providers werden angezeigt.

3. WebRTC-Leak

WebRTC ist die Kurzform für Web Real-Time Communication. Sie ermöglicht beispielsweise die sofortige und gemeinsame Nutzung von Sprache, Nachrichten und Videos im Browser. Diese Funktion ist hilfreich für Nutzer, die direkte browserbasierte Kommunikation anwenden. Doch WebRTC kann Schwachstellen in VPN-Verbindungen öffnen, die in allen gängigen Browsern, wie Chrome, Opera oder Firefox, auftreten. Es genügen wenige Codezeilen und jede Internetseite kann Standort oder IP-Adresse preisgeben.

Woran lässt sich erkennen, dass die VPN-Verbindung funktioniert?

Auf dem Markt gibt es verschiedene Anbieter, die gegen Geld die Sicherheit von VPN-Verbindungen prüfen. Doch es gibt auch Möglichkeiten, die Schwachstellen mithilfe einer manuellen Prüfung zu finden.

Zunächst ist es notwendig, die eigene IP-Adresse zu kennen. Sie lässt sich ganz einfach über Google suchen, bei abgeschalteter VPN-Verbindung. Dazu einfach „Was ist meine IP-Adresse“ in die Suchleiste bei Google eingeben. Die dem jeweiligen Gerät zugeordnete IP zeigt Google dann oben auf der Seite an. Diese Nummer gilt es zu notieren.

Erst jetzt erfolgt die Anmeldung beim VPN-Dienst. Anschließend erfolgt bei Google erneut eine Abfrage der IP-Adresse. Jetzt sollte bei Google eine neue IP-Adresse erscheinen. Am besten ist es, die beiden IP-Adressen genau miteinander zu vergleichen. Stimmen die IP-Adressen überein, liegt mit hoher Wahrscheinlichkeit ein Fehler vor.

- Um festzustellen, ob ein DNS-Leak vorliegt, muss der Nutzer sich bei seinem VPN-Anbieter einwählen und einen Server in einem anderen Land auswählen. Dann besucht der Nutzer einfach eine Seite mit Geo-Blocking, also einer Ländersperre, für das ausgesuchte Land. Das ist häufig bei Content-Streaming-Services der Fall. Wenn es dann nicht möglich ist, auf die Internetseite zuzugreifen, liegt höchstwahrscheinlich ein DNS-Leak vor.

- Für die Prüfung auf eine WebRTC-Schwachstelle, einfach VPN aktivieren, einen beliebigen Server auswählen und mithilfe von Google die IP-Adresse anzeigen lassen. Jetzt wird diese IP-Adresse kopiert und in die Suchleiste eingegeben. Dabei die Buchstaben IP vor die Ziffern stellen. Wenn Google jetzt den echten Standort anzeigt, ist das ein Hinweis darauf, dass ein WebRTC-Leak vorliegt.

Wie sich VPN-Schwachstellen verhindern lassen

Mit den beschriebenen Tests kann jeder leicht überprüfen, ob Schwachstellen vorliegen. Diese Überprüfungen sollten in regelmäßigen Abständen erfolgen. Um sicherzugehen, dass keine IP-Leaks entstehen, sollten Nutzer einen Anbieter auswählen, der IPv6-Adressen unterstützt. Damit User ausschließen können, dass es zu DNS-Leaks kommt, sollten sie beim VPN-Anbieter nachfragen und damit sicherstellen, dass dieser Dienst tatsächlich keine DNS-Schwachstellen zulässt.

WebRTC-Leaks lassen sich dadurch verhindern, dass die Funktion im Browser deaktiviert wird. Durch Hinzufügen einer entsprechenden Erweiterung lassen sich diese Schwachstellen ebenfalls vermeiden. Als letzte Möglichkeit können Nutzer den VPN-Anbieter wechseln. Dabei sollte der neue Anbieter vollen Schutz vor Leaks und Schwachstellen bieten.

Eine VPN-Verbindung ist ein hervorragendes Werkzeug, um Videoinhalte aus anderen Ländern anzusehen, zum Datenschutz, zur Sicherung des eigenen Standortes und zum Schutz der Onlineaktivitäten.