Die Weihnachtszeit – für viele Menschen bedeutet sie Weihnachtsmärkte, der Duft von Glühwein und Lebkuchen, das herzliche Beisammensein im Kreise der Liebsten und die fast schon obligatorische Hektik bei Last-Minute-Geschenkeinkäufen.

Diese Melange aus Nächstenliebe und geschäftiger Betriebsamkeit ist ein äußerst beliebtes und lukratives Gewässer bei Hackern und Trickbetrügern, die zu dieser Zeit gerne ihre Köder zum Phishing auswerfen. Sie nutzen die Hilfsbereitschaft und Leichtgläubigkeit der Menschen während der Festtage aus, um ihnen persönliche Informationen oder Geld zu entlocken. Ein Mitarbeiter, der vor den Feiertagen noch schnell die letzten Posten auf der jährlichen to-do-Liste abhaken möchte, klickt im Eifer des Gefechts und in gutem Glauben auf den Link in einer E-Mail. Dabei handelt es sich augenscheinlich um eine Teilnahmebestätigung für die Tombola der firmeninternen Weihnachtsfeier. Tatsächlich verbirgt sich dahinter die Weiterleitung auf eine mit Schadsoftware bestückte Internetseite.

Ein fundiertes Zeugnis dieser Bedrohung bietet die von Mimecast untersuchte Basis bestehend aus 99 Milliarden E-Mails ihrer Kunden.

Cyberkriminelle nutzen alle ihnen zur Verfügung stehenden Mittel, um auf betrügerische Weise an persönliche Informationen ihrer Opfer zu gelangen. Auch wenn manche Versuche derart haarstäubend sind, dass man sie kaum glauben möchte, so stellen sie doch alle einen ersthaften Versuch dar, achtlose oder verwundbare Opfer ihres Geldes zu berauben. Man sollte sich deshalb davor hüten, auf derartige Forderungen von unbekannten Absendern einzugehen oder auf potenziell schädliche Links zu klicken. In der Weihnachtszeit kann man mit einem erhöhten Aufkommen solcher, auf Privatpersonen abzielenden Betrugsversuchen rechnen und sollte während der Feiertage besondere Vorsicht walten lassen.

Hierfür gibt er folgende Tipps:

- Kritisch hinterfragen: Die meisten dieser unerwünschten E-Mails versuchen ihre Adressaten mit fantastischen Angeboten und Gewinnen zu locken. Doch was zu schön klingt, um wahr zu sein, ist es meistens auch. In solchen Fällen empfiehlt es sich, diese E-Mails ungeöffnet zu löschen.

- Achtung bei Anhängen und Links: Man sollte niemals Anhänge öffnen oder auf Links klicken, deren Herkunft nicht bekannt und nachweislich sicher ist. Die meisten Phishing E-Mails fordern den Empfänger zu Handlungen auf, um den vermeintlichen Gewinn einlösen zu können oder zum nächsten Schritt dorthin zu gelangen. In fast jedem dieser Fälle verbirgt sich dahinter ein schädlicher Inhalt. Spätestens bei der Aufforderung zur Eingabe persönlicher oder vertraulicher Informationen sollten alle Alarmglocken läuten.

- Dringlichkeit und Druck sind Warnsignale: In vielen Fällen versuchen Cyberkriminelle emotionalen Druck auszuüben, um an ihr Ziel zu gelangen. Oft wird hierfür die Identität eines Angehörigen vorgetäuscht. In der Regel wurden diese zuvor selbst Opfer eines Cyberkriminellen; dies hat meist zur Folge, dass alle Kontakte in deren Telefonbüchern und E-Mailaccounts mit Folgeangriffen überzogen werden. In solchen Fällen empfiehlt es sich, den Absender auf einem anderen Kanal – wie zum Beispiel per Telefonanruf – zu kontaktieren, um die Rechtmäßigkeit der Forderungen zu überprüfen.

- Sichere Netzwerke nutzen: Wir sind immer und überall vernetzt, ob beim Shoppen, auf Reisen oder einfach zu Hause auf der Couch. Um besonders sensible Daten, wie Namen, Adressen oder Kreditkartennummern zu schützen sollte man diese nicht übertragen, wenn man sich in einem fremden und ungesicherten Netzwerk befindet.

- Antivirenprogramme installieren: Es ist unverzichtbar eine zuverlässige und auf dem neuesten Stand befindliche Antiviren-Software auf seinem Endgerät installiert zu haben. Dadurch spannt man ein zusätzliches Sicherheitsnetz für den Fall, dass man doch einmal auf einen schädlichen Anhang klicken sollte.

Zum Abschluss noch die lustigsten Versuche von Trickbetrügern, ihre Opfer auf den Leim zu führen:

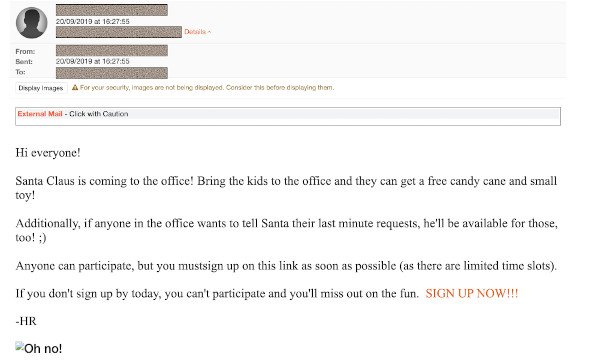

1. Die Weihnachtsstimmung im Büro ausnutzen

In diesem Auszug sieht man einen Versuch, die Weihnachtsfeier eines Unternehmens zu Missbrauchen. In der E-Mail wird den Teilnehmern suggeriert, sie könnten Ihre Kinder mitbringen und erhielten – bei schneller Registrierung – eines der begrenzten Geschenke bestehend aus einem Spielzeug und einer Süßigkeit für ihr Kind.

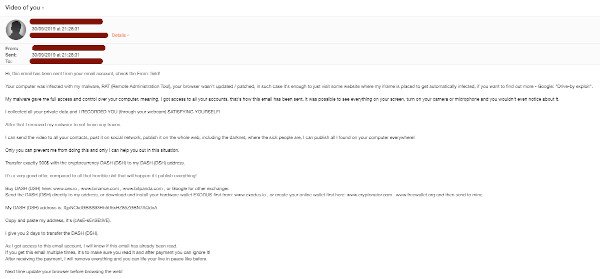

2. Der typische Erpressungsversuch

Das nächste Beispiel zeigt einen dreisten Erpressungsversuch. Der Erpresser gaukelt dem Opfer vor, er habe äußerst heikles Bildmaterial, da er sich angeblich den Zugriff auf dessen Webcam verschafft hat. Er droht nun damit, die kompromittierenden Bildaufnahmen auf allen sozialen Kanälen des Opfers zu verbreiten, sollten nicht zeitnah 900$ in Form der Kryptowährung DASH auf das von ihm genannte Konto überwiesen werden.

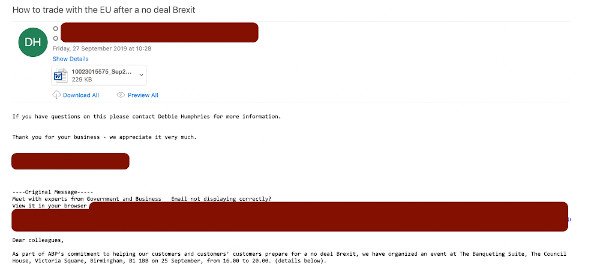

3. Phishing im Brexit-Albtraum

Hier versucht ein Krimineller die Drohkulisse eine No-Deal-Brexits für seine Zwecke zu missbrauchen und verschickt im Anhang ein vermeintliches Word Dokument mit Informationen zum zukünftigen Vorgehen beim Handel mit EU-Ländern nach einem ungeordneten Austritt Großbritanniens. Dahinter verbirgt sich natürlich ein Schadprogramm.

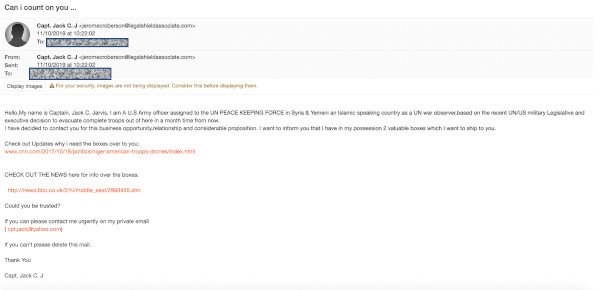

4. Der Schatz des Captain Jack

Der nächste Bösewicht nennt sich allen Ernstes Captain Jack, seines Zeichens Offizier der U.S. Army. Er ist angeblich im Besitz zweier mysteriöser und unglaublich wertvoller Schachteln, die er dem Empfänger zum Kauf anbietet. Als Nachweis der Authentizität seines Angebots fügt er noch Links zu vermeintlichen Nachrichtenartikeln an. Wer bei „Captain Jack“ noch nicht vor Lachen vom Stuhl gefallen ist, sollte spätestens durch die hanebüchene Rechtschreibung und Grammatik stutzig geworden sein.

5. Prince Harry und die Waisenkinder

Wer kann das folgende Angebot schon ausschlagen: Es passiert nicht jeden Tag, dass man von einem englischen Prinzen kontaktiert wird. Wenn dieser auch noch Hilfe bei einer Finanztransaktion zu Gunsten eines Waisenhauses benötigt, muss man schon ein Unmensch sein, um ihm die Unterstützung zu verweigern. Doch damit nicht genug: Zusätzlich kann der hilfsbereite Adressat auch noch schlappe 30 Prozent der in Aussicht gestellten Überweisung in Höhe von 3 Millionen Dollar für sich behalten. Der aufmerksame Leser erinnert sich an die Tipps: Zu schön, um wahr zu sein. Ab damit in den Papierkorb!