Das ThreatLabZ Research Team von Zscaler registriert in den letzten Tagen eine erneute Welle des Banking-Trojaners Emotet.

Das ThreatLabZ Research Team von Zscaler registriert in den letzten Tagen eine erneute Welle des Banking-Trojaners Emotet.

Bei Emotet handelt es sich um eine Mehrkomponenten-Malware, die unter anderem auf den Diebstahl von Anmeldedaten von Browsern und Mail Clients, Bankdatendiebstahl via Man-in-the-Browser-Angriff und E-Mail-Adress-Harvesting spezialisiert ist.

Die Verbreitung der Malware erfolgt über Spam-Mails aus infizierten Systemen, die äußerlich kaum von seriösen Nachrichten zu unterscheiden sind. Diese Mails beinhalten einen infizierten Anhang oder eine URL zu einem schadhaften JavaScript bzw. Dokument. Sobald der Nutzer den E-Mail-Anhang öffnet oder auf den Link klickt, startet der Download des Emotet Schadcodes automatisch. Nach der erfolgreichen Infektion registriert Emotet den kompromittierten Host beim Command-and-Control-Server. Dies geschieht durch den Versand von Informationen wie Computername, CPU-Architektur und OS-Version sowie durch eine Liste aktiver Prozesse und Angaben darüber, ob diese mit Administratorrechten ausgeführt werden.

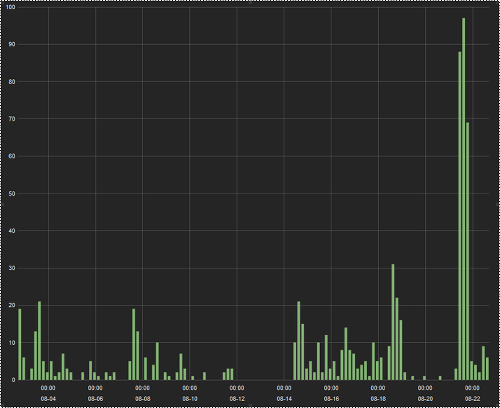

Emotet richtete bereits im Jahr 2014 in Europa und den Vereinigten Staaten erhebliche Schäden an. Das ThreatLabZ Team entdeckte im April dieses Jahres eine neue, stark verschleierte Variante und registrierte seitdem einen deutlichen Anstieg der Emotet Spam-Aktivitäten. Das ThreatLabZ Team beobachtet die Bedrohung auch weiterhin, um Zscaler Kunden vor den Angriffen durch Cyberkriminelle zu bewahren.

Die gesamte Analyse der Malware mit Details zum Infektionszyklus finden Sie hier.