Im vergangenen Monat haben Cyber-Kriminelle mithilfe einer gefälschten App des Onlinespiels „Fortnite“ einen SMS-Trojaner in Umlauf gebracht. Ferner entdeckten die Virenanalysten von Doctor Web über 30 Applikationen mit einem eingebetteten Werbemodul auf Google Play.

Zudem machten die Spezialisten einen betrügerischen Newsletter ausfindig, der eine Geldüberweisung für die Opfer versprach.

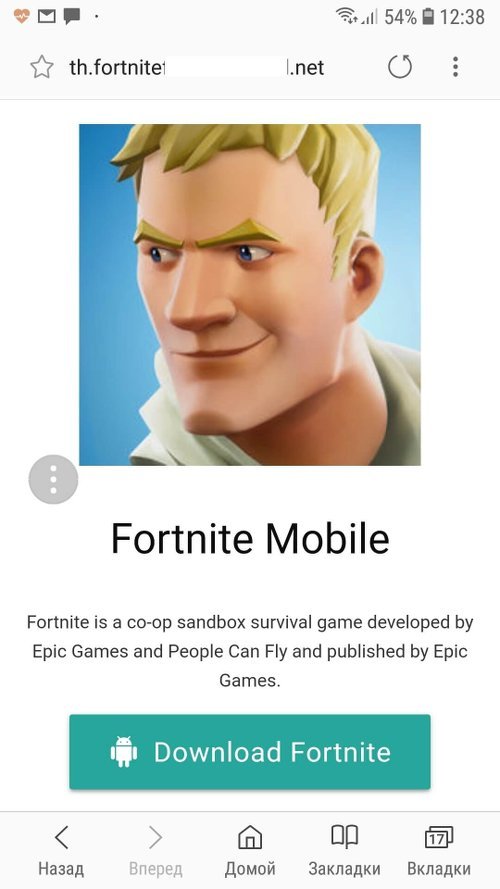

Im Juni verbreiteten Cyber-Kriminelle den SMS-Trojaner Android.SmsSend.1989.origin, der im Auftrag der Opfer Kurznachrichten an kostenpflichtige Nummern versendet und kostspielige Services abonniert. Die Malware war u. a. in einer App versteckt, die sich als mobile Variante des beliebten Onlinespiels „Fortnite“ ausgab.

Die offizielle Android-Version des Spiels ist allerdings noch in der Entwicklungsphase und für Nutzer noch nicht erhältlich.

Bereits Anfang Juni entdeckten die Virenanalysten von Doctor Web insgesamt 37 Apps auf Google Play, in die das aggressive Werbemodul Adware.Appalytic.1.origin integriert war. Dieses Modul fordert Nutzer über die Benachrichtigungsleiste dazu auf, verschiedene Anwendungen und Spiele herunterzuladen und zu installieren. Darüber hinaus öffnet es den Google Play Store im Hintergrund und öffnet Webseiten von beworbenen Apps. Die Befehle erhält Adware.Appalytic.1.origin über den Cloud-Service Firebase (eine mobile Plattform von Google, über die Apps entwickelt werden können).

Ende Juni registrierten die Malware-Spezialisten von Doctor Web zudem den massenhaften Versand von betrügerischen Spam E-Mails. In den E-Mails teilten die Cyberkriminellen den Empfängern mit, dass sie eine Geldüberweisung erhalten hätten. Die Links in den E-Mails führten dabei zu einer PDF-Datei im Cloud-Dienst Google Docs. Dort wurden die Opfer aufgefordert, einen bestimmten Betrag auf ein Konto zu überweisen, um danach den Geldpreis zu erhalten (welcher natürlich nie ausgezahlt wurde).

Doctor Web hat alle neuen Adressen von betrügerischen Webseiten in seine Datenbank von nicht empfohlenen Webseiten aufgenommen.

drweb-av.de