Ein neuer Infostealer namens Arkanix wurde öffentlich über Discord beworben und im Malware-as-a-Service-Modell angeboten. Experten von Kaspersky haben die Spuren eines deutschsprachigen Entwicklers gefunden.

Discord als Vertriebsplattform

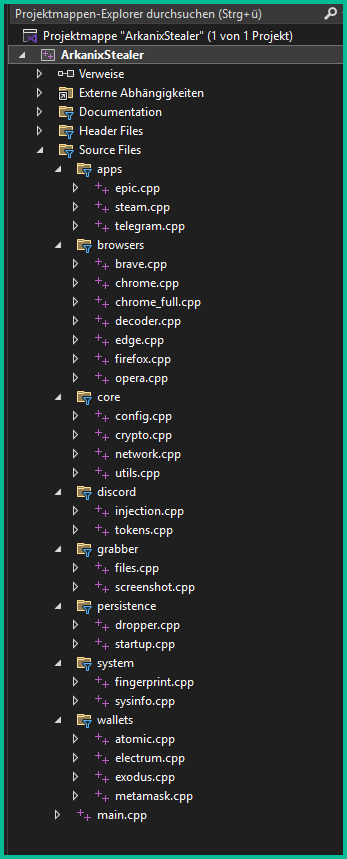

Sicherheitsforscher des Global Research and Analysis Teams GReAT von Kaspersky analysierten Arkanix und stellten fest, dass die Malware über Discord-Kanäle beworben und organisiert wurde. Arkanix zielte auf sensible Daten ab und bot ein webbasiertes Control Panel, das sowohl die Verwaltung als auch die Einsicht exfiltrierter Daten erlaubte.

Im Code von Arkanix fanden die Experten Hinweise darauf, dass der Entwickler deutschsprachig ist. Laut Kaspersky deutet ein im Projekt enthaltenes Detail direkt auf die Sprache des Entwicklers hin. Dies unterstützt die Einschätzung, dass die Malware nicht nur international beworben wurde, sondern eine deutschsprachige Herkunft hat.

Funktionen und Premium-Modell

Arkanix sammelte unter anderem Zugangsdaten und Cookies, die in Browsern gespeichert waren, und stellte zusätzliche Optionen über das Control Panel bereit. Das Angebot enthielt ein Premium-Modell, das erweiterten Zugriff auf Funktionen erlaubte.

Die Betreiber setzten auf ein Referral-Programm, um Nutzer für die Werbung neuer Käufer zu belohnen. Kaspersky berichtet: „Nutzer, die neue Käufer warben, erhielten zusätzliche Laufzeit für die Premium-Version; geworbene Nutzer bekamen eine siebentägige Premium-Testphase.“

Zusätzlich wurden Umfragen durchgeführt, um gewünschte Funktionen der Malware zu ermitteln.

Weitere Entwicklungen und Abschaltung

Im Umfeld des Angebots wurde ein Krypter angekündigt, der nach den vorliegenden Erkenntnissen bisher nicht veröffentlicht wurde. Die Infrastruktur rund um das Control Panel sowie die Discord-Umgebung wurde im Dezember 2025 abgeschaltet.

Kirill Korchemny, Security Researcher im Global Research and Analysis Team (GReAT) von Kaspersky, erklärt dazu:

„Heute agieren die meisten Cyberkriminellen, die Malware-as-a-Service anbieten, wie normale Unternehmen. Sie nutzen unterschiedliche Methoden, um die Aufmerksamkeit potenzieller Kunden zu gewinnen. Die Analyse von Vertriebskanälen und -taktiken ist unerlässlich, um Einblicke in den Cyberkriminalitätsmarkt zu gewinnen und Möglichkeiten zu seiner Bekämpfung zu identifizieren.

Die von den Autoren verwendeten Werbetools für Arkanix Stealer könnten darauf hindeuten, dass es sich bei dieser Kampagne um eine einmalige schädliche Kampagne mit schnellem finanziellen Gewinn und nicht um eine lang andauernde Infektion handelte. Derzeit scheint das ‚Affiliate-Programm‘ bereits deaktiviert zu sein. Dennoch schließen wir nicht aus, dass die Bedrohungsakteure hinter diesem Stealer erneut aktiv werden oder dass ähnliche Malware- oder Verbreitungsformate auftauchen.“

Die vollständige Analyse ist auf Securelist verfügbar.

(up/Kaspersky)