Handelt es sich hier um einen Einzelfall? Nein, DDoS-Angriffe gehören mit zu den häufigsten Cyber-Angriffsformen. Laut einer aktuellen TeleTrust-Umfrage wurde bereits jedes dritte Unternehmen Opfer einer DDoS-Attacke. Um schnell auf einen Angriff reagieren zu können, ist der Einsatz effektiver Frühwarnsysteme unumgänglich. Genau hier setzt G DATA mit seiner Lösung Network Monitoring an, die es IT-Verantwortliche ermöglicht, DDoS-Angriffe frühzeitig zu erkennen, umso so entsprechende Abwehrmaßnahmen einleiten zu können.

Was sind DDoS-Attacken?

Bei einer DDoS- (Distributed Denial of Service) Attacke wird eine größere Anzahl an Geräten dazu benutzt, einen Dienst gezielt durch eine große Zahl von Anfragen zu überlasten. Diese Überlastung führt dazu, dass z.B. ein Webshop oder eine Internetseite nicht mehr verfügbar ist oder nur sehr langsam reagiert. Gerade für Unternehmen kann dies zum Problem werden, da über einen Webshop keine Bestellungen mehr getätigt und damit auch kein Umsatz mehr generiert werden kann. Diese Überlastangriffe werden als Dienstleistung in Untergrundforen angeboten und können stunden- oder tageweise gebucht werden. Angreifer versuchen so, das Opfer zur Zahlung eines Lösegeldes zu bewegen oder um ihm wirtschaftlich zu schaden.

G DATA Network Monitoring – das effektive Frühwarnsystem

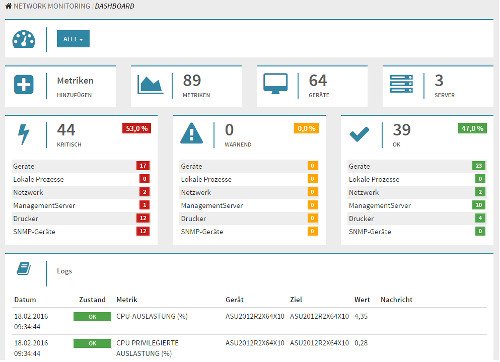

Um sicherzustellen, dass im Falle eines DDoS-Angriffs kein Webshop-Umsatz verloren geht und potenzielle Kunden auch weiterhin die Unternehmenswebseite aufrufen können, brauchen Administratoren ein verlässliches Tool zur Netzwerk-Überwachung. Im G DATA Network Monitoring können anhand historischer Daten Schwellwerte definiert werden, die bei der Erkennung von Unregelmäßigkeiten helfen. Überschreitet beispielsweise die Auslastung der Webseite einen bestimmten Mittelwert, erhält der IT-Verantwortliche automatisch eine Benachrichtigung per E-Mail. Im Falle eines Angriffs kann so schnell reagiert und beispielsweise eine Lastverteilung zugeschaltet werden.

Bild: Mit G DATA Network Monitoring haben Unternehmen ihre IT-Infrastruktur immer im Blick.

Weitere Informationen zu G DATA Network Monitoring.