Üblicherweise ist ein erheblicher Aufwand notwendig, um ein vollständiges Monitoring des Netzwerks zu gewährleisten. Zudem ist das Erkennen von ungewöhnlichen Verhaltensmustern im Netz vornehmlich nur mit Verzögerung möglich. Hier setzt der neue Security-Ansatz an: Diese kann vorinstalliert auf einer Appliance bezogen werden und ermöglicht es anhand von Analysen und Risikopriorisierung, mögliche Angriffe oder ungewöhnliche Datenbewegungen anhand von Netzwerkanomalien schnell und zuverlässig identifizieren und abwenden zu können. Dabei sammelt die Lösung Erfahrungswerte, etwa zu normalen und ungewöhnlichen Vorgängen im Netzwerk und gibt eine Einschätzung des Risikos. Durch diesen „Selbstlerneffekt“ ist die Plattform immer auf dem neuesten Stand, um Anomalien gezielt aufzudecken. Eine grafische Aufbereitung erleichtert es dem IT-Team, die aufgeführten Risiken mit entsprechender Priorität zu bearbeiten.

Im Gegensatz zu gängigen SIEM-Lösungen werden die Datenbewegungen im Netzwerk in Echtzeit ausgewertet. Damit stellt Vectra Networks eine sinnvolle Ergänzung zu vorhandenen Security-Lösungen dar.

Übersicht

So gut wie alle Organisationen haben infizierte Hosts innerhalb ihrer Netzwerke. Am Netzwerkperimeter bereitgestellte, präventionszentrierte Sicherheitslösungen bieten eine nur unvollständige Lösung, um einen Angriff aufzuhalten. Haben sich Angreifer erst einmal Zugriff zum Netzwerk verschafft, können sie ihre Ausbeutung dort ganz ungehindert außerhalb des Überwachungsbereichs der Perimeterlösung durchführen.

Die Implementierung von automatisierten Funktionalitäten zur Angriffserkennung und -berichterstattung in Echtzeit, die vielfältige Möglichkeiten bieten, einen Angriff

aufzuhalten, hat bei Sicherheitsexperten heute oberste Priorität. Sicherheitstechnologien müssen in der Lage sein, Daten ununterbrochen zu beobachten, zu verarbeiten, aufzurufen und automatisch zu analysieren, um so den nächsten Schritt des Angreifers antizipieren zu können.

Die Vectra X-Serien-Plattform bietet als System ein neues Niveau der Intelligenz und Automatisierung und kann einen Cyberangriff während der Durchführung erkennen und die Handlungen des Angreifers verfolgen. Die zum Patent angemeldete Technologie der Vectra Plattform prägt sich die typischen Muster des Netzwerkverkehrs sowie unterschiedliche beobachtete Verhaltensweisen ein und erkennt so über Stunden, Tage und Wochen beobachtetes anomales Verhalten.

Prävention allein ist nicht genug

Bisher war die bewährteste Strategie eine mehrschichtige Verteidigung mit präventionsorientierten Produkten wie Firewalls, Intrusion-Prevention-Systemen (IPS), Web-Sicherheitsproxys, Nutzlast-Analyse-Tools und Antivirensoftware. Sicherheitsdenken umstellen

Umfassender Schutz erfordert einen adaptiven Schutzprozess, bei dem vorausschauende und präventive Fähigkeiten sowie Erkennungs- und Reaktionsfähgkeiten integriert werden. Gartner empfiehlt Architekten in der Informationssicherheitsbranche ein Umdenken ihrer Denkweise von ‚Incident Response‘ auf ‚Continuous Response‘, bei der davon ausgegangen wird, dass Systeme ständig kompromittiert werden und kontinuierliche Überwachung und Sanierung erfordern. Vier Gründe sprechen dafür:

1. Organisationen sind zunehmend miteinander verbunden und weiten ihren Netzwerkperimeter zunehmend aus. Dieser erhält dadurch Schwachstellen, die anfällig für Angriffe sind. Der explosionsartige Anstieg von mobilen Mitarbeitern und die Umstellung auf Cloud-Dienste hat zur Folge, dass Firmenanwendungen und -daten sich weit über das hochsichere Rechenzentrum eines Unternehmens hinaus erstrecken. Die Laptops und mobilen Geräte von Mitarbeitern können in einem Café infiziert werden und diese Infektion wird geradewegs durch die Vordertür in das Unternehmen eingeschleust. Die zusätzliche Implementierung von „Bring your own device (BYOD)“ erschwert es Unternehmen noch weiter, effektive Richtlinien bezüglich der erforderlichen Sicherheitssoftware, die auf Geräten installiert sein sollte, festzulegen und zu implementieren.

Die Infektionen auf diesen Geräten können sich ausbreiten, wenn sie eine Verbindung zum Unternehmensnetzwerk herstellen und dadurch letzten Endes andere Anwendungen, Datenbanken und Benutzer den Bedrohungen aussetzen, die dadurch Ziele eines Angriffs werden können.

2. Komplexe Bedrohungen übersteigen die Fähigkeiten aktueller Sicherheitskontrollen und Versuche, weitere Steuerelemente hinzuzufügen, schlagen fehl. Organisationen müssen sich sowohl gegen opportunistische Bedrohungen wie Massenangriffe als auch gegen weniger verbrei-tete, gezielte Angriffe verteidigen. Besonders besorgniserregend sind hierbei Bedrohungen, die schleichend und beharr-lich und oftmals in Phasen, über Tage, Wochen oder sogar Monate erfolgen. Angreifer führen die erste Kompromittierung aus der Ferne aus und weiten den Angriff dann lateral und in verändernder Form aus, um ihr Endziel zu erreichen.

3. Jedes präventionszentrierte Produkt bietet nur eine unvollständige Lösung, um eine Bedrohung zu erkennen, bevor diese den Perimeter passieren und in das Netzwerk eindringen kann. Eine Firewall oder IPS überwacht einzelne Kommunikations-Sessions zwischen Geräten

und versucht, einen Angriff auf der Grundlage von früheren beobachteten ähnlichen Angriffen oder anhand des Reputationswerts eines Fremdsystems zu erkennen. Aber Malware und die Orte, mit denen es kommuniziert, mutieren schnell, um derartige Schutzmaßnahmen zu umgehen. Immer mehr Angreifer verwenden Verschlüsselung und andere Mittel der Verschleierung, die es für präventive Sicherheitsprodukte oft unmöglich machen, eine „Signatur“ zu erstellen, die das Angriffsmuster beschreibt – und für Zero-Day-Attacks sind keine Muster verfügbar. Hat sich ein Angreifer erst einmal Zugang zum Netzwerk verschafft, kann er seine Ausbeutung dort ganz ungehindert, außerhalb des Überwachungsbereiches der Perimeterverteidigung durchführen.

4. Beim Einsatz einer präventionsbasieren- den Sicherheitsstrategie sind die IT-Ressourcen schnell erschöpft. Den meisten IT-Abteilungen stehen nur begrenzte Mittel zur Deckung des wachsenden Sicherheitsbedarfs des Unternehmens zur Verfügung. Ein erfahrener Sicherheitsanalytiker oder -berater benötigt möglicherweise Wochen, um eine Firewall oder ein IPS richtig zu optimieren, so dass es operativ wirksam ist. Das Isolieren einer neu entdeckten, möglichen Bedrohung kann einen ganzen, langen Tag in Anspruch nehmen, wobei unzählige Warnungen durchsucht werden müssen.

Netzwerksicherheit ist seit jeher eine komplexe Angelegenheit, gestaltet sich heutzutage jedoch so kompliziert, dass Unternehmen, die auf die Analyse großer Datenmengen spezialisiert sind, in die Sicherheitsbranche einsteigen. Zudem gibt es einfach nicht genügend hochqualifizierte Sicherheitsexperten, um die Nachfrage decken zu können.

Echtzeit-Einblicke in APT-Angriffe

Durch maschinelles Lernen und Data Science kann Vectra APT-Angriffe während mehrerer Phasen und über den gesamten Angriffslebenszyklus hinweg erkennen.

Vectra bietet vielfältige Möglichkeiten, um einen Angriff aufzuhalten und ist daher die perfekte Ergänzung für existierende, präventionszentrierte Sicherheitslösungen. Die Unterbrechung eines aktiven Angriffs zu jedem beliebigen Zeitpunkt kann mögliche Verluste verhindern oder deutlich vermindern.

Wird ein Gerät durch einen opportunistischen oder einen gezielten Angriff kompromittiert, kann der Angreifer sofort einen Ausgangs- und Rückzugspunkt im Netzwerk herstellen.

Das kompromittierte Gerät kann dann durch interne Reconnaissance seine Lage ermitteln und feststellen, was es ausbeuten könnte. Der Angriff breitet sich möglicherweise lateral aus, auf der Suche nach internen Servern mit wertvollen Daten oder Web-Servern, um Schwachstellen in Anwendungen ausfindig zu machen.

Werden Geräte manipuliert, erkennt Vectra die Anzeichen von automatisierte Formen der Monetarisierung – das Versenden von Spam, Werbeanzeigen-Klickbetrug, Bitcoin-Mining oder einen ausgehenden Denial-of-Service- Angriff – Verhaltensweisen, die ein Gerät einer Organisation verwendet, um andere Geräte oder Internet-Dienste anzugreifen.

Wenn Angreifer erfolgreich wertvolle Daten erlangen, müssen sie diese aus der Organisation herausschleusen. Datendiebstahl erfolgt in der Regel durch eine Reihe von gutartigen Vermittlern, bevor das endgültige Ziel erreicht wird. Die Daten können etwa an einen zuvor kompromittierten Server eines Hosting-Providers gesendet und dann später vom Angreifer abgerufen werden. Das System achtet gezielt auf einen solchen Datendiebstahl anstatt sich darauf zu konzentrieren, wohin die Daten gesendet werden, wenn sie das Netzwerk des Unternehmens verlassen.

Vectra beobachtet, erlernt und merkt sich Verhaltensweisen

Vectra überwacht ständig anstatt nur gelegentlich Scans durchzuführen und weiß daher, wann ein Angriff beginnt, sich ändert oder sich zurückzieht. Und weil es innerhalb der Netzwerkperimeter bereitgestellt wird, kann es den Fluss des Benutzerdatenverkehrs vom und zum Internet sowie von und zum Rechenzentrum überwachen, um anomales Verhalten zu identifizieren. Es identifiziert Angriffe auf allen Betriebssystemen, Anwendungen, Geräten und Browsern. Zudem erlernt es die typischen Muster und Verhaltensweisen im Netzwerkverkehr und erkennt über Stunden, Tage und Wochen beobachteten anomales Verhalten. Ein Laptop, der E-Mails verschickt, ist nicht auffällig, aber wenn das E-Mail-Aufkommen plötzlich stark ansteigt oder der Laptop das Innere des Netzwerks ausspioniert, kann dies auf ein größeres Problem hinweisen.

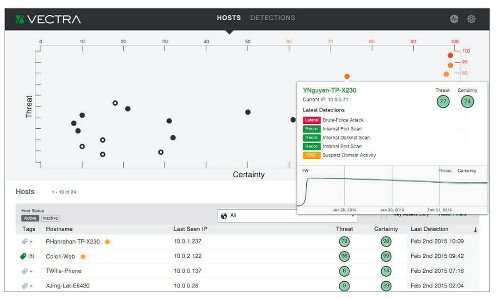

Bild 2: Der Vectra Threat Certainty Index priorisiert die Hosts mit den höchsten Sicherheitsrisiken und zeigt kontextuelle Informationen über die Bedrohung an.

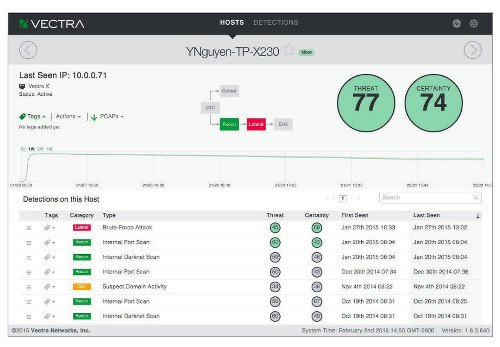

Bild 3: Administratoren können Details im Drilldown-Verfahren genau analysieren,

etwa auf einem bestimmten Gerät erkannte Bedrohungen.

Priorisierte Bedrohungserkennung

Der innovative Threat Certainty Index zeigt größere Bedrohungen in Echtzeit automatisch an, basierend auf einem kontextuellen Scoring-Prozess (siehe Bild 2). Die Software überwacht, erlernt und merkt sich Verhaltensweisen und erkennt dabei bestimmte Verhaltensprozesse, die sich im Laufe der Zeit wiederholen. Vectra destilliert davon die wichtigsten Verhaltensweisen und analysiert diese über Tage, Wochen oder sogar Monate hinweg.

Sie verfügt über einen längerfristigen Speicher als andere Echtzeit-Produktlösungen der neuesten Generation und kann daher einen Angriff in Kontext setzen und das Risiko für das Unternehmen besser einschätzen. Administratoren müssen keine Gigabytes an Log-Dateien durchforsten oder Analysetools für große Datenmengen benutzen, um festzustellen, ob eine Bedrohung real ist.

Intuitives, adaptives Reporting

Dank des Threat Certainty Index, der die größten Bedrohungen in Echtzeit anzeigt, können Sicherheitsmanager ihre Maßnahmen zur Verringerung und Behebung einer Bedrohung priorisieren. Die IT-Abteilung kann dadurch ganz einfach Prioritäten setzen und zum Beispiel zunächst einen Laptop, der von einem Angreifer für Datendiebstahl verwendet wird, außer Betrieb setzen, bevor die Reinigung eines infizierten Rechners, der für Werbeanzeigen-Klickbetrug verwendet wird, durchgeführt wird.

Sicherheitsadministratoren können die Details einer Bedrohung im Drilldown-Verfahren ganz genau analysieren, einschließlich der Paket-Erfassungen, die die Identifikation des Verhaltens ermöglichen (siehe Bild 3). Die Berichterstattung kann das sukzessive Fortschreiten einer Bedrohung dokumentieren.

Operative Effizienz

Das Programm erledigt alle komplexen, sicherheitsbezogenen Arbeiten und entlastet durch seine

Sicherheitsüberwachung in Echtzeit die Netzwerkverwaltung. Administratoren müssen keine detaillierte, zeitaufwendige Konfiguration durchführen oder Wochen mit dem Tuning der Plattform verbringen. Wenn die Vectra- Plattform an das Netzwerk angeschlossen ist, erlernt sie automatisch alles, das sie wissen muss, und erstellt Modelle normaler Verhaltensweisen der mit dem Netzwerk verbundenen Geräte. Die Software wird automatisch über einen Cloud-Service aktualisiert, damit der Schutz stets auf dem neuesten Stand ist.