„Es gibt zwei Arten von Unternehmen: solche, die schon gehackt wurden, und solche, die es noch werden.“ Das sagte Robert Mueller, der Direktor des FBI, auf einer Sicherheitskonferenz im März 2012. Mueller offenbarte damit, wovor viele Entscheider bis heute ihre Augen verschliessen. Unternehmen können sich nie zu einhundert Prozent gegen Hackerangriffe oder Datenverluste schützen.

„Es gibt zwei Arten von Unternehmen: solche, die schon gehackt wurden, und solche, die es noch werden.“ Das sagte Robert Mueller, der Direktor des FBI, auf einer Sicherheitskonferenz im März 2012. Mueller offenbarte damit, wovor viele Entscheider bis heute ihre Augen verschliessen. Unternehmen können sich nie zu einhundert Prozent gegen Hackerangriffe oder Datenverluste schützen.

Zudem ist mittlerweile jedes Unternehmen, unabhängig von Branche und Grösse, von dem Risiko betroffen. Seit einigen Jahren sind deshalb auch in Europa Cyber-Versicherungen auf dem Markt, die den finanziellen Schaden eines Unternehmens nach einem Datenverlust oder Hackerangriff absichern.

Laut einer KPMG-Studie aus dem Jahr war in den vergangenen zwei Jahren jedes vierte Schweizer Unternehmen 2013 von Cyber-Crime betroffen. Ähnlich sieht es in den Nachbarländern Österreich und Deutschland aus. In Deutschland verzeichnete das Bundeskriminalamt im Bereich der Computersabotage und Datenveränderung einen Anstieg der erfassten Fälle von 133,8 Prozent. Dabei dürfte die tatsächliche Lage noch weitaus bedrohlicher sein. Denn die Dunkelziffer im Bereich Cyber-Crime ist hoch. Unternehmen meiden es, Angriffe öffentlich zuzugeben, um ihre Reputation zu wahren. Experten gehen daher davon aus, dass vermutlich eher jedes zweite Unternehmen betroffen sein dürfte. Dementsprechend hoch schätzen Unternehmen auch das Risiko durch Cyber-Crime für die Gesamtwirtschaft ein. Ein Risiko für die eigene Organisation sehen jedoch die wenigsten Firmen. Offenbar wird die Bedrohung durch Cyber-Risiken für das eigene Unternehmen unterschätzt. Ein Grund dafür mag das fehlende Bewusstsein für die tatsächlich möglichen Eigenund Drittschäden sein.

Die Risikolage

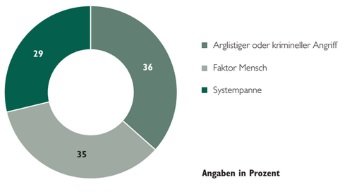

Als Cyber-Risiko aus Sicht der Versicherungsbranche werden zunächst ein Hackerangriff – also die vorsätzliche Schädigung durch einen Dritten – und fahrlässige Datenverluste verstanden. Letztere stellen Unternehmen ebenfalls vor Herausforderungen, denn sie lassen sich nur schwer verhindern (Bild 1).

Fahrlässige Datenverluste entstehen zum Beispiel dadurch, dass einem Mitarbeiter ein Blackberry oder Notebook verloren geht. Der Verlust eines Gerätes bedeutet meist den Verlust von etlichen vertraulichen Informationen. Dies war früher anders. Das Liegenlassen eines Aktenordners mit Kundeninformationen im Zug oder am Flughafen war natürlich schon vor der Zeit der neuen Kommunikations- und Speichermedien ärgerlich und stellte ein Problem dar. Geht jedoch heute ein Smartphone oder Notebook verloren, hat der potenzielle Finder Zugriff auf sehr viel mehr Informationen, im schlimmsten Fall auf sämtliche Unternehmensdaten. Betriebliche Endgeräte sind zwar in der Regel besonders geschützt und lassen sich mitunter sogar aus der Ferne löschen. Wenn der Mitarbeiter abends auf dem Flughafen sein Notebook verliert, wird er vermutlich die zuständigen Kollegen aus der IT-Abteilung nicht mehr erreichen. Ein technisch versierter Finder hat somit genug Zeit, um bestehende Schutzmechanismen zu umgehen.

Auch das Verschicken sensibler Inhalte per E-Mail stellt ein Risiko dar. Schreiben werden nur noch selten per Fax oder Post verschickt. Nie war es so einfach, Inhalte mit mehreren Personen zu teilen und Mitteilungen an viele Empfänger gleichzeitig zu verschicken. Damit nimmt auch der zeitliche Druck auf die Mitarbeiter stetig zu. Immer mehr E-Mails müssen beantwortet werden.

Schnell schleichen sich dabei Fehler in der E-Mail-Adresse der Empfänger ein, etwa wenn die Autovervollständigung einen anderen als den gewünschten Adressaten einfügt und so die hochsensible Kundenliste oder Patientenakte an den falschen Personenkreis verschickt wird.

Im Fokus der Öffentlichkeit steht allerdings ein anderes Cyber-Risiko: Der Hackerangriff. Die meisten Menschen haben grosse Angst davor, dass fremde Personen von aussen auf ihre Computer und Netzwerke zugreifen könnten. Sorgen bereitet dabei, wie leicht es anscheinend möglich ist, an sensible Daten zu und gelangen oder einen Schaden anzurichten. Die Angreifer nutzen nicht nur Sicherheitslücken im System aus, sie nehmen auch immer öfter gezielten Einfluss auf die Mitarbeiter. Durch Social Engineering – die zwischenmenschliche Beeinflussung mit dem Ziel, unberechtigt an Informationen oder technische Infrastrukturen zu gelangen – schaffen es Hacker oft, schnell an ihr Ziel zu kommen.

Die Methoden sind dabei vielseitig und reichen von simplem Austricksen bis hin zu Drohungen. Auch dass es häufig einfach ist, sich während der Geschäftszeiten Zugang zu einem Unternehmensgebäude zu verschaffen, stellt eine Schwachstelle für die IT-Sicherheit dar. Befindet sich der Angreifer erst einmal im Gebäude, ist es in der Regel leicht für ihn, an einem nicht gesperrten PC in der Mittagspause Daten zu kopieren.

Hacker haben es bei ihren Attacken üblicherweise auf die Daten eines Unternehmens abgesehen. Ein beliebtes Angriffsziel ist der Einzelhandel. Besonders bei Online-Händlern werden oft Millionen von Kundendaten, inklusive Kreditkartendaten gespeichert. Im Internet ist ein Schwarzmarkt für diese Daten entstanden. Kriminelle können die erbeuteten Daten also entweder selbst nutzen, zum Beispiel für Phishing- oder Spam-mails, oder sie verkaufen die Datensätze einfach weiter. Auch das Gastronomiegewerbe verfügt über zahlreiche Kundendaten. Hacker manipulieren dort in einem unbemerkten Moment die Kartenlesegeräte der Hotels oder Restaurants und gelangen so an viele Tausend Kreditkartendaten. Hacker wollen aber nicht immer die Daten eines Unternehmens stehlen. Eine weitere Bedrohung stellt die vorsätzliche Löschung oder Beschädigung relevanter Daten oder Programme dar. Motive für solch eine Tat können Rache oder die Schädigung eines Mitbewerbers sein. Ein neuer Trend, der regelmässig für Schlagzeilen sorgt, sind die sogenannten DoS- (Denial of Service) oder DDoS-Attacken (Distributed Denial of Service). Dabei werden Systeme oder Dienste mit einer grossen Anzahl gleichzeitiger Anfragen überlastet, sodass sie schliesslich ihren Dienst verweigern. Üblicherweise werden diese Angriffe auf Internetseiten verübt. Die entsprechende Seite ist dann nicht mehr verfügbar. In jüngster Zeit waren vor allem Online-Shops und Gaming-Server Opfer von DDoS-Attacken.

Die gezielte Löschung von Daten oder die Beeinträchtigung von Programmen kann zu einem Systemausfall des angegriffenen Unternehmens führen. Besonders Online-Shops droht dann eine Betriebsunterbrechung. Aber auch kritische Infrastrukturen oder Produktionsanlagen lassen sich von Hackern stilllegen. Vor ein paar Jahrzehnten waren Produktionsanlagen Maschinen, die manuell bedient und gewartet wurden. Die zunehmende Automatisierung führte dann dazu, dass ganze Produktionsstätten online gingen und so ferngesteuert und ferngewartet werden können. Was bei der Umstellung der Produktion jedoch oft verkannt wurde, ist das Risiko, dass Dritte nun ebenfalls die Kontrolle über die Anlagen übernehmen könnten. Entsprechende Sicherheitsmassnahmen wurden nur selten eingerichtet.

Möglich sind auch Angriffe auf die Infrastruktur eines Landes – zum Beispiel Gleisanlagen, Tunnelsysteme, Energie- oder Wasserversorger. Ein Kontrollverlust über diese Anlagen könnte verheerende Folgen haben. Haben Hacker Daten eines Unternehmens erfolgreich entwendet oder die Kontrolle über kritische Systeme erlangt, nutzen sie diesen Umstand nicht selten für Erpressungen. Es wird dann damit gedroht, Daten zu veröffentlichen oder den Betrieb stillzulegen.

Risikoanalyse

Um Cyber-Risiken effektiv abzusichern, sollten Unternehmen die eigenen Risiken zunächst genau analysieren. Die sinnvollste Vorgehensweise ist dabei, ein Team mit Verantwortlichen aus den relevanten Abteilungen einer Organisation zusammenzustellen, zum Beispiel dem Risikomanagement, dem Einkauf, der Rechts- und IT-Abteilung. Erfahrungsgemäss ist es sonst für den für die Analyse Verantwortlichen schwierig, an alle erforderlichen Informationen zu gelangen. Das Unternehmen sollte dann der Frage nachgehen, ob es sensible oder personenbezogene Daten speichert, verarbeitet oder verwaltet.

Ist dies der Fall, sollte überprüft werden, ob und wie Dritte an diese Daten gelangen könnten und was für ein Schaden dem Unternehmen oder Dritten durch einen Datenverlust entstehen könnte.

Datenverluste stellen besonders für Online-Shops, Dienstleister wie Rechtsanwälte und Steuerberater, die Medienbranche, die Gastronomie und für das Gesundheitswesen, also Krankenhäuser, Ärzte, Apotheken und Krankenkassen, ein sehr hohes Risiko dar. In Europa ist die Geltendmachung von Ansprüchen Dritter wegen eines Datenverlustes noch relativ selten. Das steigende Bewusstsein für die Gefahren wird allerdings dazu führen, dass die Verbraucher den sorglosen Umgang mit ihren Daten nicht länger hinnehmen werden. In den USA ist bereits zu erkennen, dass Bürger Unternehmen häufiger verklagen. Und die Gerichte zeigen den Konzernen öfter als früher die «Rote Karte». Die USA nehmen – was Prozesse und spektakuläre Gerichtsentscheidungen angeht – zwar eine besondere Rolle ein. Allerdings kann davon ausgegangen werden, dass auch in Europa die Zahl der gerichtlichen Verfahren zunehmen wird. Da auf Behördenseite die Sensibilität wächst, sollten sich Unternehmen bei Datenverlusten zudem auf höhere Bussgelder einstellen.

Dies gilt vor allem im Hinblick auf die kommende EU-Datenschutz-Grundverordnung. Gemäss den Regelungen werden Unternehmen verpflichtet, Datenschutzrechtsverletzungen deutlich früher anzuzeigen. Darüber hinaus werden die Behörden ermächtigt, wesentlich höhere Bussgelder zu verhängen. Für Schweizer Unternehmen ist die Grundverordnung ebenfalls relevant. Denn sofern Dienstleistungen und Waren auch in der EU angeboten werden, müssen die dort einschlägigen Rechtsordnungen berücksichtigt werden.

Produzierende Unternehmen verfügen in der Regel über weniger sensible Daten. Hier sind die Produktionsanlagen, Logistik- und Lagersysteme im Fokus der Angreifer. Daher sollte geprüft werden, ob und auf welche Weise Angreifer Zugriff auf diese Systeme erlangen könnten. Viele Unternehmen haben ihre Lager auf die sogenannte chaotische Lagerhaltung umgestellt. Dabei übernimmt der Computer die Lagerung der Waren. Die Waren werden nicht systematisch, sondern je nach verfügbarem Platz gelagert. Das spart Geld und Lagerraum. Allerdings weiss bei diesem System nur der Computer, wo die Waren genau liegen. Fällt dieses System aus, macht die chaotische Lagerhaltung ihrem Namen erst recht alle Ehre. Jedoch nicht nur das produzierende Gewerbe sollte das Betriebsunterbrechungsrisiko, das in solchen Fällen besteht, analysieren.

Internetpräsenzen können ebenfalls – wie zuvor erläutert – stillgelegt werden. Die Risikoanalyse sollte deshalb auch der Frage nachgehen, welche Systeme ausser Funktion gesetzt werden könnten und wie lange der Betrieb stillstehen kann, bis dem Unternehmen ein signifikanter Schaden entsteht.

Ergreifen von Sicherheitsmassnahmen

Wurde das konkrete Risiko identifiziert, müssen die geeigneten präventiven Massnahmen ergriffen werden, um die Gefahr einzudämmen. Dazu gehört unter anderem, einen auf Cyber-Risiken angepassten Krisennotfallplan zu erstellen. Nach einem Angriff oder Datenverlust sind viele Unternehmen mit der Situation überfordert und wissen nicht, wie angemessen auf die Krise reagiert werden soll.

Mitarbeiter sollten stets wissen, was zu tun ist, wenn zum Beispiel der Blackberry oder das Notebook gestohlen oder vergessen werden. Daten sollten darüber hinaus durchgängig verschlüsselt werden. Der Zugriff auf die Datenbanken sollte den Mitarbeitern nur entsprechend ihrer Funktion und Tätigkeit möglich sein.

Die regelmässige Aktualisierung der Software sowie die Einrichtung einer Firewall und eines Virenscanners sollten selbstverständlich sein, sind sie in vielen Fällen aber leider nicht. Systeme sollten darüber hinaus regelmässigen Penetrationstests unterzogen werden, um Schwachstellen finden und beseitigen zu können. Zusätzlich können Mitarbeiterinformationen und -schulungen dazu beitragen, dass sorgsamer mit sensiblen Daten umgegangen wird. Sofern Mitarbeiter ihre privaten Geräte auch beruflich nutzen (Bring Your Own Device), sollten klare Richtlinien aufgestellt werden, damit private und geschäftliche Daten strikt getrennt bleiben.

Abschluss einer Cyber-Versicherung

Um sich vor Cyber-Risiken zu schützen, sollte ausserdem der Abschluss einer Cyber-Versicherung in Betracht gezogen werden. Cyber-Versicherungen sind in den USA bereits seit mehreren Jahren erhältlich. Besonders die Einführung strenger gesetzlicher Regelungen führte dazu, dass Unternehmen sich gegen Cyber-Risiken absicherten oder ihre Vertragspartner dazu verpflichteten, dies zu tun. Das jährliche Prämienvolumen beträgt dort bereits 1,3 Milliarden Dollar und steigt von Jahr zu Jahr. In Europa scheuen Unternehmen hingegen noch den Abschluss einer entsprechenden Versicherung. In der Regel wird eher in die Prävention, also die IT- und Datensicherheit investiert. Die jüngsten Statistiken, Studien und Berichte in den Medien belegen jedoch eindeutig, dass ein vollständiger Schutz auf präventiver Seite nicht möglich ist. Selbst mit einer noch besseren IT-Sicherheit werden Mitarbeiter ihre Handys im Taxi, am Bahnhof oder am Flughafen verlieren. Und böswillige Mitarbeiter werden auch weiterhin den Zugang zu sensiblen Daten nutzen, um Informationen an Dritte zu verkaufen oder das Unternehmen zu erpressen. Und nicht zuletzt durchlebt die IT-Branche eine rasante Entwicklung.

Intelligente Schadprogramme nutzen Sicherheitslücken, noch bevor sie den Herstellern der Software bekannt sind. Das Installieren von hochwertiger Sicherheitstechnik nutzt somit oftmals eher der Reaktion, als der Prävention.

Ein Vergleich zu einer anderen Versicherungssparte, der Feuerversicherung, verdeutlicht das Erfordernis einer zusätzlichen Versicherungslösung. Allein das Anbringen von Feuermeldern, Sprinkleranlagen und Feuerlöschern verhindert nicht den Ausbruch eines Feuers. Es ist deshalb vollkommen selbstverständlich, dass ein Gebäude gegen einen Feuerschaden versichert wird. Dabei ist die Gefahr, dass ein Gebäude abbrennt wesentlich geringer, als die Gefahr, Opfer eines Hackerangriffes zu werden. Und die potenzielle Schadenhöhe ist, abgesehen von Personenschäden,durchaus vergleichbar.

In der Schweiz beträgt laut der genannten KPMG-Studie der durchschnittliche Gesamtschaden durch einen Datendiebstahl beispielsweise 1,6 Millionen Euro, umgerechnet fast zwei Millionen Schweizer Franken. Haben Unternehmen diesen Umstand erst einmal erkannt, ist der nächste logische Schritt, über einen möglichen Risikotransfer nachzudenken. Dafür ist es sinnvoll, zunächst den bestehenden Versicherungsschutz zu überprüfen. Cyber-Risiken können teilweise bereits über die üblicherweise bestehenden Versicherungen wie Sach-, Haftpflicht oder Vertrauensschadenversicherung abgedeckt sein.

Ergibt die zuvor durchgeführte Risikoanalyse nur eine geringe Bedrohung, können die verbleibenden Risiken gegebenenfalls durch eine Erweiterung des bestehenden Versicherungsschutzes abgedeckt werden. Normalerweise können die genannten Risiken jedoch nur teilweise versichert werden. So können Betriebsunterbrechungsschäden zwar über die Sachversicherung abgesichert werden, in der Regel ist für den Versicherungsfall jedoch ein Sachschaden erforderlich. Der liegt bei einem Datenverlust oder Hackerangriff aber normalerweise nicht vor. Um diese Deckungslücken zu schliessen, wurden Cyber-Versicherungen entwickelt. Sie können dem Bedarf der Unternehmen angepasst werden und decken je nach Vereinbarung den entstandenen Eigen- und Drittschaden.

Ein weiterer Vorteil ist, dass sich das versicherte Unternehmen im Schadenfall nur an einen Versicherer wenden muss. Werden die Risiken über die bestehenden Industrieversicherungen versichert, muss mitunter jeder Versicherer über den Schaden informiert werden. Die Cyber-Versicherung hat also als Stand-Alone-Produkt einen grossen Vorteil.

Auch wenn sich die am Markt angebotenen Versicherungsbedingungen der Policen teilweise stark voneinander unterscheiden, hat sich doch eine gewisse Grunddeckung herauskristallisiert. So sind über den Eigenschadenteil unter anderem die Krisenmanagementkosten gedeckt. Im Schadenfall entstehen dem betroffenen Unternehmen Kosten für IT-Forensiker, die die Schadenursache und den Umfang klären sollen. Rechtsanwälte beraten über einzuhaltende datenschutzrechtliche Regelungen und PR-Berater unterstützen, den Reputationsschaden gering zu halten. Diese Kosten werden von den Versicherern erstattet. Einen nicht zu unterschätzenden Teil der Kosten nimmt die Benachrichtigung der betroffenen Kunden ein. Allein durch die Portokosten für die zu verschickenden Informationsbriefe oder eine ganzseitige Anzeige in der Tagespresse entstehen schnell hohe Beträge. Darüber hinaus deckt die Cyber-Versicherung die Kosten für die Wiederherstellung gelöschter oder beschädigter Daten nach einem Hackerangriff. Kommt es durch einen Hackerangriff zu einer Betriebsunterbrechung, kann ferner der durch die Unterbrechung verursachte Schaden versichert werden. Wird das Unternehmen erpresst, und etwa damit bedroht, sensible Daten zu veröffentlichen oder Systeme stillzulegen, werden die gezahlten Erpressergelder erstattet. Selbst Belohnungen, die zur Ergreifung der Täter führen, können eingeschlossen werden.

Auf der Drittschadenseite sind Ansprüche wegen Verletzung des Datenschutzrechtes, des Persönlichkeitsrechtes und dder Verletzung geistiger Eigentumsrechte versichert. Auch wenn solche Ansprüche, wie zuvor erwähnt, in vielen Branchen eher selten geltend gemacht werden, gibt es Fälle, in denen Ansprüche Dritter eher zu erwarten sind. Dies gilt zum Beispiel für den Verlust von Patientenakten. Verliert ein Krankenhaus solche Daten und gelangen sie an die Öffentlichkeit, ist durchaus vorstellbar, dass unter Umständen berechtigte Schmerzensgeldansprüche gegeben sein könnten. Die Verletzung geistiger Eigentumsrechte kommt besonders in der Medienbranche in Betracht. Hier ist an Fälle zu denken, in denen Filme oder Musikalben durch einen Mitarbeiter eines mit der Bearbeitung beauftragten Unternehmens in das Internet gestellt werden. Die Filmstudios oder Plattenlabel werden dann vermutlich Ansprüche geltend machen. Übermittelt ein Unternehmen versehentlich Malware auf Systeme Dritter, zum Beispiel Geschäftspartner, kann der dadurch beim Dritten entstandene Schaden ebenfalls mitversichert werden.

Ein wichtiger Bestanteil der Cyber-Versicherung ist ausserdem das Bereitstellen des Krisenmanagements. Die Versicherer gehen häufig Kooperationen mit Beratern wie IT-Forensikern, PR- und Rechtsberatern ein. Im Schadenfall wird so gewährleistet, dass den Unternehmen umgehend kompetente Hilfe zur Seite gestellt wird. Gerade für kleinere oder mittelständische Unternehmen, die oft nicht ausreichend auf den Krisenfall vorbereitet sind, stellt dieser Service einen enormen Vorteil dar.

Fazit

Die zunehmende Digitalisierung unserer Gesellschaft zwingt Unternehmen dazu, auf die damit einhergehenden Gefahren zu reagieren. Unternehmen begehen einen fatalen Irrtum, wenn sie denken, dass Risiken wie Datenverluste oder Hackerangriffe sie nicht beträfen. Im Internet werden Hackerdienstleistungen wie DDoS-Attacken oder andere Angriffe bereits zu günstigen Preisen angeboten. Nie war es so einfach, an Datensätze zu gelangen oder Internetseiten stillzulegen.

Umso wichtiger ist es, den Gefahren präventiv und reaktiv zu begegnen. Cyber-Versicherungen können einen effektiven Teil des Risikomanagements ausmachen. Hinzu kommt ein weiterer wichtiger Aspekt, den Unternehmen beachten sollten: In Anbetracht der zunehmenden Berichterstattung über Datenverluste und Hackerangriffe muss Managern das Risiko für ihren Betrieb bewusst sein.

Kommt es zu einem Vorfall und stellt sich heraus, dass die Managementebene dennoch nicht oder nicht ausreichend auf die Bedrohung reagiert hat, könnte dies Haftpflichtansprüche des Unternehmens gegen die Organe begründen.

Johannes Behrends, www.aon.com