In der Public-Key-Infrastruktur (PKI) liegt die Zukunft sicherer und gesicherter IoT-Geräte – soviel wissen wir jetzt schon. Das liegt daran, dass man PKI relativ leicht für unterschiedliche Klassen von Geräten implementieren kann. Sie wird deshalb ganz entscheidend dazu beitragen, Geräte zu identifizieren und abzusichern. Angreifer haben dann schlicht sehr viel weniger Möglichkeiten IoT-Geräte zu hacken.

PKI kann aber noch mehr. Mit ihrer Hilfe lassen sich IoT-Geräte während des Herstellungsprozesses, über die gesamte Lieferkette sowie den Distributions- und Lieferprozess hinweg absichern. Sämtliche der vertikalen Märkte verändern sich durch das IoT grundlegend. Und genau diese Branchen profitieren von den Vorteilen einer Public Key Infrastructure. Beispielsweise das Gesundheitswesen und intelligente Stromnetze (Smart Electric Grid) um nur zwei zu nennen.

PKI: Sicherheit von Anfang an

Der IoT-Markt ist noch relativ jung. Da ist es nicht verwunderlich, wenn ein Geräteanbieter mit dem eigentlichen Herstellungsprozess nicht unbedingt bis ins Detail vertraut ist. Nur in den seltensten Fällen produzieren Entwickler ihr eigenes Gerät. Meistens arbeiten sie mit einem der ODMs (Original Design Manufacturer) wie Flextronics oder einem Anbieter von Electronic Manufacturing Services (EMS) wie Foxconn oder Celestica zusammen.

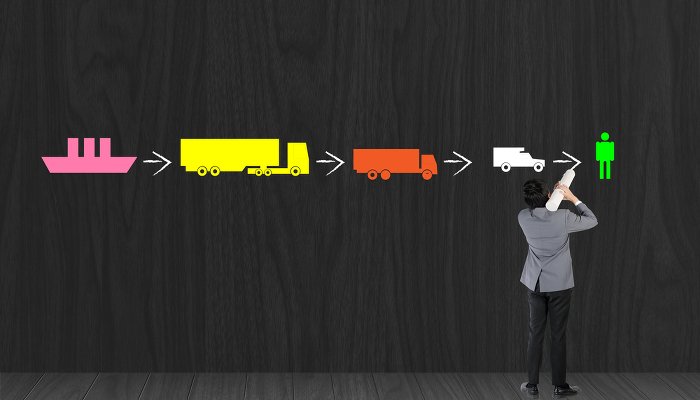

Wenn ein IoT-Gerät gebaut wird, wird es normalerweise vom Hersteller an den Anbieter oder direkt an den Kunden ausgeliefert.

Auf diesem scheinbar natürlichen Weg kann allerdings so einiges passieren. Denn innerhalb dieses Prozesses hat der ODM oder EMS jetzt sämtliche Konzeptionen, Baupläne und Designspezifikationen in der Hand. Das ist für den Gerätehersteller ein nicht zu unterschätzendes Risiko. Es wäre für ein zwielichtiges Unternehmen oder einen Mitarbeiter relativ einfach, diese Pläne beispielsweise auf dem Schwarzmarkt zu einem viel niedrigeren, als dem ursprünglichen Preis zu verkaufen. Darüber hinaus haben bestimmte Regionen lockerere oder eben strengere Kontrollen was die Eigentumsrechte an Designspezifikationen anbelangt. Auch das kann zu potenziellen Problemen für den Gerätehersteller führen. Erschwerend kommt hinzu, dass es unter Umständen Jahre dauert bis der Hersteller überhaupt erkennt, was vorgefallen ist. Es gibt zwar eine Reihe von Sicherheits- und Prüfmaßnahmen zum Schutz von geistigem Eigentum. Trotzdem ist das ein echtes Problem, gerade für kleinere Anbieter.

Glücklicherweise gibt es eine Reihe von Möglichkeiten, wie ein Hersteller von IoT-Geräten weniger Risiken ausgesetzt ist. Man kann beispielsweise in jedes Gerät ein Zertifikat einbauen. Und man kann die Anzahl der hergestellten Geräte sehr sorgfältig kontrollieren, wenn die betreffende Zertifizierungsstelle (CA) nur so viele Zertifikate bereitstellt, wie man auch Geräte herstellen will. Ein weiterer Schritt: die Quelle einer Zertifikatanforderung verifizieren, d. h. einen bestimmten Ort. Dann muss der zugewiesene ODM oder EMS bestimmte Anmeldeinformationen vorlegen, um zu verifizieren, wer das Zertifikat anfordert. Und der Zugriff auf diese Zertifikate lässt sich anhand der Benutzerauthentifizierung und IP-Adresse steuern.

Mithilfe einer PKI kann man während des Herstellungsprozesses oder danach überprüfen, wer das Zertifikat tatsächlich verwendet. Im Idealfall sollte “Wer” nur das Gerät selbst sein. Man kann beispielsweise festlegen, dass das Gerät den vertrauenswürdigen Server eines Drittanbieters kontaktieren muss. Der wird auch als Registrierungsstelle bezeichnet und kann von der Zertifizierungsstelle verwaltet werden.

Sie überprüft dann, ob das vom Gerät ausgestellte und verwendete Zertifikat mit der richtigen PKI-Hierarchie verkettet ist. Nämlich genau der des betreffenden Geräteherstellers. Die Zertifizierungsstelle kann dann das vorherige Zertifikat auf dem IoT-Gerät widerrufen und ein neues ausstellen: die sogenannte Neuregistrierung. Dazu nutzt man alternativ zwei Arten von Zertifikaten: Ein “Geburts”-Zertifikat, das die Identität von Geräten ausweist, und ein “Betriebs”-Zertifikat, um bestimmte Aktionen durchzuführen.

Hersteller von IoT-Geräten verhindern so Überproduktion und natürlich auch Fälschungen. Denn sie stellen sicher, dass nur das richtige Gerät das richtige Zertifikat bekommt. Selbst wenn man zu einem späteren Zeitpunkt entdeckt, dass der Hersteller nicht vertrauenswürdig ist und mehr Geräte hergestellt wurden als ursprünglich bestellt, wären die Geräte unbrauchbar, da die Geburtszertifikate widerrufen werden und das Gerät somit auch keine Betriebszertifikate mehr bekommt.

Im März dieses Jahres wurde der iPhone-Anbieter Wistron beschuldigt, unerlaubte Komponenten bei der Produktion des iPhone 8 in China eingesetzt zu haben. Genau diese Szenarien sind es, warum es per se keine schlechte Idee ist, PKI für IoT-Geräte schon während des Herstellungsprozesses zu implementieren.

PKI für die Lieferkette

PKI hat sich als eine der besten Technologien bewährt, um die Authentizität von Geräten innerhalb der Lieferkette zu verifizieren, wie z. B. die Verifizierung aller Komponenten in einem IoT-Gerät. Wenn beispielsweise ein Hersteller ein IoT-Gerät konzipiert, verwendet er Komponenten unterschiedlicher Anbieter. Diese Komponenten stammen aus der ganzen Welt, werden von Distributoren befördert und zusammen mit anderen Komponenten von einem EMS oder ODM zusammengebaut.

Sobald diese Komponenten bei einem Distributor landen, liegen sie tatsächlich für längere Zeit in einem Lager. Bis das Gerät zusammengebaut, getestet und an den Kunden ausgeliefert wird. Die Geräte werden häufig von Fremdinstallateuren montiert und an entfernten Standorten eingesetzt. Der Endkunde oder Käufer bekommt die Geräte unter Umständen nicht ein Mal selbst zu Gesicht.

Das durchschnittliche IoT-Gerät durchläuft also eine komplexe Route und ändert mehrfach die Besitzverhältnisse. Natürlich möchte der Verkäufer sicherstellen, dass das Gerät authentisch ist und dass diese Authentizität über die verschiedenen Stufen der Lieferkette hindurch erhalten bleibt. Ein reales Problem, das nur schwer zu lösen ist. Wir hören immer häufiger von Datenpannen innerhalb der Lieferkette, wie z. B. bei Wistron. Man arbeitet mit Herstellern aus verschiedenen Ländern, deren Lieferanten bei Sicherheit und Datenschutz keine Best Practices befolgen. Daher ist es schwierig, der Quelle einer Komponente zu vertrauen. Es ist durchaus möglich ein IoT-Gerät zu bekommen, das sowohl authentische als auch gefälschte (oder modifizierte) Komponenten enthält. Aber wenn ein Gerät zunächst so funktioniert, wie es funktionieren soll, erkennt man diesen Tatbestand nicht. Es ist auch möglich, dass ein Täter zusätzlichen Code in die Gerätesoftware einbaut, der Daten nachverfolgt und abfängt. Dieser Code kann während des Herstellungsprozesses oder während der Herstellung einer der Komponenten injiziert worden sein. Ein weiterer Grund, der für PKI spricht, will man Szenarien dieser Art wenigstens reduzieren.

Identität: Die Grundlage für Sicherheit

Wir leben in einer Zeit des Hyper-Konsums. Und der Durst nach neuer und innovativer Technologie ist kaum zu stillen. Hardware-fokussierte Technologie-Start-ups integrieren Vernetzung und smarte Komponenten miteinander. Und sie befriedigen einen steigenden Bedarf.

Das kann man besonders auf Crowdfunding-Sites wie Kickstarter und Indiegogo beobachten. Der Fokus bei Entwicklern und Herstellern liegt ganz eindeutig auf Seiten der Funktionalität. Sicherheit spielt immer noch eine eher untergeordnete Rolle. Das ist so kurzsichtig wie leichtsinnig, und eine Haltung, die später nicht selten zu Problemen führt, wie es beispielsweise bei den jüngsten IoT-Botnet-Angriffen der Fall war.

Wenn man Sicherheit direkt am Ausgangspunkt nämlich bei der Herstellung des Gerätes und der damit verbundenen Lieferkette integriert, hat man ein Fundament auf dem sich aufbauen lässt. Beginnend mit einer starken Identität folgen Sicherheitsfunktionen wie Authentifizierung und Autorisierung. Eine Public Key Infrastruktur erleichtert diesen Prozess.