Multi-Tenancy (Mandantenfähigkeit) ist einer der Eckpfeiler einer Cloud-Datenmanagement-Plattform. Dies ermöglicht, mehrere Kunden (also „Mandanten“) auf einer einzigen Plattform zu unterstützen. In Umgebungen mit mehreren Mandanten ist eine sichere Isolierung von Daten und Metadaten erforderlich.

Traditionell wird die für Multi-Tenant-Umgebungen erforderliche Datenisolierung in Form von physischen Grenzen festgelegt. Die Speicherdomain einschließlich ihrer Rechenressourcen ist in mehrere Partitionen unterteilt. Auf diese Partitionen wird, wie oben gezeigt, eine rollenbasierte Zugriffssteuerung angewendet.

Jeder Kunde erhält eine starre Partition, die von anderen unter Verwendung physischer Grenzen isoliert ist. Die Ressourcen sind oft überproportional, um die Nachfrage der Kunden während der Hauptnutzungszeit zu decken. Daher werden Ressourcen oft nicht ausreichend genutzt und in der Regel verschwendet. Die Sicherheitsprinzipale (Benutzer- und Servicekonten) müssen für jede Partition reserviert werden.

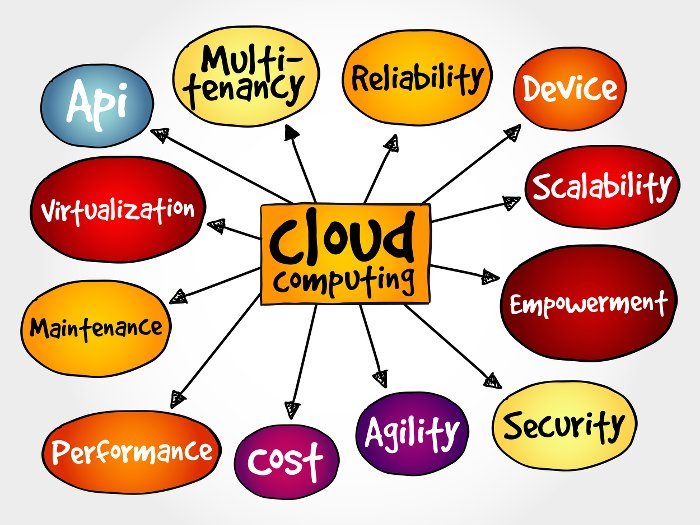

Eine zeitgemäße Alternative ist ein cloudbasiertes Framework für die sichere Isolierung von Daten und Metadaten. Damit lässt sich das Beste aus beiden Welten realisieren: die Sicherheitsvorteile von physischen Grenzen und die wirtschaftlichen Vorteile eines echten Cloud-Computing-Modells. Dies wird dadurch ermöglicht, dass alle Ressourcen virtualisiert werden, sodass die Kunden die zugewiesenen Ressourcen sicher und isoliert nutzen können, wie oben dargestellt.

Ein moderner Ansatz zur Mandantenfähigkeit

Besonders deutlich wird der Sachverhalt aus dem Blick eines Administrators für einen Managed Service Provider (MSP):

- Dieser stellt eine Reihe von Kunden Infrastructure-as-a-Service (IaaS) zur Verfügung. Die Mandanten haben die Flexibilität, ihre virtuellen Maschinen (VMs) in Umgebungen mit VMware vSphere, Microsoft Hyper-V und Nutanix AHV zu hosten. Ein bestimmter Mandant kann verteilte Anwendungen mit VMs von einem dieser Hypervisoren hosten. Beispielsweise kann das Front-End in AHV gehostet werden, die mittlere Schicht mit Geschäftslogik wird in Hyper-V und Back-End-Datenbanken werden in vSphere gehostet.

- Er stellt auch Database-as-a-Service (DBaaS) zur Verfügung. Kunden, die keine Datenbankserver selbst einrichten möchten, können DBaaS in einer dedizierten SQL-Server-Farm verwenden. Die Farm ist auf mehreren Servern der Enterprise-Klasse in der AlwaysOn-Verfügbarkeitsgruppe aufgebaut. Diese Datenbankfarm hostet Hunderte von SQL-Server-Instanzen, wobei jede Instanz Dutzende von Datenbanken bedient. Jede Datenbank entspricht einer DBaaS-Einheit für Mieter.

- Der Administrator stellt Identity-as-a-Service (IDaaS) zur Verfügung, das intern zusätzlich zu Active Directory entwickelt wurde. Er kann auch dedizierte AD-Dienste für Mandanten hosten. Seine Mandanten verfügen möglicherweise auch über AD selbst und möchten, dass er ausgewählte Zugangsdaten verwendet, um sich für bestimmte Anwendungen an ihrem eigenen Active Directory zu authentifizieren.

Die Ziele eines Administrators sind:

- Grundlegende Datensicherung sollte als Standardoption enthalten sein, um seine Dienste vom Wettbewerb zu unterscheiden.

- Bereitstellung von Backup-as-a-Service (BaaS) als Add-On-Option, mit der seine Mandantenadministratoren und Endbenutzer ihre eigenen Service Level Agreements (SLA) und Vorgänge verwalten, aber Ihre Backup-Infrastruktur nutzen können.

- Bereitstellung eines externen Archivierungs-Add-On-Dienstes, in dem Mandanten ihre eigenen Archivspeicherorte auswählen können (z.B. AWS S3, Azure Blob, Google Compute Platform für Storage), um Sicherungen zu transferieren, die eine langfristige Aufbewahrung erfordern.

- Bereitstellung eines Managed Backup Service (MBS) als Premium-Angebot, wobei die zuständigen Mitarbeiter Backups für Tier-1-Anwendungen, die enge RPOs erfordern, verwalten und überwachen.

Wie soll all dies mit einer herkömmlichen, speicherzentrierten Backup-Lösung umgesetzt werden?

Aufgrund der Mikrogranularität der zu schützenden Assets ist dies nahezu unmöglich. Sie bieten Isolation für Daten an physischen Grenzen.

Wie schützt der Administrator eine verteilte Anwendung, die vSphere, Hyper-V und AHV verwendet, mithilfe einer einzigen SLA-Richtlinie? Wie stellt er sicher, dass ein Mandant nur eine einzelne Datenbank aus der Datenbankfarm sichern kann, ohne benutzerdefinierte Zugriffssteuerungen und komplexe Skripts zu erstellen? Wie lässt es sich einrichten, dass die Backup-Anwendung mehrere AD-Domains konsumiert, ohne eine AD-Organisation einer anderen zur Verfügung zu stellen? Wie stellt der Administrator sicher, dass ein Administrator eines Managed-Backup-Services die Daten für einen Mandanten verwalten kann, der seine eigene AD-Domain hostet?

Multi-Tenancy-Administration mit nur ein paar Klicks

Zeitgemäße Mandantenfähigkeit liegt auf der Objektebene. Ein Administrator kann sich beispielsweise einen Rubrik-Cluster als eine Sammlung von Objekten vorstellen: Quellen, aus denen Daten gesichert werden, Ziele, auf denen Sicherungen gespeichert werden, und Sicherheitsprinzipale (Benutzer und Dienstkonten), die diese Beziehungen zusammenhalten. Ein Managed Service Provider kann einen Rubrik-Cluster hosten, der linear mit Ihrem Backup-Geschäft wächst. Mit der CDM-Objekt-Level-Mandantenfähigkeit kann er für jeden seiner Mandanten virtuelle Instanzen von Rubrik Cluster anlegen. Diese virtuellen Instanzen werden dabei als „Organisationen“ bezeichnet. Eine Organisation kann einen dedizierten Satz von Quellen, Zielen und Sicherheitsprinzipalen aufweisen. Einige Organisationen teilen sich einige Sicherheitsprinzipale, wie dies bei MSP-Mitarbeitern der Fall ist, die Managed Backup Services bereitstellen. Mehrere Organisationen können Geschäftsunternehmen sein, die ein gemeinsames Archivkonto haben. Der Flexibilität sind keine Grenzen gesetzt und die Komplexität wird komplett eliminiert.

Wichtig: All diese Organisationen sind sicher und isoliert, während sie aus demselben Rubrik CDM-Cluster bedient werden. Somit gelten hier alle Vorteile von Cloud Computing und Resource Sharing.

Wie profitieren Unternehmen, die kein MSP sind?

Die Objekt-Ebenen-Mandantenfähigkeit ist auch in großen Unternehmen äußerst nützlich. Möglicherweise möchte ein Administrator den VMware vSphere-Schutz an Administratoren für virtuelle Infrastruktur, Windows-Systeme und Hyper-V-Hosts delegieren, die von Systemadministratoren verwaltet werden: D.h. SQL Server und Oracle, verwaltet von DBAs, und so weiter. Dazu muss er einfach „Organisationen“ erstellen. Wenn er sich anmeldet, sieht er nur das, was er sehen soll. Im Gegensatz zu Legacy-Lösungen besteht die Flexibilität, die gesamte Managementverantwortung oder ausgewählte Vorgänge zu delegieren. Mit Rubrik verwaltet eine Benutzeroberfläche alles. Der Kontext ändert sich, je nachdem, wer sich anmeldet.

Zu guter Letzt: Was ist, wenn sich ein Unternehmen in einer Situation befindet, in der die physische Trennung von Daten wichtig ist? Dann stellt man einfach mehrere Rubrik-Cluster für jeden Mandanten bereit. Oder, wenn das für einen bestimmten Mandanten zu groß ist, gibt es auch Rubrik Air, eine virtuelle Appliance, die Mandanten unterstützt, die physische Isolation und Kontrolle benötigen. Man kann es zusammen mit den Produktionssystemen bereitstellen. Die gute Nachricht ist, dass die Mandanten weiterhin von der Mandantenfähigkeit auf Objektebene profitieren können, jedoch innerhalb ihrer physischen Grenzen.

rubrik.com