Die Zahl der DDoS-Attacken erreichte laut Link11 Security Operation Center (LSOC) mit 11.575 Angriffen im 4. Quartal 2016 erneut einen Rekordwert in der DACH-Region. Das entspricht ca. 126 Attacken pro Tag. Dabei haben sich die Angreifer am 27.10. mit 405 Attacken an einem Tag besonders aktiv gezeigt. Der ruhige Gegenpol war der 29.10. mit nur 22 Angriffen.

DDoS-Angriffe hängen von Wochentag und Uhrzeit ab

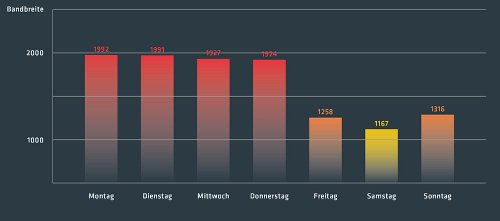

DDoS-Angreifer konzentrierten ihre Aktivitäten auf bestimmte Wochentage. Während Analysen für das 2. Quartal 2016 ein DDoS-Hoch am Wochenende nachweisen, zeigen die aktuellen Zahlen besonders viele Attacken von Montag bis einschließlich Donnerstag. Samstag war hingegen der ruhigste DDoS-Tag der Woche. Im 4. Quartal waren dabei die Angriffsaktivitäten in der zweiten Tageshälfte auffällig. Bei 6 von 10 Attacken lag der Startpunkt zwischen 16 Uhr und Mitternacht.

Bild 1: Am häufigsten starteten die Angreifer ihre DDoS-Attacken zwischen Montag und Donnerstag

Klassische UPD-Attacken und TCP SYN Floods dominieren

Der Trend zur UDP-Attacken hält an. So konnte das LSOC in mehr als jeder zweiten DDoS-Attacke (54,6%) UDP-Floods nachweisen. Zweithäufigster Typ an DDoS-Attacken waren TCP SYN Floods mit 12,8%. TCP SYN Floods werden immer häufiger von IoT-Botnetzen durchgeführt. Der Strategiewechsel der Angreifer weg von Botnetzen aus Privatrechnern und Firmenserver hin zu smarten Haushaltsgeräten (IoT) ist offensichtlich. Doch auch Reflection-Amplification-Attacken gehören weiterhin zum Standard-Repertoire der DDoS-Angreifer.

Onur Cengiz, Leiter des LSOC: „Weil regulatorische Auflagen für Hersteller fehlen, wird sich kurzfristig nichts an der Unsicherheit der IoT-Geräte ändern. Das Volumen der DDoS-Attacken durch IoT-Botnetze wird daher vermutlich ansteigen und mittel- wenn nicht sogar langfristig ein hohes Gefahrenpotenzial bergen. Unternehmen sollten sich aber bewusstmachen, dass es neben dem Missbrauch von IoT-Geräten noch zahlreiche andere DDoS-Angriffstechniken gibt, die genauso gefährlich sind. Bevor DDoS-Angreifer das Heer von IoT-Geräten entdeckten, begannen sie vor drei Jahren offene NTP- und DNS-Server für ihre Zwecke einzuspannen. Großvolumige Reflection-Amplification-Attacken über Zeit- und Name-Server stellen immer noch ein großes Risiko für unzureichend geschützte Unternehmen dar.“

Das LSOC stellte außerdem fest, dass bei jeder dritten Attacke (35,3%) die Angreifer auf mindestens 2 Vektoren setzen. Die Täter verwendeten meistens drei Angriffstechniken (54,7%, Q3 2016: 69%). Das LSOC registrierte im 4. Quartal 2016 ganze 111 Attacken unter Einsatz von 5 Vektoren. Immer noch 35 Angriffe arbeiteten mit 6 verschiedenen Techniken. Die maximale Vektorenzahl lag im Quartal bei 7. Dies traf auf 6 Attacken zu.

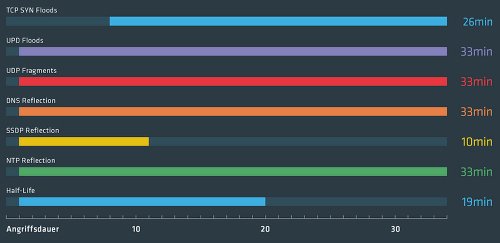

Bild 2: Analyse einer DDoS-Attacke mit 7 Angriffsvektoren, die bei 33 Minuten Dauer über 14 Gbps erreichte