Industrie 4.0/IoT, Social Business, Big Data/Analytics, Mobile Enterprise, Cloud etc. haben dazu geführt, dass sich die Security-Landschaft in den letzten Jahren grundlegend verändert hat. Auch weiterhin werden sich die Anzahl der möglichen Angriffspunkte, die Art der Angriffe sowie die auftretenden Sicherheitsvorfälle, aber auch die Ressourcen und Rahmenbedingungen für die Umsetzung von Security-Maßnahmen und -Projekten in den Unternehmen äußerst dynamisch entwickeln.

Gleichsam werden auf Basis erweiterter Wertschö pfungsketten immer mehr Daten von Kunden und Partnern in internen Netzwerken verarbeitet bzw. müssen ständig aktuell vorgehalten werden oder aber mit Kunden oder Partnern in Echtzeit ausgetauscht werden. Hierbei erfordert nicht nur das Auslagern von Services in die Cloud ein ausgeklügeltes IT-Sicherheits- und Risk-Management. Auch die inzwischen vielfach virtualisierten Systeme und IT-Layer bedingen eine Weiterentwicklung klassischer und somit tradierter Security-Maßnahmen hin zu einem modernisierten Konzept, das sich mit dem Thema Cyber Security befasst.

Kennzeichnend für ein modernes Sicherheits- und Abwehrkonzept ist der Einbezug von Risiko-Analysen und Analytics bis hin zur künstlichen Intelligenz für eine vorausschauende und auch adaptive Lösung.

Grundsätzlich ist das Thema Security in den Unternehmen angekommen. Insbesondere in großen, international ausgerichteten bzw. durch staatliche Aufsichtsorgane überwachten Unternehmen (z.B. Finanzdienstleister, Energieversorger) ist die Frage nicht, ob, sondern in welchem Umfang Security-Maßnahmen umgesetzt werden. Ein zentraler Grund für die stärkere Akzeptanz des Themas ist u.a. die zunehmende Verantwortung der Geschäftsleitung für die Umsetzung einer angemessenen Security in den Unternehmen. Darüber hinaus wird es innerhalb der Unternehmen im Bereich Security eine immer stärkere Differenzierung zwischen dem operativen Teil und der Governance der Security geben.

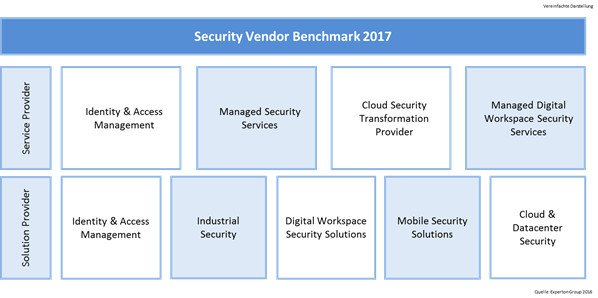

Der aktuelle Security Vendor Benchmark konzentriert sich auf die folgenden Security-Kategorien:

Abbildung 1: Security Vendor Benchmark 2017 Segmente

„Sowohl die untersuchten Services als auch Softwarelösungen erweisen sich als durchaus reif“, betont Wolfgang Schwab, Lead Advisor Platforms & Infrastructure. Besonders der Identity und Asset Management Markt erlebt derzeit eine lebhafte Nachfrage. Neben Verschlüsselung ist die Identifizierung von Benutzern und deren sichere Authentifizierung das zweite große Standbein der Informationssicherheit. Durch die immer stärkere Vernetzung und den Ausbau der Zusammenarbeit über Webdienste erhält Identity und Access Management weitere Impulse. Der Trend geht dabei weiter zu SSO-Lösungen, mit denen der Benutzer vom Zwang ständiger Neuanmeldungen befreit wird.

Neuere Themen wie Advanced Persistent Threats und Pervasive & Predictive Security sind beim Großteil der deutschen Unternehmen noch nicht in den Planungen zur Security Strategie angekommen. Entsprechend wurden diese Segmente im aktuellen Benchmark noch nicht betrachtet. „Im kommenden Security Vendor Benchmark 2018 werden diese Themenbereiche aber abgebildet sein, da beide aufgrund der zunehmend heterogeneren Bedrohungslagen zu vitalen Bausteinen einer Security Strategie werden müssen“ weiß Schwab.

Im Rahmen der vorliegenden unabhängigen Studie wurden 111 Unternehmen bewertet. Security wurde als Querschnittsthema in verschiedenen von der Experton Group durchgeführten Benchmarks integriert. So wurden die einzelnen Security-spezifischen Teilmärkte innerhalb der jeweiligen Research-Phasen der einzelnen Benchmarks zwischen Q2 und Q4 2016 erhoben. Die Validierung und Berichtlegung erfolgte im November/Dezember 2016.

Identity & Access Management Solutions

Die Bedeutung von Identity und Access Management (IAM) ist in den letzten Jahren stetig angewachsen und wird weiter steigen. Dafür gibt es verschiedene Gründe:

- Unternehmensentwicklung: Die Anzahl der Benutzer, Geräte und Dienste nimmt stetig zu und damit auch die Anzahl von digitalen Identitäten, die zu verwalten sind.

- Neue Anwendungsfelder der IT: Auch Kunden, externe Partner und sogar Maschinen benötigen eine digitale Identität.

- Bedeutung für die Security: Digitale Identitäten sind der Schlüssel zu Daten, Geräten und Diensten, deshalb müssen sie besonders gesichert werden.

Trotz der großen Bedeutung von IAM gelang vielen Unternehmen bisher die Einführung eines Identity & Access Managements oft nur schleppend und war begrenzt auf Teilbereiche (Insellösungen). Gute IAM-Lösungen helfen Anwenderunternehmen dabei, die folgenden Hindernisse in den Griff zu bekommen:

- Komplexität: Die Vielzahl an notwendigen Zugriffskontrollen, Regeln und Berechtigungen bedeutet, dass die Identitätsverwaltung sehr aufwändig und eine Quelle von Fehlern ist. Gute IAM-Lösungen helfen Anwenderunternehmen mit übersichtlichen Berichten und hilfreichen Mustern, die individuell bei der IAM-Einführung angepasst werden können.

- Dynamik: Neue Benutzer, Geräte, Dienste, Projekte und Aufgaben führen dazu, dass dynamische Änderungen im IAM notwendig sind. Gute Lösungen sind flexibel und unterstützen die notwendigen Anpassungen auf einfache und überschaubare Weise.

- Compliance: Es gibt eine Vielzahl von Vorschriften, wie ein Identitätsmanagement zu bewältigen ist. Gute Lösungen stehen auch hier mit Muster-Richtlinien und Berichtsvorlagen den Anwendern zur Seite.

Für die Umsetzung von IAM stehen den Anwenderunternehmen verschiedene Wege zur Auswahl, die innerhalb dieses Benchmarks betrachtet wurden:

- Betrieb des IAM durch das Unternehmen selbst: Hierfür sind Lösungen notwendig, die sich bei den Unternehmen installieren, betreiben und pflegen lassen. Allerdings haben nicht nur mittelständische Unternehmen mit einem Mangel an Erfahrung und internen IAM-Experten zu kämpfen und Schwierigkeiten bei Einführung, Gebrauch und Integration von IAM. Deshalb werden in diesem Benchmark nicht nur die Lösungen und Vendoren, sondern auch Implementierungspartner betrachtet.

- IAM Services und Hosting: Anwenderunternehmen wählen einen Provider, der die IAM-Lösung für sie betreibt. Die Services reichen von SSO (Single Sign-On) bis hin zu vollständigen IAM as a Service-Angeboten.

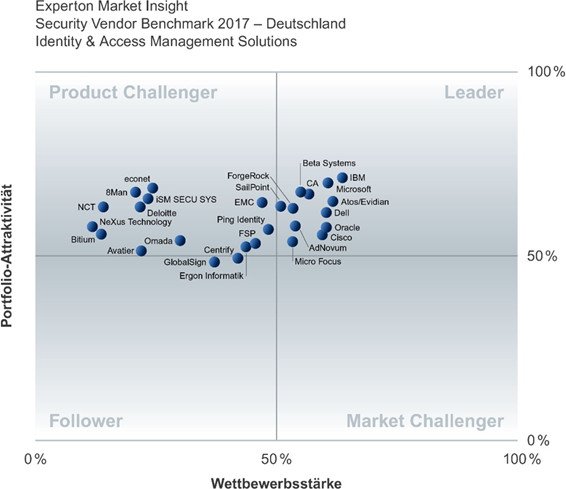

Abbildung 2: Quadrant für Identity & Access Management Solutions

Die Experton Group identifizierte im deutschen Markt 27 Unternehmen als relevante Anbieter für das Segment Identity & Access Management Solutions. Davon konnten sich 12 Provider im Leader-Quadranten positionieren.