Sind unsere Spitäler gegen Angriffe von Hackern geschützt? Der Elektroingenieur Martin Darms ist dieser Frage wissenschaftlich nachgegangen und hat Erstaunliches zu Tage gebracht. Die Auswertung der im Rahmen einer Masterarbeit systematisch erhobenen Messdaten spricht für sich: Nur 84 % der Spitäler sind genügend gegen Cyber-Attacken gewappnet.

Sind unsere Spitäler gegen Angriffe von Hackern geschützt? Der Elektroingenieur Martin Darms ist dieser Frage wissenschaftlich nachgegangen und hat Erstaunliches zu Tage gebracht. Die Auswertung der im Rahmen einer Masterarbeit systematisch erhobenen Messdaten spricht für sich: Nur 84 % der Spitäler sind genügend gegen Cyber-Attacken gewappnet.

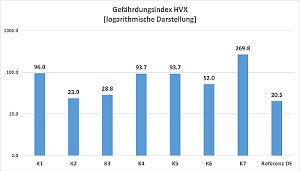

Zum Teil bestehen gar gravierende Schwachstellen, auch dies zeigt Darms in seiner Diplomarbeit „Gefährdung Schweizer Spitäler gegenüber Cyberangriffen“. Die Studie arbeitet mit einem eigens entwickelten Gefährdungsindex, den Hospital Vulnerability Index, abgekürzt HVX. Anhand dieses Index sind die verschiedenen Spitäler einfach miteinander vergleichbar. Werte über 100 deuteten darauf hin, dass das betreffende Spital anfällig auf Angriffe ist. Je kleiner dieser Wert ist, desto besser ist das Spital von extern sowie auch von Angriffen innerhalb des Spitalnetzes geschützt.

Potentiell schlimme Folgen

Ein Angriff auf ein Krankenhaus kann verheerende Folgen haben: Vom harmlosen Ausfall der Homepage des Spitals bis hin zur vollständigen Lahmlegung eines Spitalbetriebs ist alles möglich. Im schlimmsten Fall mit tödlichem Ausgang für Pflegebedürftige. Man denke an Notfall-Patienten, welche z. B. an Lungenmaschinen angeschlosen sind, oder an den Fall, dass dringende Untersuchungen mit medizinischen Geräten gemacht werden müssten, diese Geräte jedoch nicht verfügbar sind. Dadurch kann keine oder eine falsche Diagnose gestellt werden.

Bild 1: Gefährdungsindex von Schweizer Spitälern im Vergleich (HVX).

Mit ein wenig Fachwissen und den richtigen Tools aus dem Internet ist es möglich einen beträchtlichen, sogar lebensgefährlichen Schaden anzurichten, wie kürzlich auch der Spiegel Online 33/2015 im Artikel „Wehrlos 4.0“ berichtete. Dabei gelang es bei einem Test, Beatmungsgeräte mit einem DoS-Angriff (Denial of Service) stillzulegen. Dass dies möglich ist, hat man schon lange vermutet. Bei diesen Tests muss man natürlich bis ins Spitalnetz hervordringen können. Hier sind zumindest die untersuchten Schweizer Spitäler relativ gut geschützt.

Unterschiedliche Sicherheitsniveaus – enorme Datenflut

Martin Darms zu den Ergebnissen seiner Studie: „Ich arbeite seit über 20 Jahren bei Medizinfirmen und deshalb erstaunen mich die internen Tests nicht. Ich kenne die Situation von beiden Seiten. Was mich jedoch überrascht hat, sind die doch sehr unterschiedlichen Sicherheitsniveaus. Es gibt Differenzen im Bereich des 10-fachen!“ Dies bedeutet, dass manche Krankenhäuser 10-Mal schlechter geschützt sind als andere.

Für die internen und externen Messungen verwendete der dipl. Elektroingenieur ETH die Lösung VulnWatcher von des auf IT‑Schwachstellen Analyse Software spezialisierten Schweizer Unternehmens First Security Technology.

Mit Einwilligung der jeweiligen IT-Verantwortlichen untersuchte Darms 523 Systeme (Medizingeräte, Server, Clients) auf Schwachstellen. Die Daten wurden in 7 der insgesamt 278 Spitäler und Kliniken in der Schweiz gesammelt, dies entspricht 2.5 % aller Schweizer Spitäler und 4.1 % aller Pflegetage in der Schweiz. Für einen besseren Vergleich der Resultate und als Referenz zog er zusätzlich eine Klinik in Deutschland in die Analyse mit ein, hier fanden Messungen an über 200 Systemen statt. Von Mitte Februar bis Anfangs April 2015 wurden insgesamt über fast 90 Stunden hinweg Scans vorgenommen, dabei entstanden über 5000 Seiten Scanberichte, welche die Studie auswertet.

Von Aussen … relativ gut geschützt

Die Auswertung zeigt, dass die meisten Spitäler von aussen her gut geschützt sind. Pro untersuchtem Host existieren 0.53 kritische Schwachstellen. Mit anderen Worten: Auf jedem zweiten System war eine kritische Schwachstelle vorhanden. Bedeutende Schwachstellen waren durchschnittlich pro System 6.21 vorhanden. D.h. für einen Angreifer aus dem Internet ist es relativ schwierig ins interne Spitalnetz zu gelangen. Dies deckt sich auch mit der Erkenntnis aus dem Swiss Vulnerability Report 2015, allerdings sind hier Angriffe über Social-Engineering oder Phishing nicht berücksichtigt.

Von Innen … „löchrig wie Schweizer Käse“

Ganz anders ist es um die Sicherheit in den internen Netzwerken der Spitäler bestellt, hier bestehen gravierende Schwachstellen. Stark veraltete und nicht mehr unterstützte Betriebssysteme, Standardpasswörter, ungeschützte Testserver – das sind die häufigsten Einfallstore für Angreifer.

Intern vorgenommene Messungen zeigen, dass pro untersuchten Host 1.01 schwerwiegende Schwachstellen existieren. Mit anderen Worten: Im Durchschnitt gab es auf jedem System eine kritische Schwachstelle. Bedeutende Schwachstellen waren durchschnittlich 2.85 pro System vorhanden. Es existieren über 70‘000 Schwachstellen in den verschiedensten Betriebssystemen und Softwarekomponenten, wobei über 10‘000 Schwachstellen als kritisch eingestuft werden. Die Tendenz der neu entdeckten Schwachstellen zeigt stetig nach oben.

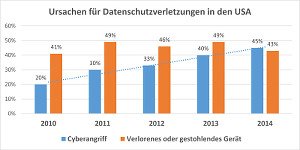

Bild 2: Datenschutzverletzungen bei Gesundheitsinstitutionen in den USA.

Spannend ist auch die Frage, ob es bereits gezielte Angriffe auf IT-Infrastrukturen der Spitäler gab. In den USA sind die häufigste Ursache für Datenschutzverletzungen Cyberangriffe, diese sind in den letzten 5 Jahren frappant angestiegen. Die Masterarbeit begnügt sich nicht alleine mit der Datenerhebung, geliefert werden auch Best Practices, wie man sich effektiv gegen Cyberangriffen schützen kann:

- IT-Richtlinien definieren und auch durchsetzen, Prozesse definieren und befolgen.

- Mitarbeiter schulen (auf Phishing / Social Engineering Angriffe sensibilisieren).

- Sicherheitskonzept mit verschiedenen Zonen und Rechten erstellen.

Neben weiteren Punkten trägt nicht zuletzt der regelmäßige Einsatz von Schwachstellen-Management-Tools zur Sicherheit eines Spital-IT-Systems bei.