Datensouveränität erfordert, dass Richtlinien praktisch durchgesetzt werden. Datenkataloge liefern dafür die Single Source of Truth: Sie ermöglichen Governance für Meta-Attribute, verhindern Wildwuchs und machen Regeln in den Engines durchsetzbar.

Die Frage nach der Hoheit über die eigenen Daten erfährt aus verschiedenen Gründen mehr Aufmerksamkeit: Geopolitische Unsicherheiten, steigende Abhängigkeiten und wachsende Bedrohungen durch Cyberangriffe sind Risiken, die beachtet werden müssen. Vor diesem Hintergrund spielt die Datensouveränität als Fähigkeit, die vollständige Kontrolle über Daten auszuüben und sie selbstbestimmt wertstiftend einzusetzen eine zunehmend wichtigere Rolle. Dabei ist aber hervorzuheben, dass Souveränität nicht mit Autarkie gleichgesetzt wird. Es gilt stattdessen, die passende Balance zwischen Unabhängigkeit und Innovationskraft aus Nutzung von Cloud-Diensten zu finden. Hierbei kann die Unterscheidung anhand verschiedener Datenkategorien getroffen werden. Bei einigen ist die ein höherer Grad an Unabhängigkeit und Kontrolle erforderlich als bei anderen.

Um die Behandlung der unterschiedlichen Datenkategorien effizient durchzusetzen, müssen Richtlinien und Regeln gelten, greifen und nachweisbar eingehalten werden. Oft werden vorhandene Richtlinien in Organisationen jedoch vernachlässigt, da in der Praxis unklar ist, wo sensible Daten liegen und was mit diesen Daten erlaubt ist. Es existieren Labels in Tools, aber keine verbindliche Definition, die sich auf Kopien, Exporte und abgeleitete Produkte überträgt. Wer Datensouveränität ernst nimmt, braucht zentral gepflegte, verbindlich definierte Meta-Attribute je Datensatz, die überall dasselbe bedeuten und im Betrieb geprüft werden können. Genau hier liegt der Mehrwert des Datenkatalogs, wo Bedeutungen, erlaubte Ausprägungen und Verantwortung klar festgelegt werden können.

Zwei Meta-Attribute, große Wirkung: Residency & Transfer zuerst

Für den Einstieg genügt ein kleines Set von Regeln. Zwei Meta-Attribute reichen aus, um Wirkung sichtbar zu machen:

- Residency-Regel, die festlegt, in welchem Raum Daten gespeichert und verarbeitet werden, z. B. nur EU oder nur Deutschland.

- Transfer-Restriktion, die bestimmt, ob und unter welchen Bedingungen ein Export in andere Rechtsräume stattfinden darf, etwa kein Drittlandtransfer oder nur mit Standardvertragsklauseln.

Diese Attribute beantworten die Kernfragen, wo Daten sein dürfen und wohin sie gehen dürfen. Weitere Meta-Attribute, etwa zu Löschfristen oder Regeln zur Verschlüsselung, können später zentralisiert werden, sobald der erste Schritt sicher steht.

Einmal definiert, überall gültig

Wirksamkeit entsteht durch Klarheit. Im Katalog werden die Meta-Attribute definiert, ihre zulässigen Werte beschrieben und die Verantwortung pro Domäne benannt. Die Einträge sind nachvollziehbar gepflegt und vererben sich automatisch auf Kopien und abgeleitete Datenprodukte. Der Katalog wird damit zur Single Source of Truth, verhindert Begriffswildwuchs durch verbindliche Wertelisten (z. B. EU-only, DE-only), Rollen und Freigabe-Workflows sowie Versionierung. Diese Disziplin macht wenige, sauber benannte Tags überall gleichbedeutend – und sorgt für konsistente Policy-Durchsetzung in Verarbeitung und Orchestrierung (dbt/Spark/SQL, ETL/ELT), ohne sie in jedem System neu erfinden zu müssen.

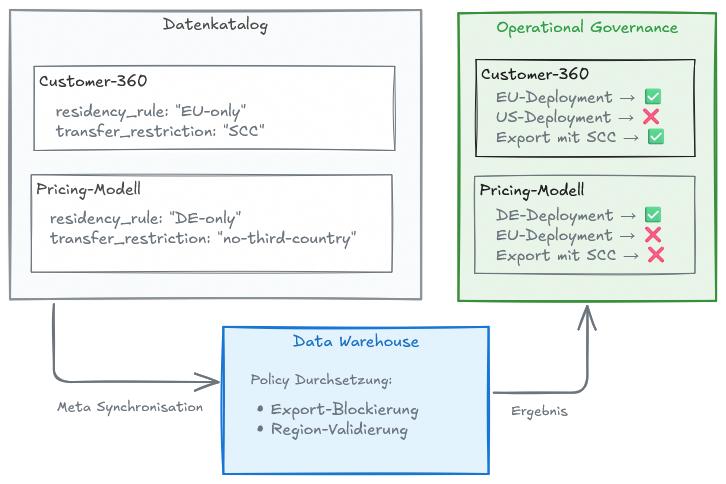

Definition im Katalog – Entscheidungen im Betrieb

Der entscheidende Schritt ist die Synchronisation. Die im Katalog gepflegten Meta-Attribute werden automatisiert in die Zielsysteme gespiegelt. Data Warehouse, Lakehouse, Object Storage und Integrationswerkzeuge lesen die Residency-Regel und die Transfer-Restriktion aus und treffen auf dieser Grundlage Entscheidungen. Deployments bleiben in freigegebenen Regionen, Backups außerhalb genehmigter Räume werden verhindert, Exporte in Drittländer werden blockiert oder nur mit den vorgesehenen Zertifikaten zugelassen. Ein Eintrag im Katalog führt somit zu einem konkreten Allow oder Deny in der Engine. Aus Dokumentation wird messbare Steuerung im Betrieb.

Die größten Risiken zuerst: Personenbezogene Daten & Geschäftsgeheimnisse absichern

Der größte Hebel liegt bei Daten mit hohem Risiko. Personenbezogene Daten verlangen Transparenz und saubere Drittland-Prozesse. Geschäftsgeheimnisse brauchen Kontrolle über Speicherort und Zugriff, inklusive Schutz vor extraterritorialen Behördenzugriffen.

Das Diagramm zeigt, wie schon wenige Meta-Attribute im Datenkatalog diese Risiken praktisch steuern: Startet ein Analyst einen Analyse-Cluster in US-West, stoppt die Engine, weil Customer-360 im Katalog mit „EU-only“ gekennzeichnet ist. Ein Export in die USA ist nur über eine als „SCC“ freigegebene Verbindung möglich; personenbezogene Daten werden dabei pseudonymisiert übertragen.

Für das Pricing-Modell verhindert „DE-only“ jede Replikation und jedes Backup außerhalb Deutschlands. „No-third-country“ schließt zudem US-Buckets und Reader-Accounts aus, sodass Trainingsjobs zum Beispiel in der Frankfurt-Region laufen.

Schlank starten, messbar liefern, planbar skalieren

Zwei sauber definierte Attribute, klare Verantwortlichkeit und Synchronisation in Kernsysteme beantworten innerhalb kurzer Zeit, welche Transfers erlaubt sind und welche Deployments gestoppt werden müssen. Der sichtbare Fortschritt erzeugt Momentum für den Ausbau. Zusätzliche Attribute werden nur dort ergänzt, wo der Mehrwert eindeutig ist, etwa Retention für Löschpflichten oder Operator Kontrollen für privilegierte Zugriffe.

Von zwei Attributen zur belastbaren Governance-Basis

Anstelle von Absichtserklärungen bewährt sich Datensouveränität in der Praxis durch prüfbare Meta-Attribute, zentrale Pflege im Datenkatalog und konsequente Durchsetzung in den Zielsystemen. Wer mit personenbezogenen Daten oder Geschäftsgeheimnissen beginnt und Residency sowie Transfer als kleinste wirksame Einheit etabliert, reduziert Risiken schnell und nachvollziehbar. Auf dieser Basis wächst ein belastbares Governance-Fundament, wirksam im Betrieb und auditfest im Nachweis und verständlich für Entscheider – ohne Teams im Alltag auszubremsen.