Cyberkriminelle nutzen die Chat-Plattform Discord für eine ausgeklügelte Malware-Kampagne. Über manipulierte Einladungs-Links werden Nutzer gezielt auf gefälschte Server gelockt – mit fatalen Folgen für ihre Sicherheit.

Manipulierte Links: Einfallstor für Malware

Die Sicherheitsforscher von Check Point Software Technologies haben eine besorgniserregende Kampagne aufgedeckt: Kriminelle missbrauchen abgelaufene oder gelöschte Discord-Einladungs-Links, um Nutzer auf gefährliche Server umzuleiten. Die Taktik nutzt eine Schwachstelle im System der Plattform aus – und ist hochgradig effektiv.

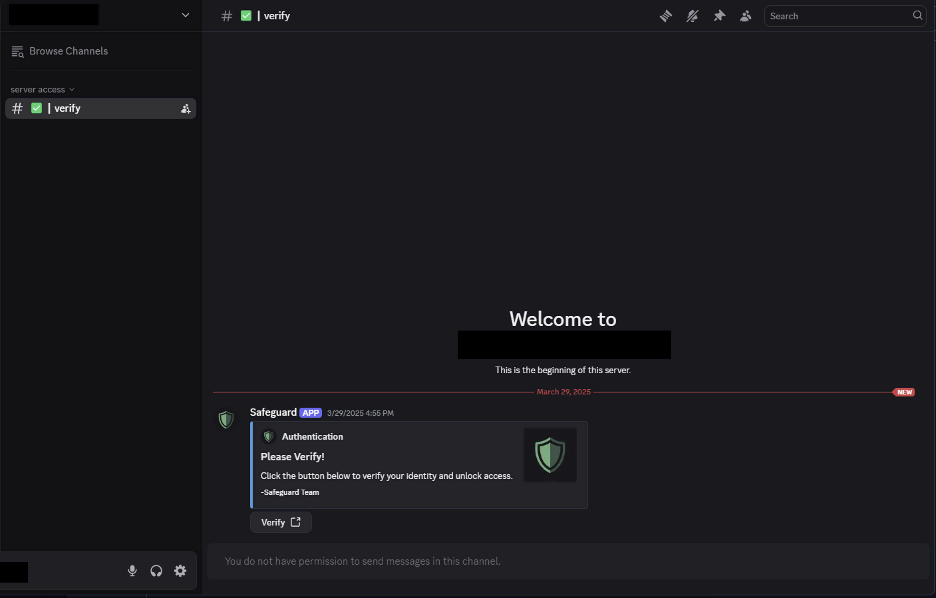

Viele dieser Links stammen aus vertrauenswürdigen Quellen, etwa alten Forenbeiträgen oder offiziellen Social-Media-Accounts. Einmal manipuliert, führen sie zu täuschend echt nachgebauten Discord-Umgebungen – inklusive eines gefälschten Chat-Bots namens „Safeguard“, der eine scheinbar harmlose Verifikation anstößt.

ClickFix: Wie ein falscher Bot Zugriff auf deinen Rechner bekommt

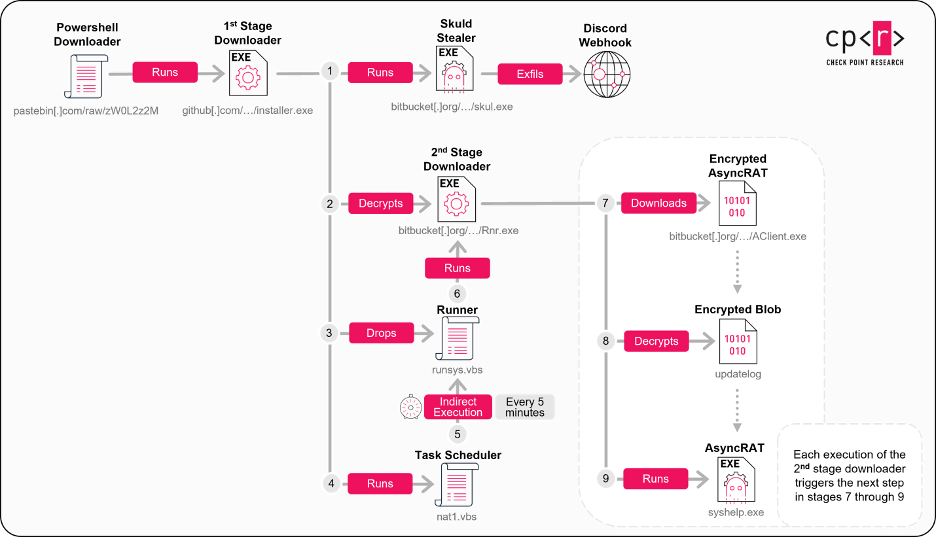

Der Trick hinter der Attacke nennt sich ClickFix. Sobald Nutzer auf „Verify“ klicken, wird ein OAuth2-Vorgang vorgetäuscht, der sie auf eine Phishing-Webseite weiterleitet. Im Hintergrund wird ein PowerShell-Befehl geladen, der bei Ausführung Schadsoftware nachlädt. Die so installierte Malware – unter anderem der bekannte AsyncRAT und der Skuld Stealer – erlaubt Angreifern den Fernzugriff auf den Computer und den Diebstahl von Login-Daten oder Krypto-Wallets.

Die unscheinbare Schwachstelle im System

Discord bietet verschiedene Arten von Einladungs-Links: temporäre, permanente und sogenannte Vanity-URLs für Premium-Server. Das Problem liegt vor allem bei letzteren: Wird ein Vanity-Link deaktiviert – etwa durch den Verlust des Premium-Status – bleibt der dazugehörige Code oft weiterhin nutzbar. Hacker nutzen diesen Code, um neue, bösartige Server unter bekannter Adresse aufzubauen.

Auch ein weiteres Detail macht die Lage brenzlig: Discord speichert veraltete Links oft länger, als Nutzer denken. Dadurch bleiben scheinbar verlässliche Einladungen auffindbar – und werden zur Falle.

Globale Infektionen – auch deutsche Nutzer betroffen

Laut Check Point ist die Kampagne dynamisch angelegt. Die Angreifer passen ihren Downloader regelmäßig an, um von Sicherheitslösungen nicht erkannt zu werden. Eine parallele Kampagne richtete sich gezielt an Gamer und versteckte den ersten Schadcode in einem manipulierten Cheat-Tool für das Spiel The Sims 4.

Mehr als 1300 Downloads der Malware lassen sich nachverfolgen – verteilt auf Länder wie Deutschland, Frankreich, Großbritannien und die USA. Die Hauptmotive: Finanzielle Gewinne durch gestohlene Zugangsdaten, besonders von Krypto-Wallets.

Was Discord-Nutzer jetzt tun sollten

Die Angreifer setzen gezielt auf Vertrauen, Social Engineering und legitime Dienste wie GitHub oder Pastebin. Discord hat zwar reagiert und den verwendeten Bot entfernt – doch das grundlegende Problem bleibt bestehen.

So können Sie sich schützen:

- Links immer kritisch prüfen – selbst bei alten, scheinbar vertrauenswürdigen Quellen.

- Nur permanente Einladungen verwenden, wenn du selbst einen Server betreibst.

- Verifizierte Bots bevorzugen – erkennbar am „Verifizierte App“-Siegel.

- Keine PowerShell-Befehle ausführen, die über Discord oder fremde Quellen kommen.

- Sicherheitsmaßnahmen kombinieren: Awareness-Training, Anti-Malware-Lösungen und Phishing-Erkennung sind essenziell – gerade im Unternehmensumfeld.

Fazit

Kampagne zeigt, wie selbst kleine Schwachstellen in bekannten Plattformen zur globalen Bedrohung werden können. Angreifer benötigen keine ausgefeilte Tarnung – es reicht, dass Nutzer vertrauten Links und gewohnten Abläufen blind folgen.

Discord muss nachbessern – und Nutzer sollten sich wappnen.

Alle Einzelheiten lesen Sie hier.

(vp/Check Point Software Technologies Ltd. )