Neue Analysen von Barracuda Research zeigen aktuelle Angriffswellen eines selten beobachteten Phishing-Kits mit dem Namen Saiga 2FA.

Neues Phishing-Kit im Fokus der Sicherheitsexperten

Barracuda Research hat eine neue Serie von Angriffen identifiziert, die dem Phishing-Kit Saiga 2FA zugeschrieben werden. Dabei handelt es sich um eine selten eingesetzte, jedoch hochspezialisierte Angriffsplattform. Die Bedrohung fällt vor allem durch ihre geringe Sichtbarkeit und ihre flexible Anpassungsfähigkeit im Angriffsgeschehen auf.

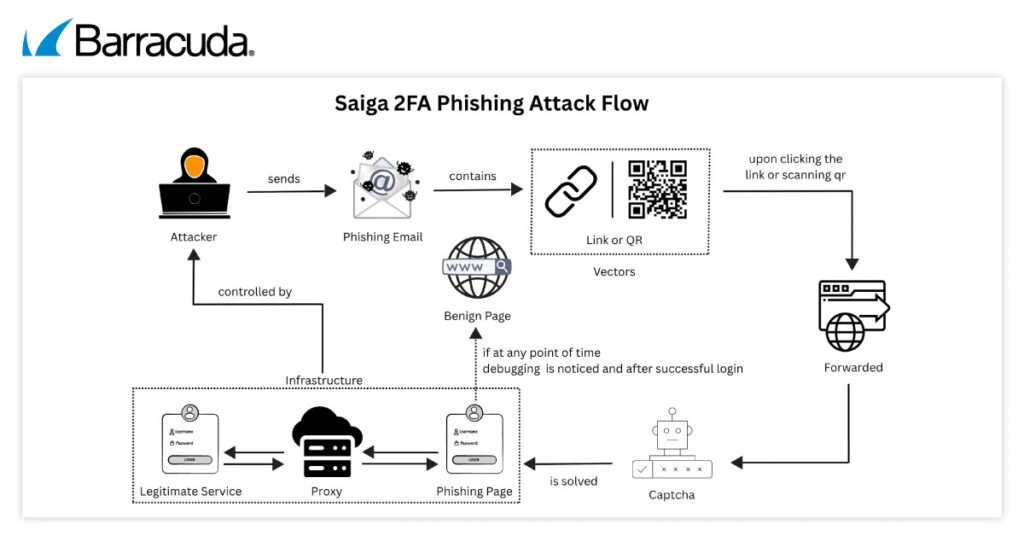

Saiga 2FA arbeitet als Adversary-in-the-middle Phishing-System und ist darauf ausgelegt, Multi-Faktor-Authentifizierung zu umgehen sowie Session-Cookies aus Unternehmens E-Mail-Konten zu stehlen. Die Angriffe starten typischerweise über täuschend echte E-Mails mit gefälschten Markenidentitäten, die Opfer auf schädliche Seiten oder QR-Codes führen.

Mehrstufige Angriffslogik und adaptive Umgehung

Die Analyse zeigt, dass Saiga 2FA Nutzer über mehrere Weiterleitungen auf präparierte Phishing-Seiten führt. Dabei kommen auch Techniken zum Einsatz, die Sicherheitsforscher gezielt ausbremsen sollen. Wird etwa erkannt, dass Entwicklerwerkzeuge im Browser geöffnet werden, leitet das System automatisch auf harmlose Seiten wie die Google Suche um.

Diese adaptive Struktur erschwert die Analyse erheblich und macht klassische Erkennungsmethoden deutlich weniger effektiv.

Unterschied zu klassischen Phishing-as-a-Service-Kits

Saiga 2FA hebt sich deutlich von bekannten PhaaS-Lösungen ab. Statt statischer Seiten nutzt das Kit eine vollständig webbasierte Anwendung, bei der Inhalte dynamisch durch JavaScript erzeugt werden. Dadurch wird eine einfache Analyse des Quellcodes nahezu nutzlos.

Zudem arbeitet das System mit konfigurierbaren Sitzungsparametern, die das Verhalten jeder einzelnen Phishing-Kampagne flexibel steuern. So kann etwa das Thema der Phishing-Seite situativ angepasst werden.

Ein weiteres Detail ist der Einsatz von sogenannten „Lorem Ipsum“-Metadaten. Diese neutral wirkenden Platzhaltertexte erschweren die Erkennung durch automatisierte Sicherheitslösungen, die auf Schlagwörter oder bekannte Muster setzen.

Zentrale Steuerung und Datenwiederverwertung

Saiga 2FA verfügt über ein zentrales Web-Dashboard zur Verwaltung kompletter Kampagnen. Dort lassen sich Domains konfigurieren, Logs auswerten und Angriffe automatisieren. Zusätzlich nutzt das System erweiterte Filtermechanismen zur Steuerung des Datenverkehrs sowie bedingtes Laden von Inhalten.

Ein integrierter FM-Scanner analysiert kompromittierte E-Mail-Inhalte und bereitet diese für weitere Angriffe auf. Über den sogenannten Saiga Mailer können diese Daten anschließend in neuen Kampagnen wiederverwendet werden.

Expertenwarnung und Sicherheitsmaßnahmen

„Saiga 2FA gehört zu einer Klasse fortschrittlicher Phishing-Kits, die eher einem Boutique-Service als einer vollautomatisierten Plattform gleichen, mit einer Reihe von Konfigurationsoptionen, die während eines Angriffs spontan implementiert werden können“, sagt Saravanan Mohankumar, Manager im Threat Analysis Team von Barracuda. „Um solche Angriffe abzuwehren, empfehlen wir Unternehmen, Phishing-resistente Authentifizierungsmethoden wie FIDO2/WebAuthn sowie erweiterte Überwachungsmaßnahmen zu implementieren und strenge URL-Überprüfungsverfahren durchzusetzen, um Anomalien während der Authentifizierungsprozesse zu erkennen. Ein mehrschichtiger Sicherheitsansatz ist für die Abwehr moderner AitM-Phishing-Frameworks unerlässlich.“

Fazit: Phishing wird dynamischer und schwerer erkennbar

Die Entwicklung von Saiga 2FA zeigt klar, dass Phishing-Angriffe zunehmend modular, dynamisch und technisch anspruchsvoller werden. Unternehmen müssen daher verstärkt auf mehrschichtige Sicherheitsstrategien setzen, um moderne Angriffsmuster frühzeitig zu erkennen und abzuwehren.

(vp/Barracuda)