Heute ist eine aktive, schnelle und umfassende Gefahrenerkennung und -abwehr von Cyberangriffen wichtiger denn je. Unternehmen setzen bereits viele unterschiedliche „Threat Detection and Response“ Tools für die IT Security ein. Ziel ist es, Angriffsaktivitäten zeitnah aufzuspüren, zu melden und somit das Sicherheitsniveau maßgeblich zu erhöhen.

Netzwerkbezogener Sicherheitsansatz

IT Security Teams stehen in Anbetracht der zahlreichen und fortschrittlichen Cyberbedrohungen vor der Herausforderung, für Unternehmen eine aktive, schnelle und umfassende Cyber Detection & Response sicherzustellen. Network Detection & Response (NDR) spielt hierbei eine entscheidende Rolle für zuverlässige und effektive Bedrohungserkennung.

Kommunikation und Interaktion durch Information

Cyberangriffe, die Datenverluste oder längere IT-Ausfallzeiten verursachen, beruhen auf der Kenntnis der Hacker über die Gegebenheiten und das Geschehen in der Opfer-IT. Wer diese komplexen Attacken abwehren will, benötigt eine gut informierte und tief gestaffelte IT-Sicherheit. Diese sollte den Datenverkehr, die Endpunkte sowie Informationen aus beiden Bereichen im Blick

Cybersicherheitsstrategie überdenken

Die Digitalisierung in allen Bereichen des privaten wie auch geschäftlichen Lebens sowie die daraus resultierenden digitalen Verbindungen vergrößern die Angriffsfläche für Cyberkriminelle. So warnte auch das BSI in seinem Lagebericht zur IT-Sicherheit in Deutschland 2020 vor einer stark zunehmenden Zahl von Angriffen auf die IT-Infrastruktur.

Schadcode in Treibern mit gültigen Zertifikaten

Sophos hat Schadcode in mehreren Treibern gefunden, die mit legitimen digitalen Zertifikaten signiert sind. Der neue Report „Signed Driver Malware Moves up the Software Trust Chain“ beschreibt die Untersuchung, die mit einem versuchten Ransomware-Angriff begann.

Von Zero Trust bis Made in EU

Auf der Sicherheitsmesse it-sa stehen für gewöhnlich die technischen Neuentwicklungen im Kampf gegen Cyberkriminalität im Vordergrund. Doch in diesem Jahr bestimmen andere Faktoren den Takt. Die Auswahl der passenden Security-Philosophie steht ebenso im Vordergrund wie die Herkunft der Hersteller. Mehr denn je ist IT-Security Vertrauenssache.

Tool zur Früherkennung? Oder Feuerlöscher im Schadensfall?

Compromise Assessment kommt mit forensischen Methoden Angreifern im System auf die Spur und kann so zu einer schnelleren Entdeckung von Incidents bzw. Sicherheitsvorfällen beitragen. Doch eignet sich dieser durchaus teure Ansatz auch für die Prävention? Durchaus: Denn Unternehmen erhalten einen Überblick, ob eine Kompromittierung vorliegt, können feststellen, ob Sicherheitsmaßnahmen

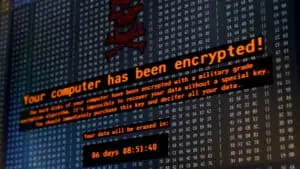

Ransomware ist eine chronische Gefahr. Ihr Auftreten verändert sich aber ständig. Zum einen steckt hinter dem permanenten Wandel eine Szene, die sich immer mehr professionalisiert, wirtschaftlicher denkt oder sich in der aktuellen Krise sogar politisiert. Zum anderen geht es um neue Techniken. Eine wirksame Abwehr muss sich entsprechend in

Die Pandemie-bedingt veränderte Arbeitssituation stellt Unternehmen und Arbeitnehmer bekanntermaßen immer wieder vor neue Herausforderungen. Uwe Gries, Country-Manager DACH bei Stormshield, spricht über einen kontextuellen Ansatz für mehr Sicherheit.

Events

Jobs

IT-Dienstleistungszentrum (ITDZ Berlin)

Berlin

IT-Dienstleistungszentrum (ITDZ Berlin)

Berlin

Software4You Planungssysteme GmbH

München

Meistgelesene Artikel

24. April 2025

24. April 2025

22. April 2025

11. April 2025