Höherer Schutz vor Cyber-Bedrohungen dank XDR

Neue Anwendungen und Services lassen die IT-Landschaft von Unternehmen immer weiter wachsen. Hier, kann für Sicherheitsteams daher zur Herkules-Aufgabe werden.

Neue Anwendungen und Services lassen die IT-Landschaft von Unternehmen immer weiter wachsen. Hier, kann für Sicherheitsteams daher zur Herkules-Aufgabe werden.

80 Prozent der befragten Führungskräfte sagen, dass Datenkompetenz in Zukunft genauso wichtig sein wird wie heute die Fähigkeit, einen Computer bedienen zu können – das hat eine aktuelle Studie von Qlik, einem Anbieter von Datenanalysen, ergeben.

Bei dem neuen Recht auf schnelles Internet geht die Bundesnetzagentur den nächsten Schritt. Die Behörde veröffentlichte am Mittwoch einen Verordnungsentwurf, der ein Mindestlevel von 10 Megabit pro Sekunde im Download festlegt.

Fahrzeugbau Meier, Spezialist in Sachen Reisemobil- und Chassis-Umbauten, setzt zur Digitalisierung seiner Geschäftsprozesse fortan auf die ERP-Lösung von abas.

Eine neue Studie von Intel 471 zeigt, dass mit Lockbit 2.0, Conti, PYSA und Hive nur vier Ransomware-Arten für fast 70 Prozent der registrierten Vorfälle eingesetzt worden sind.

Über die Hälfte der deutschen Internetnutzerinnen und -nutzer ist besorgt (45%) oder sogar sehr besorgt (13%), von einem Identitätsdiebstahl betroffen zu sein. Dabei verschaffen sich Kriminelle Zugang zu Online-Konten und handeln im Namen ihrer Opfer.

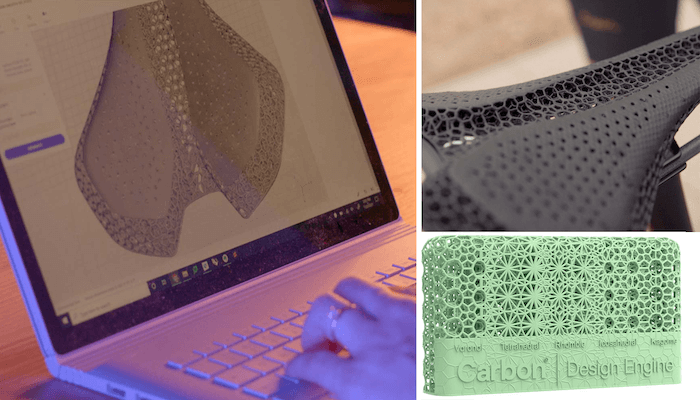

3D-Druck hatte lange ein Tüftler-Image als Gadget-Technologie, gemacht für Nischenanwendungen oder reines Prototyping. Die Realität sieht heute ganz anders aus: 3D-Druck ist eine Fertigungstechnologie, die Entwicklungsmöglichkeiten von Produkten auf ein neues Level hebt und diese gleichzeitig beschleunigt.

Auf der Manusec in München diskutieren aktuell Experten aus dem In- und Ausland, wie es um die digitale Sicherheit von Produktionsumgebungen und kritischen Infrastrukturen bestellt ist.

ESET-Forscher haben eine laufende Kampagne der Cyberspionage-Gruppe Mustang Panda aufgedeckt. Diese ist dafür berüchtigt, Regierungseinrichtungen, Unternehmen und Forschungseinrichtungen anzugreifen.

Fällt das Netzwerk aus, liegen viele Arbeitsbereiche erstmal lahm – und die große Fehlersuche beginnt. Wie lange diese dauert und wie groß der Schaden deshalb für das Unternehmen ist, hängt stark von der vorhandenen Netzwerkdokumentation ab.