Datenschutz beim Apple iPhone

Das iPhone ist eines der beliebtesten Smartphones weltweit –wegen seiner technischen Leistung und des ansprechenden Designs, und außerdem auch aufgrund seiner Sicherheitsfunktionen.

Das iPhone ist eines der beliebtesten Smartphones weltweit –wegen seiner technischen Leistung und des ansprechenden Designs, und außerdem auch aufgrund seiner Sicherheitsfunktionen.

Ob im Smartphone, Auto oder Zuhause – digitale Sprachsteuerung hat in den letzten Jahren vermehrt Einzug in viele Lebensbereiche gehalten. Insgesamt verwendet etwas mehr als die Hälfte (53 Prozent) der Deutschen zumindest hin und wieder Anwendungen wie Siri, Alexa und Co.

Trend Micro baut sein Angebot für Managed Service Provider (MSPs) weiter aus. Die Plattform Trend Vision One for Managed Service Providers stellt umfassende Funktionen zur Erkennung und Abwehr von Bedrohungen bereit und unterstützt sie dabei, ihren Kunden einen proaktiveren Sicherheitsansatz zu bieten.

Die Zugriffskontrolle wird durch den Cloud-Einsatz und hybride Modelle immer komplexer. Mittlerweile gibt es fünf unterschiedliche Zugriffskontrollmodelle, darunter das Discretionary Access Control- Modell. Welches ist das richtige und wodurch unterscheiden sie sich?

Elektronische Patientenakte, E-Rezept, KI in der Medizin: Die Menschen in Deutschland sind der Digitalisierung des Gesundheitswesens gegenüber sehr aufgeschlossen. 89 Prozent halten dies für grundsätzlich richtig, 72 geht die Digitalisierung im Gesundheitswesen sogar zu langsam.

Die EU-Kommission erhöht den Druck auf die Mitgliedstaaten bei der Umsetzung der NIS2-Richtlinie zur Cybersicherheit. Wie die Kommission mitteilte, wurden Vertragsverletzungsverfahren gegen 23 EU-Länder eingeleitet – darunter auch Deutschland.

Künstliche Intelligenz (KI) hat sich zu einer wegweisenden Kraft im IT Service Management (ITSM) entwickelt.

Der chinesische TikTok-Mutterkonzern ByteDance hat rechtliche Schritte gegen einen ehemaligen Praktikanten eingeleitet. Der Vorwurf: Gezielte Manipulation am KI-Trainingssystem des Unternehmens.

Die russische Hackergruppe ATP28 hat ein US-Unternehmen mit einer neuen Technik namens „Nearest Neighbour Attack“ angegriffen und sich aus der Ferne Zugriff auf dessen WLAN-Netzwerk verschafft.

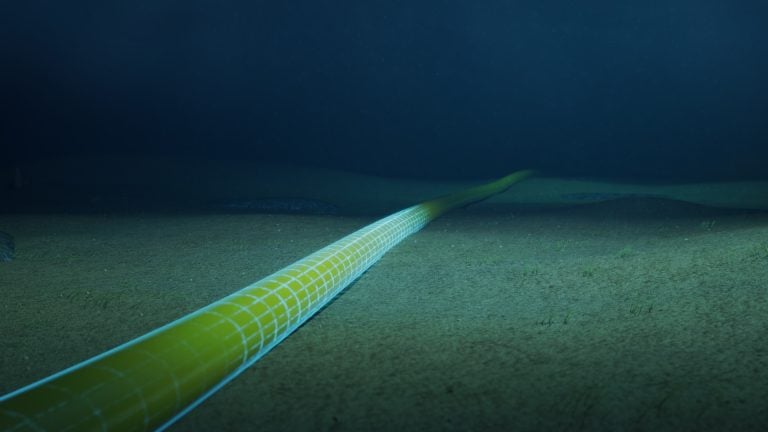

Innerhalb kurzer Zeit weisen zwei unterschiedliche Kommunikationskabel in den Tiefen der Ostsee Schäden auf. Noch ist unklar, was dahintersteckt. Eins davon funktioniert nun aber wieder.