Cyberangriffe werden immer ausgeklügelter und IT-Landschaften entwickeln sich zu hybriden, hochkomplexen Ökosystemen. Da stößt selbst das vielgepriesene Zero-Trust-Modell an seine Grenzen. Die entscheidende Schwachstelle: mangelnde Sichtbarkeit.

Das fundamentale Problem moderner IT-Sicherheit

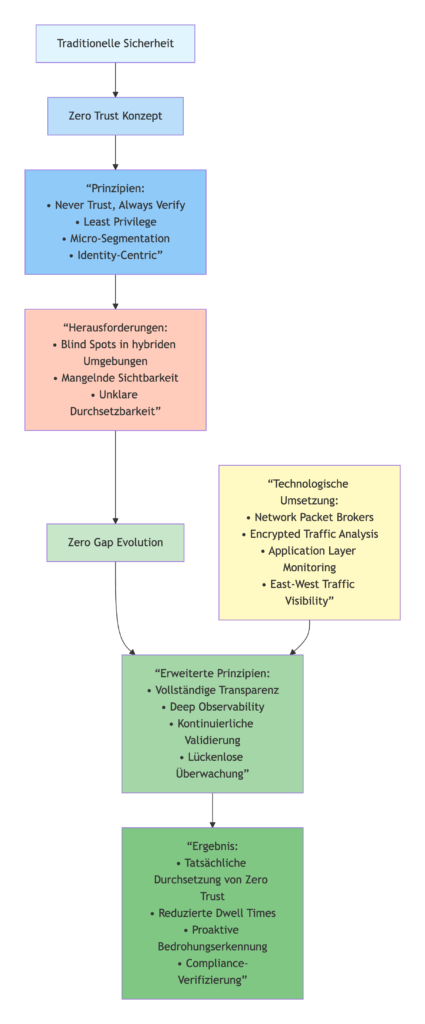

Zero Trust hat die Cybersecurity-Landschaft revolutioniert. „Never Trust, Always Verify“ ist zum Mantra geworden. Doch in der praktischen Umsetzung stoßen Unternehmen auf ein kritisches Problem: Wie verifiziert man, was man nicht sehen kann? Moderne IT-Infrastrukturen sind hybrid, komplex und zunehmend undurchsichtig. On-Premises-Rechenzentren verschmelzen mit Multi-Cloud-Umgebungen, Container-Orchestrierung ersetzt traditionelle Anwendungsarchitekturen, und Remote-Arbeit hat klassische Netzwerkgrenzen aufgelöst. In dieser Komplexität entstehen systematisch Überwachungslücken, sogenannte Visibility Gaps, die Angreifer gezielt ausnutzen.

Von der Theorie zur Praxis: Warum Zero Trust allein nicht ausreicht

Allerdings ist Zero Trust bereits ein anerkanntes Sicherheitskonzept, das durch das National Institute of Standards and Technology (NIST) mit seiner Publikation NIST SP 800-207 („Zero Trust Architecture“) als offizieller Standard und Framework definiert wurde. Zero Trust etabliert klare Prinzipien wie Least Privilege Access, Micro-Segmentierung und kontinuierliche Authentifizierung. Doch diese Prinzipien setzen voraus, dass Sicherheitsteams vollständige Transparenz über ihre Infrastruktur haben. Genau hier liegt die praktische Herausforderung, die in der täglichen Umsetzung immer wieder sichtbar wird.

„Zero Gap“ hingegen ist ein noch relativ neuer Begriff und (noch) nicht als standardisiertes Konzept durch eine Institution wie etwa NIST anerkannt. Der Begriff beschreibt vielmehr einen konzeptionellen Ansatz zur Schließung von Sichtbarkeitslücken in modernen Sicherheitsarchitekturen und fasst Best Practices aus verschiedenen Bereichen der Netzwerk- und Anwendungssicherheit zusammen.

Die Notwendigkeit für solche Ansätze ergibt sich aus den typischen Blind Spots in modernen Netzwerken: East-West-Traffic, also die Kommunikation zwischen Workloads innerhalb von Rechenzentren und Clouds, bleibt oft unbeobachtet. Verschlüsselter Datenverkehr mit TLS 1.3 und modernen Verschlüsselungsverfahren erschwert Deep Packet Inspection erheblich.

Container-Netzwerke erzeugen durch ephemere Workloads in Kubernetes hochdynamische Kommunikationsmuster, die schwer zu überwachen sind. Hinzu kommt, dass API-basierte Integrationen zwischen Cloud-Services sich traditionellem Monitoring weitgehend entziehen.

Aktuelle Studien belegen, dass Angreifer zunehmend verschlüsselte Kanäle und laterale Bewegungen innerhalb von Netzwerken nutzen, um Detection-Mechanismen zu umgehen.

Zero Gap als Lösungsansatz: Ein Konzept für vollständige Sichtbarkeit

Der Zero-Gap-Ansatz basiert auf drei miteinander verwobenen Säulen, die gemeinsam die Grundlage für durchgängige Sichtbarkeit schaffen. Deep Observability geht dabei weit über traditionelles Monitoring hinaus und analysiert das tatsächliche Verhalten von Systemen und Anwendungen. Dies umfasst Packet-Level-Analyse auch verschlüsselter Verbindungen durch Metadata-Extraktion, verhaltensbasierte Anomalieerkennung durch Machine Learning sowie End-to-End-Traceability über verteilte Systeme mittels Distributed Tracing.

Die zweite Säule bildet Continuous Validation, bei der Sicherheitskontrollen nicht nur konfiguriert, sondern kontinuierlich auf ihre Wirksamkeit geprüft werden. Dies schließt automatisierte Überprüfung von Segmentierungsregeln, Validierung von Zugriffsrichtlinien in Echtzeit sowie Compliance-Monitoring ohne manuelle Audits ein. Forrester Research stellt in ihrer Analyse „The Zero Trust Edge“ fest, dass viele Unternehmen zwar Zero-Trust-Prinzipien übernommen haben, aber an deren praktischer Umsetzung scheitern. Der Grund liegt in mangelnden Einblicken in tatsächliche Netzwerk- und Anwendungsflüsse. Die Analysten sehen in Ansätzen wie Zero Gap die notwendige Brücke zwischen konzeptioneller Theorie und operativer Praxis.

Die dritte Säule, Contextual Correlation, sorgt dafür, dass einzelne Security Events in ihrem Gesamtkontext bewertet werden. Dies erfolgt durch Korrelation von Netzwerk-, Endpunkt- und Cloud-Daten, automatisierte Priorisierung durch KI-gestützte Risikoanalyse sowie Reduzierung von False Positives durch kontextuelle Intelligenz.

Technologische Enabler für lückenlose Sichtbarkeit

Encrypted Traffic Intelligence (ETI) stellt einen der wichtigsten technologischen Bausteine dar, da moderne ETI-Lösungen verschlüsselte Verbindungen ohne Decryption analysieren können. TLS Fingerprinting ermöglicht die Identifikation von Anwendungen und potenziellen Bedrohungen anhand von TLS-Handshake-Mustern. Flow-basierte Analyse erkennt anomale Verbindungsmuster, Datenvolumen und Timing-Verhalten, während ML-Modelle verhaltensbasierte Detection von Command-and-Control-Traffic in verschlüsselten Streams ermöglichen.

Diese Technologien respektieren die Verschlüsselung und wahren damit die Datenschutzanforderungen, während sie gleichzeitig Sicherheitstransparenz schaffen.

Network Detection and Response (NDR) Plattformen bieten die notwendige Infrastruktur für umfassende Netzwerk-Visibility durch passives Monitoring ohne Performance-Impact, Integration mit SIEM/SOAR-Plattformen sowie forensische Capabilities für Incident Response. Extended Detection and Response (XDR) geht einen Schritt weiter und vereint Telemetrie aus verschiedenen Quellen durch Korrelation von Endpunkt-, Netzwerk- und Cloud-Daten, automatisierte Response-Workflows sowie eine Unified Console für SOC-Teams.

Analystenperspektive: Warum Zero Gap zum strategischen Imperativ wird

Die führenden Analystenhäuser bestätigen in ihren Forschungsarbeiten die zentrale Herausforderung, die das Zero-Gap-Konzept adressiert: die Lücke zwischen Sicherheitskonzepten und deren praktischer, überprüfbarer Umsetzung. Hier vier der wichtigsten Meinungen.

Forrester: Die praktische Brücke zwischen Konzept und Realität

Forrester Research stellt in ihrer Analyse „The Zero Trust Edge“ (Forrester Research, Inc., Report, Q3 2024) klar, dass die reine Übernahme von Zero-Trust-Prinzipien nicht ausreicht. Viele Unternehmen scheiterten an der praktischen Umsetzung und Validierung. Forrester-Analysten argumentieren, dass „die Effektivität von Zero Trust direkt von der Fähigkeit abhängt, den Datenverkehr und die Zugriffsversuche über alle Umgebungen hinweg zu inspizieren und zu kontextualisieren.“ Der Bericht hebt hervor, dass traditionelle, perimeterzentrierte Überwachungswerkzeuge für diese Aufgabe ungeeignet sind und einen neuen Ansatz für „holistic network visibility and analysis“ erfordern – eine Beschreibung, die den Zero-Gap-Ansatz präzise umreißt.

IDC: Der wirtschaftliche Imperativ für integrierte Sichtbarkeit

Laut IDC-Studien ist die mangelnde Integration von Sichtbarkeitsdaten ein massiver Produktivitätskiller für Sicherheitsteams. In ihrem Bericht „The Business Value of Network Visibility and Intelligence“ (IDC #US51872624, Mai 2024) quantifiziert IDC, dass Sicherheitsanalysten bis zu 30 % ihrer Zeit damit verbringen, Daten aus disparaten Tools zu manuell zu korrelieren und zu normalisieren, anstatt Bedrohungen zu untersuchen. IDC kommt zu dem Schluss, dass „Plattformen, die tiefgreifende Netzwerkeinblicke mit Sicherheits-Telemetriedaten integrieren, die Effizienz von SOC-Teams um über 40 % steigern und die mittlere Zeit zur Erkennung (MTTD) deutlich reduzieren können.“ Diese wirtschaftliche Argumentation unterstreicht den Geschäftswert von Zero Gap jenseits der reinen Risikominderung.

KuppingerCole: Vom Rahmenwerk zur operationalen Exzellenz

KuppingerCole beschreibt in ihrer „Leadership Compass for Cloud Security Posture Management (CSPM)“ (2025) und verwandten Forschungsarbeiten den Reifegradweg der Cybersicherheit. Sie konstatieren, dass die Reise „von der perimeterbasierten Verteidigung über Zero-Trust-Prinzipien hin zur kontinuierlichen Sicherheitsvalidierung und lückenlosen Exekution“ verläuft. Diese Evolution beschreibt den Übergang vom konzeptionellen Rahmenwerk (Zero Trust) zur operationalen, nachweisbaren Exzellenz – eine Entwicklung, die sie als wesentlich für den Schutz dynamischer Cloud-Assets bewerten und die dem Zero-Gap-Paradigma entspricht.

Gartner: Die „Visibility Gap“ als kritische Schwachstelle

Gartner betont in ihrer Forschung zur „Continuous Threat Exposure Management“ (CTEM) die existenzielle Bedeutung von Sichtbarkeit. In ihrem Bericht „Gartner’s Guide to Implementing Continuous Threat Exposure Management“ (veröffentlicht am 19. Juni 2024, ID G00810603) stellen die Analysten fest, dass „Organisationen ohne eine Strategie zur Bewertung und Priorisierung von Angriffsflächen ein signifikant höheres Risiko für disruptive Sicherheitsvorfälle haben.“ Sie identifizieren die fehlende Transparenz über die gesamte Angriffsfläche – einschließlich interner Netzwerkpfade und Cloud-Workloads – als eine der größten Umsetzungslücken für moderne Sicherheitsrahmenwerke wie Zero Trust. Die Forderung nach kontinuierlicher, kontextbezogener Sichtbarkeit als Grundlage für Sicherheitsentscheidungen bildet den Kern der Gartner-CTEM-Philosophie und korreliert direkt mit den Zielen von Zero Gap. (1)

Praktische Implementierung: Ein strukturierter Ansatz

Die Umsetzung eines Zero-Gap-Ansatzes erfolgt idealerweise in vier Phasen, die aufeinander aufbauen und kontinuierliche Lernprozesse ermöglichen. In der Assessment-Phase, die typischerweise vier bis sechs Wochen umfasst, geht es zunächst um die Identifikation bestehender Visibility Gaps. Dies beinhaltet eine vollständige Inventarisierung aller Datenflüsse sowohl North-South als auch East-West, das Mapping kritischer Anwendungen und deren Kommunikationspfade, eine Bewertung der existierenden Monitoring-Coverage sowie eine Priorisierung nach Risiko und Business-Impact. Das Ergebnis dieser Phase ist ein detaillierter Gap-Analyse-Report mit priorisierten Handlungsfeldern, der die Grundlage für alle weiteren Schritte bildet.

Die anschließende Pilotierungsphase erstreckt sich über acht bis zwölf Wochen und dient dem Proof of Concept in einem kritischen Netzwerksegment. Hier erfolgt die Implementierung von Deep Observability in einem ausgewählten Bereich, die Integration mit bestehenden Security-Tools wie SIEM und SOAR, die Definition konkreter Detection-Use-Cases sowie das Training des SOC-Teams. Diese Phase liefert ein validiertes Deployment-Modell und eine fundierte ROI-Kalkulation, die als Entscheidungsgrundlage für den weiteren Rollout dient.

Der Rollout über drei bis sechs Monate zielt auf die flächendeckende Implementierung ab. Die stufenweise Ausweitung auf weitere Netzwerksegmente erfolgt dabei planvoll und kontrolliert, begleitet von Automatisierung von Standard-Workflows, Fine-Tuning von ML-Modellen sowie der Etablierung von KPIs und Reporting-Strukturen.

Das Ergebnis ist eine vollständige Visibility-Coverage kritischer Assets, die kontinuierlich überwacht und gemessen werden kann. Die vierte Phase der kontinuierlichen Optimierung ist dabei kein Abschluss, sondern markiert den Übergang in den operativen Dauerbetrieb mit regelmäßigen Reviews von Detection-Gaps, Anpassungen an neue Technologien und Bedrohungen, zunehmender Automatisierung von Response-Prozessen sowie kontinuierlichem Skill-Development für Security-Teams.

Erfolgsfaktoren und Herausforderungen in der Praxis

Der Erfolg einer Zero-Gap-Implementierung hängt maßgeblich von organisatorischen, technologischen und personellen Faktoren ab. Organisatorische Transformation erfordert das Aufbrechen von Silo-Strukturen zwischen Netzwerk-, Security- und Cloud-Teams, die Etablierung gemeinsamer Verantwortlichkeiten sowie cross-funktionale Incident-Response-Prozesse. Dies ist oft die größte Herausforderung, da gewachsene Strukturen und Verantwortungsbereiche neu definiert werden müssen.

Technologische Integration stellt ebenfalls hohe Anforderungen, wobei ein API-first-Ansatz für Tool-Integration, standardisierte Datenformate wie STIX/TAXII sowie eine skalierbare Datenplattform für Security-Telemetrie entscheidend sind. Die Skill-Entwicklung im Team umfasst Training in Netzwerkanalyse und Threat Hunting, Verständnis für Cloud-native Architekturen sowie Data-Analytics-Kompetenzen im SOC. Ohne qualifizierte Mitarbeiter bleiben selbst die besten technologischen Lösungen unter ihren Möglichkeiten.

Häufige Stolpersteine in der Praxis betreffen vor allem Performance-Aspekte, da Deep Packet Inspection Latenz erhöhen kann. Die Lösung liegt im Einsatz passiver Monitoring-Methoden und intelligenter Sampling-Strategien, die die notwendige Sichtbarkeit ohne Performance-Einbußen ermöglichen. Datenschutz-Compliance stellt eine weitere Herausforderung dar, da umfassende Netzwerkanalyse DSGVO-Bedenken auslösen kann. Privacy-by-Design, Anonymisierung sensibler Daten und transparente Dokumentation sind hier die Schlüssel zum Erfolg. Tool-Sprawl, also die Gefahr dass zusätzliche Monitoring-Tools die Komplexität erhöhen statt sie zu reduzieren, lässt sich durch Konsolidierung auf Plattformen mit breiter Coverage sowie Integration statt Addition neuer Tools vermeiden.

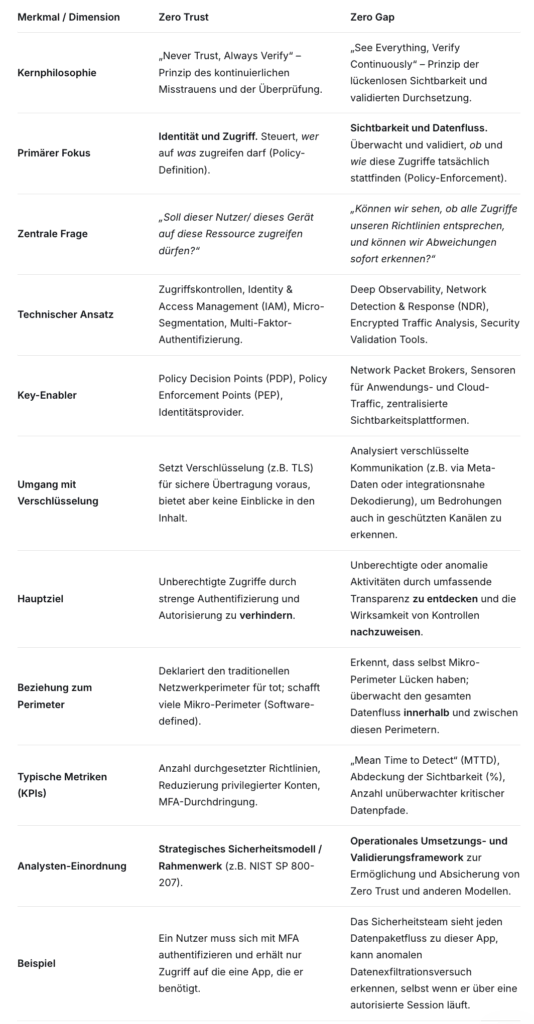

Direkter Vergleich: Zero Trust vs. Zero Gap – Merkmale und Unterschiede

Zero Trust definiert die Regeln des Spiels. Zero Gap stellt das Schiedsgericht und das allsehende Kamerasystem bereit, das sicherstellt, dass die Regeln eingehalten werden und Verstöße sofort erkannt werden. Beide sind für eine moderne Sicherheitsarchitektur unverzichtbar und ergänzen sich synergetisch.

Business Value: Quantifizierung der Investition

Verbesserte Visibility liefert messbaren Mehrwert, der sich in konkreten betriebswirtschaftlichen Kennzahlen ausdrücken lässt. Bei der Reduzierung der Dwell Time liegt der Branchen-Durchschnitt bei über 16 Tagen bis zur Detection von Breaches, während mit umfassender Visibility eine Erkennung unter 24 Stunden möglich wird. Der Impact zeigt sich in einer drastischen Reduzierung potenzieller Schäden, da Angreifer deutlich weniger Zeit haben, sich lateral zu bewegen und kritische Daten zu exfiltrieren.

Die Effizienzsteigerung im SOC manifestiert sich durch weniger Zeit für Alert-Triage dank kontextueller Anreicherung, automatisierte Korrelation die manuelle Analyse ersetzt sowie einen messbaren Impact von 30 bis 40 Prozent Produktivitätssteigerung für Analysten. Compliance-Effizienz wird erreicht durch automatisierte Nachweisführung für Audits, kontinuierliche Validierung von Kontrollen sowie eine Reduzierung von Audit-Aufwänden um über 50 Prozent. Risikominimierung erfolgt durch proaktive Identifikation von Schwachstellen, Validierung von Segmentierung und Access Controls sowie eine messbare Reduzierung der Attack Surface.

Regulatorische Treiber: NIS2, DORA und KRITIS

Neue Compliance-Anforderungen verstärken den Bedarf nach durchgängiger Visibility erheblich. Die NIS2-Richtlinie fordert „angemessene Maßnahmen zur Risikoanalyse“ und verpflichtet zur „Überwachung der Netz- und Informationssysteme“, wobei der Nachweis der Wirksamkeit von Sicherheitsmaßnahmen explizit erforderlich ist. DORA, der Digital Operational Resilience Act, stellt Anforderungen an §IKT-Risikomanagement-Rahmen“, verlangt kontinuierliche Überwachung von Drittanbieter-Risiken sowie Testing und Validierung von Resilienz-Maßnahmen.

Die KRITIS-Verordnung bringt erhöhte Anforderungen an Detektions- und Reaktionsfähigkeiten mit sich, etabliert Nachweispflichten für Sicherheitsmaßnahmen sowie Meldepflichten bei Sicherheitsvorfällen. Durchgängige Visibility ist damit keine Option mehr, sondern regulatorische Notwendigkeit.

Zukunftsausblick: Die Evolution geht weiter

KI-gestützte Security Operations entwickeln sich vom Nice-to-Have zum Must-Have, wobei Machine Learning automatisierte Baseline-Erstellung für normales Verhalten, Predictive Analytics für Bedrohungsvorhersage sowie Generative AI für Threat Intelligence und Incident Summaries ermöglicht. Gartners Vision einer Security Mesh Architecture beschreibt eine dezentrale, komponierbare Sicherheitsarchitektur mit Policy Enforcement Points überall in der Infrastruktur, zentraler Policy-Orchestrierung sowie nativ integrierten Zero-Trust-Prinzipien.

Die Quantifizierung von Cyber-Risiken verschiebt sich von subjektiver Einschätzung zu datengetriebener Risikoquantifizierung durch Metriken-basierte Bewertung der Security Posture, kontinuierliche Messung des Risikos in monetären Einheiten sowie direkte Verknüpfung von Security-Investitionen mit Business-Outcomes. Dies ermöglicht erstmals einen echten Business Case für Sicherheitsinvestitionen, der über reine Compliance-Argumente hinausgeht.

Fazit: Von der Theorie zur messbaren Praxis

Zero Trust hat die richtige Vision formuliert und ist durch NIST als offizieller Standard etabliert. Die praktische Herausforderung liegt in der lückenlosen Umsetzung dieser Vision in komplexen, hybriden IT-Umgebungen. Der hier als Zero Gap beschriebene Ansatz, die Schließung von Visibility-Lücken durch Deep Observability, Continuous Validation und Contextual Correlation, ist der Schlüssel zur Transformation von Sicherheitskonzepten in wirksame Schutzmaßnahmen.

Für Sicherheitsverantwortliche bedeutet dies zunächst eine ehrliche Bestandsaufnahme darüber, wo heute Blind Spots existieren, gefolgt von strategischer Priorisierung welche Gaps das größte Risiko bergen. Die schrittweise Implementierung nach dem Prinzip Pilot, Learn, Scale sowie kontinuierliche Messung durch definierte KPIs bilden den Weg zum Erfolg. Die Investition in umfassende Sichtbarkeit zahlt sich mehrfach aus durch schnellere Detection, effizientere Operations, bessere Compliance und letztlich durch messbar reduzierte Cyber-Risiken.

Visibility ist nicht länger optional. Sie ist die unverzichtbare Grundlage jeder wirksamen Verteidigung. Zero Gap schließt dabei die Lücke zwischen dem konzeptionellen Versprechen von Zero Trust und seiner operativen Realität in modernen Unternehmensumgebungen.